Intelプロセッサに新たな脆弱性、投機的実行機能に関連

脆弱性は、Coreベースプロセッサの「Lazy FP state restore」という機能に存在する。「Spectre」「Meltdown」と同様に、投機的実行の仕組みに関連しているという。

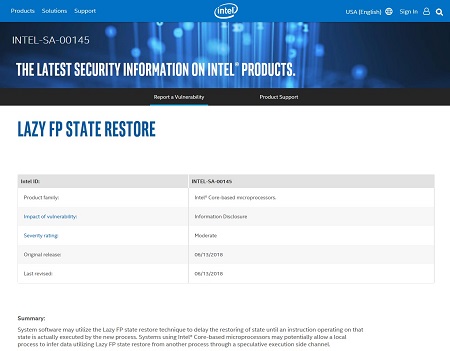

米Intelは6月13日、Coreベースのマイクロプロセッサに新たな脆弱性が見つかったと発表した。Intelなどのプロセッサで2018年1月に発覚した「Spectre」「Meltdown」と呼ばれる脆弱性と同様に、プロセッサの投機的実行の機能に関連する脆弱性で、悪用されればセンシティブな情報が流出する恐れがある。

Intelによると、今回の脆弱性(CVE-2018-3665)は、Coreベースマイクロプロセッサの「Lazy FP state restore」という機能に存在する。この問題を突いて、サイドチャネル攻撃を仕掛けられれば、1つのプロセスで他のプロセスの値を読み取られる恐れがある。

危険度は中程度、共通脆弱性評価システム(CVSS)の評価値は4.3(最大値は10.0)と位置付けている。

技術情報サイトのBleeping Computerによると、今回の脆弱性はWindowsやLinuxなど、あらゆるOSが影響を受ける。ただ、セキュリティ専門家によれば、Webブラウザ経由の悪用は難しいことから、Meltdownのような、これまでの投機的実行の脆弱性に比べて危険度は低いと思われる。

修正のためにIntelから新たなCPUマイクロコードを入手する必要はなく、OSの更新で対処できるという。

Microsoftが同日公開したセキュリティ情報によると、Lazy FP state restoreはWindowsではデフォルトで有効になっていて、無効にはできない。同社は今後の月例セキュリティ更新プログラムで対応を予定している。

RedhatなどのLinuxディストリビューションやOpenBSDなども、この脆弱性に関するセキュリティ情報を公開して対応を説明している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

新たに「Meltdown」「Spectre」関連の脆弱性、IntelはBIOSアップデートの準備

新たに「Meltdown」「Spectre」関連の脆弱性、IntelはBIOSアップデートの準備

Intelなどのプロセッサに発覚した「Meltdown」「Spectre」と呼ばれる脆弱性に関連して、新たに2件の脆弱性が確認された。 Intel、プロセッサの設計変更で「Spectre」「Meltdown」の脆弱性に対応

Intel、プロセッサの設計変更で「Spectre」「Meltdown」の脆弱性に対応

次世代の「Xeon スケーラブル・プロセッサ」と、第8世代 Coreプロセッサーでは、プロセッサの設計を一部変更して、新たな対策を導入する。 「Spectre」「Meltdown」問題――今、情シスは何をすべきか?

「Spectre」「Meltdown」問題――今、情シスは何をすべきか?

年初に公表された「Spectre」と「Meltdown」により、IT業界全体が振り回されている。対策も二転三転する状況が続いているが、情シスはどのようにこの問題に向き合えばいいのだろうか。 もはや「OSの自動更新」だけでは守れない? 「Meltdown」と「Spectre」のベストな対策は

もはや「OSの自動更新」だけでは守れない? 「Meltdown」と「Spectre」のベストな対策は

新年早々、世間を騒がせている脆弱性、「Meltdown」と「Spectre」。この対応策、ちょっと一筋縄ではいかないようで……。 プロセッサ脆弱性「Meltdown」と「Spectre」のまとめサイト開設

プロセッサ脆弱性「Meltdown」と「Spectre」のまとめサイト開設

Intelが「他社のプロセッサも影響する」と発表したプロセッサの重大な脆弱性「Meltdown」と「Spectre」についての情報がまとまったWebサイトを、これらの脆弱性を発見したグラーツ工科大学が開設した。