AppleのFIDOサインイン認証情報「パスキー」の仕組み Google、Microsoftと共同で推進する「パスワードを不要にする認証」(2/2 ページ)

WWDC22でFIDOサインインの認証情報「Meet passkeys」に関する解説を公開。

AirDropでアカウントを共有できる

パスキーを保存する際に、新しいパスワードを考えたり、複雑な条件を満たそうとしたりする必要はない。それぞれのパスキーはシステムによって生成され、強度が保証されており、1つのアカウントにのみ使用される。

パスワードの代わりとして重要なのが、2人以上でアカウントを共有できる機能だ。

パスキーを誰かと共有するには、AirDropを使用する。

自分とパートナーがShiny(犬)のアカウントも共有しており、こちらはすでにパスキーを使うようにアップグレードしているとする。

パスキーの場合、クレデンシャルは私が入力できるものではありませんが、それでも信頼できる人たちと共有することは可能だ。

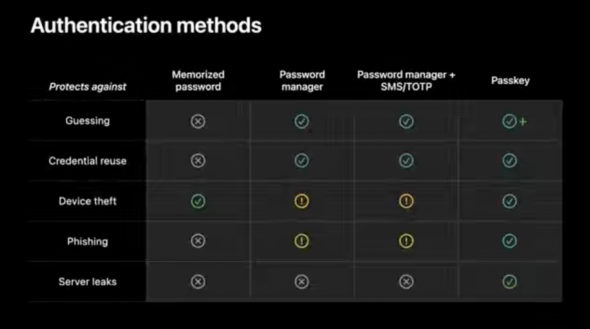

パスキーはWebAuthenticationまたはWebAuthn標準をベースに構築されており、公開鍵暗号方式を使用する。

入力可能な単語や文字列ではなく、一意の暗号キーペアがアカウントごとに生成される。

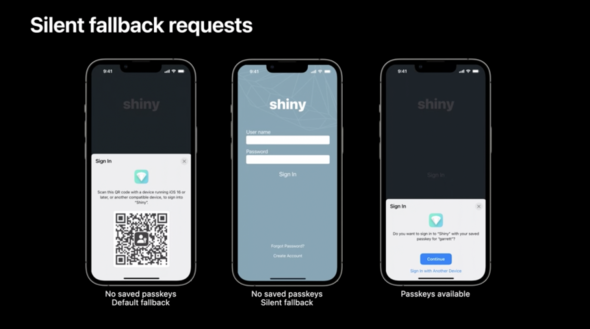

パスキーによるサインインを行うには、サーバのバックエンドにWebAuthnを採用する必要がある。

標準的なWebAuthnサーバの実装であれば、パスキーに対応することができる。

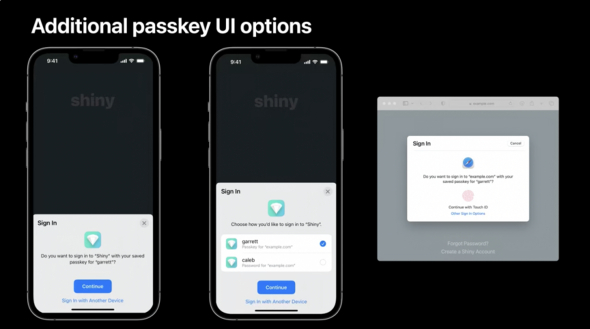

Appleプラットフォームのアプリでは、パスキーはAuthenticationServicesフレームワークの「ASAuthorization API」ファミリーに含まれる。

これは、パスワード、セキュリティキー、Sign in with Appleなど、あらゆる種類の認証情報を扱うためのAPIだ。

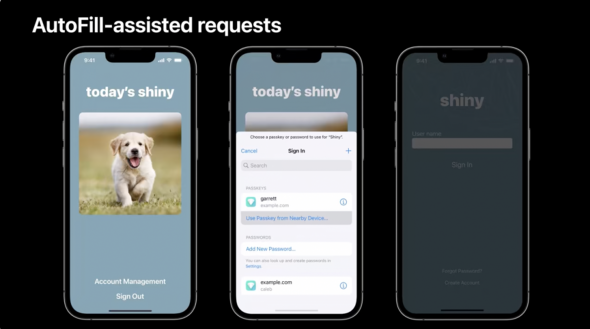

また、AutoFillのサポートなど、使用できる新しいメソッドもいくつか追加され、このAPIをさらに柔軟にして、既存のサインインフローにシームレスに適合させることが可能になる。

アプリでパスキーを使い始めるには、まずwebcredentialsサービスを使用して、関連するドメインを設定する必要がある。

Webプラットフォームも、AutoFillアシストとモーダルパスキーの両方のリクエストをサポートしている。

Webでは、セキュリティ キーにも使用される標準のWebAuthn APIを介してパスキーが使用される。

アプリと同様に、AutoFillアシストリクエストを採用すると、Touch IDだけですばやくサインインしたり、利用可能なすべてのパスキーとパスワードを取得したり、近くのデバイスからパスキーを使用したりすることができ、これらはすべて非常に短いコードで実現できる。

鍵ペアの片方が公開鍵で、これはサーバ上に保管される。この公開鍵はシークレット(秘密)ではない。

もう片方が秘密鍵で、実際にサインインする際にはこれが必要だ。秘密鍵が何かサーバ側が知ることはない。Touch IDまたはFace IDに対応したApple製デバイスでは、Touch IDやFace IDでパスキーの利用を承認でき、それを受けて、Appや Webサイトに対してユーザーの本人確認が行われる。

共有のシークレットが転送されることもなく、サーバが秘密鍵を保護する必要もない。このため、パスキーは非常に強力かつ使いやすい、フィッシング詐欺対策に秀でた資格情報になるのだ。

Copyright (C) 1998 Mac Treasure Tracing Club. All rights reserved.

関連記事

日本のメディアはWWDCをどう報じたか Apple報道のエコシステム、その実態を探る

日本のメディアはWWDCをどう報じたか Apple報道のエコシステム、その実態を探る

WWDC22ではM2搭載MacBook Airをはじめとする多数の製品発表が行われ、それらを報じた記事の数も膨大なものとなった。その内訳から、報道の実態がどのようになっているのかを探ってみた。 ファミリーシェアリング自動化と写真共有 WWDC22に見るAppleの「家族への想い」

ファミリーシェアリング自動化と写真共有 WWDC22に見るAppleの「家族への想い」

Apple関連の書籍や雑誌でもおなじみ、村上タクタさんがITmedia NEWSの執筆陣に加わった。第1弾は、WWDC22で発表された、ファミリー共有機能の強化に関するレポートを現地から。 衝撃だった「次世代CarPlay」の現実味 車メーカーが「Car OS」に仕切られる未来か「Apple Car」登場か

衝撃だった「次世代CarPlay」の現実味 車メーカーが「Car OS」に仕切られる未来か「Apple Car」登場か

自動車のUI/UXについて語る連載、2回目はWWDC22で発表された「次世代CarPlay」について。