逆転発想の新技術が実現していく、自動型セキュリティ対策への未来:「定常」を学んで「異常」を検知

NECが開発した未知のサイバー攻撃を自動検知する新技術は、何と開発メンバーのほとんどがセキュリティの専門家ではないという。逆転の発想で生まれた注目技術の裏側と、「Automated」なる言葉が創造するセキュリティ対策の未来像を紹介したい。

既存の検知技術の限界を根本的に見直す

2015年12月、NECは自己学習で未知のサイバー攻撃を自動検出する新技術を開発したと発表した。

NECでは大規模プラントの故障検知技術を研究しており、安定稼働状態を維持するために故障を素早く検知する故障予兆監視システムを開発。これは現在、発電プラントでも異常検知システムとして採用されている。この検知技術をセキュリティ分野に応用できないか――それを任されたのが、NEC中央研究所主任研究員の喜田弘司氏だ。

同社内では情報漏えい防御システムが稼働しており、喜田氏は以前その開発に携わったことがあった。当時は、個人情報保護法の施行が決定され、USBメモリや、ノートパソコンの紛失が最も問題視されていた。つまり、過失(ミス)による情報漏えいへの対策が問題であった。

ところが最近では、サイバー攻撃などの故意による情報漏えいが後を絶たない。さらに、攻撃ターゲットも変化しており、社会インフラのシステム停止などの重大インシデントも急増している。

喜田氏は根本的にセキュリティ対策を見直す必要があると考えていた。その中で新しい着想から生まれたのが「自己学習型システム異常検知技術」である。

新技術は、社内ネットワークの「定常状態」を監視して学習を重ね、通常とは違う動作を検知したらリアルタイムに「定常状態」と比較・分析を行い、かつサイバー攻撃の可能性を判断して、管理者に通知する。

開発前に喜田氏がこのアイディアをNEC社内の情報システム部門に相談したところ、「18万台もあるエンドポイントを人がずっと監視し続けるというのは難しい」との返事があった。それなら、今までの運用プロセスやコストをほぼ変えることなく、異常検知から範囲の特定までを徹底的に自動化する新技術を開発してみようと、早速研究に乗り出した。喜田氏は、新技術の英語名にある「Automated」(自動化)に、強い思いを込めたと話す。

開発には、さまざまな分野の専門家が集結した。懸案とされたエンドポイントなどにインストールする監視用エージェントをいかに軽量化するかは、OS分野の専門家が知恵を絞った。異常検知と分析技術などの人工知能(データマイニング)は、データベース分野や数学分野の専門家が、自動検知結果を人間が理解し判断できるインタフェースをGUI研究の専門家が、それぞれ担当した。

「開発当初のチームに、実はセキュリティの専門家がいなかったのです。セキュリティの研究では最新の攻撃に関する情報を収集することが重視されるため、新しいアプローチを考えるために、こうしたユニークなチーム編成になりました」(喜田氏)

「定常」を学んで「異常」を見つける

新技術は、例えばエンドポイントであるPCやサーバが業務時間内の利用状況や通信を「定常状態」として学習する。攻撃者はターゲットのシステムに何かしようとすると、どうしても定常時とは異なる操作をせざるを得ない。例えば、Windowsシステムの一般的なコマンドを使ってシステム内を探索した場合、その痕跡を消すためにログを改ざんしたり、削除したりしようとする。ログは定期バックアップで設定したスケジュール以外は、基本的には追加されるのみだろう。このように、通常とは違う動作を統計的な運用情報の中から見出す。

喜田氏によれば、「定常状態」を周期やパターンで見ているという。新技術を検証するため2014年7月に、研究所の約50台のPCを対象に導入。翌月のある日、突然に異常を示す通知で監視画面がいっぱいになったという。

「その日は給料日で、多くの社員が給料明細を確認しようと一気にサーバへアクセスしたことから、負荷を調整するロードバランサの設定が変更されたためだと分かりました。他のケースでは、私が普段とは違うネットワークプリンタを使ったことでも通知されたようです。この新技術が『いつもと違う何か』を検知できていることを確認できました」(喜田氏)

「定常状態」を学習する期間は対象システムによって異なるが、上述の“給料日”などの変動や人事異動によるシステム設定の変更などを考慮すると、一般的なオフィス環境なら1カ月ほどだという。

また、異常を通知する基準は3年ほどかけて精査した。判断材料は、ファイルとプロセスの場合なら拡張子やアクセス時間、ファイルパス、データ量などさまざまだ。どの部分でサイバー攻撃と判断するのかについて、高い精度で絞り込めるよう検討を重ねた。これは、研究所の運用で得たインテリジェンスも生かされていると喜田氏は明かす。

実際の攻撃で有効性を検証

検知された異常が本当にサイバー攻撃なのか――喜田氏のチームは、実際の攻撃データを用いて、被害が出る一歩手前までに新技術が異常として検知できるかを検証し、全てのケースで異常として検知することに成功した。上述した従来の検知技術では検知が難しいWindowsの標準コマンドを使うような攻撃も、新技術で検知できるのは大きな変化だ。「そのコマンドがOSのメンテナンス時に発行されたものか、それとも、外部から使われたものかを見極められるようになります」(喜田氏)

もちろん攻撃プロセスの全てを確実に検知できるわけではないが、実際に被害が生じる前の段階で異常を着実に抽出できる。これにより、被害を未然に防ぐ対応をいち早く講じられるようになるだろう。

検知された通常とは違う動作がサイバー攻撃であるかどうかの最終的な判断は、人間が見て行う。管理コンソールからドリルダウンして詳細をチェックしていくことができ、ドリルダウン後の判断をルール化するなど、学習を積み重ねることで、“異常”における判断と対応の自動化につながっていく。

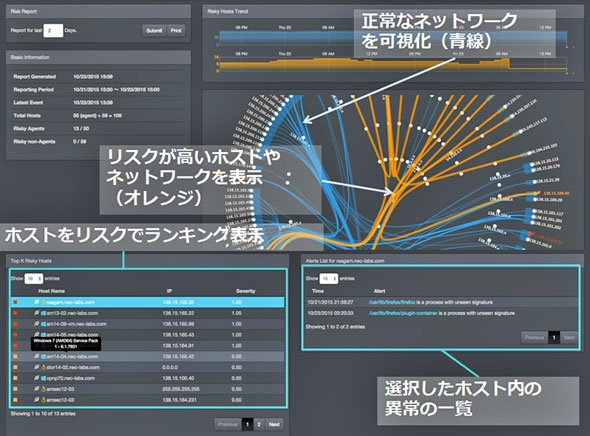

特に管理コンソールのGUIは、開発チームが力を入れて工夫に工夫を重ねた部分だ。その画面を見ると、サーバやPCの定常時の通信は青色、異常なネットワーク利用がある場合はオレンジ色、未知の攻撃など非常に危険度が高い状況は赤色で表示される。異常な動作は、画面下部にリスクに応じてランキングが表示され、その理由や対処の状況も併せて記載される。

GUIは、例えばネットワークセグメントが一目で分かるように、通信経路を束状にまとめて表示したり、監視エージェントを入れているエンドポイント名の側に葉っぱのアイコンを付帯したり、さらにエンドポイントだけに異常が認められる場合はIPアドレスの色表示を変えたりと、さまざまな工夫がなされている。

産業制御システムとの相性も抜群

今回の新技術をNEC内で評価した結果、攻撃の被害範囲の特定に要する時間が従来の10分の1に短縮されたという。

「検知された異常の原因や範囲を調べなければなりませんが、無数のエンドポイントの一つひとつについて、短い時間に人手をかけて精査することは事実上不可能です。しかし、この新技術なら怪しい範囲が自動的に絞り込まれます。担当者からは、『絞り込みが済めば作業全体の9割は完了したようなものだよ』との評価がありました」(喜田氏)

これを受けて、2016年度中の実用化が開発チームの目標である。上述したように、この新技術のきっかけになった故障予兆監視システムは既に現場で利用されており、産業制御システムでの活用が大いに期待される。喜田氏によれば、産業制御システムでは基本的に定常の動作が決まっているので、異常を把握しやすい。「定常状態」を把握する学習期間も3日程度で済むという。

最近ではコストダウンのために産業制御システムでもWindowsやLinuxなど汎用OSのエンドポイントが採用されている。実はここを狙う攻撃が既に確認されており、特にメンテナンス時が非常に危ないのだ。「保守作業の工程を厳格に定め、担当者が順守に努めても、汎用的な製品を使う以上は、一般の情報システムと同じセキュリティの脅威に晒されます」(喜田氏)

産業制御システムを運用する現場には、まだまだ情報システムのようなセキュリティ対策のノウハウが蓄積されていない。そこで新技術を利用すれば、担当者にセキュリティの詳しい知識がなくても、本来あるはずがない動作から「これはおかしい」と、すぐに理解できる。

課題を解消してより進化する

自己学習型システム異常検知技術では、監視可能な規模をより拡大していくことや、エージェントレスによる監視の実現、検知精度のさらなる向上などが課題とされている。喜田氏はこれらの課題を着実に解決していくとともに、思いを込めた「Automated」(自動化)の未来を目指す。

「攻撃かどうかの最終的な判断も自動化したいですね。そのためには、IOC(攻撃の兆候)やインテリジェンスが必要です。既知の攻撃パターンに頼らないという開発当初のコンセプトとは逆になりますが、まずは商品化を通じてユーザーのフィードバックをいただきながら、さらなる自動化の可能性を検討していきたいです」(喜田氏)

これまでの攻撃検知システムとはまったく異なる視点で開発されたNECの自己学習型システム異常検知技術の活用や展開に大いに注目したい。

関連記事

毎日数百通を超える標的型メールを検知し遮断、NECの知見を生かしたサイバー攻撃対策

毎日数百通を超える標的型メールを検知し遮断、NECの知見を生かしたサイバー攻撃対策

数多くの大規模プロジェクトを手掛けるNECには、機密情報を狙う標的型メールが毎日送り付けられているという。NECでは長年に渡ってサイバー攻撃の脅威から情報の安全を守るノウハウを蓄積。そのノウハウを生かして同社が提供しているサイバー攻撃対策ソリューションを紹介しよう。 経営層からの「うちは大丈夫か」にすぐに応えられる、NECのノウハウを結集したサイバー攻撃対策

経営層からの「うちは大丈夫か」にすぐに応えられる、NECのノウハウを結集したサイバー攻撃対策

高度化・巧妙化するセキュリティの脅威から情報資産を守ることは、企業に課せられた社会的使命といえるだろう。だが対策を講じようにも、現場には課題が山積みだ。NECの情報システム部門が長年取り組んできた「プロアクティブサイバーセキュリティ(先読み対策)」の事例を紹介する。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本電気株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2016年3月25日

NEC中央研究所 主任研究員(工学博士) 喜田弘司氏

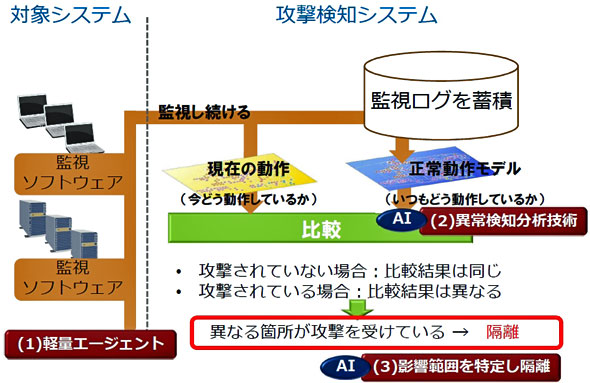

NEC中央研究所 主任研究員(工学博士) 喜田弘司氏 喜田氏の開発チームが重視した3つのポイント。その実現にさまざまな専門分野のエキスパートが集結した

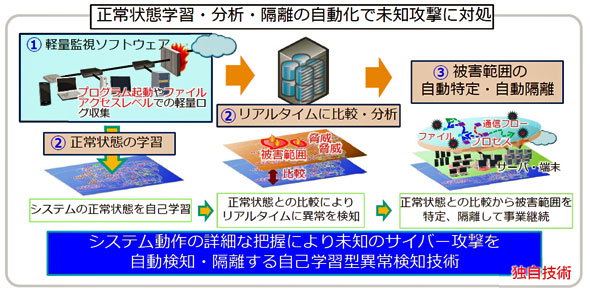

喜田氏の開発チームが重視した3つのポイント。その実現にさまざまな専門分野のエキスパートが集結した NECが開発した「自己学習型システム異常検知技術」

NECが開発した「自己学習型システム異常検知技術」 検知された異常を集計してリスクが高いホストとネットワークを表示する。近未来をイメージさせるユーザーインタフェースだが、必要な情報がすぐに分かるデザインを徹底的に追求した成果だ

検知された異常を集計してリスクが高いホストとネットワークを表示する。近未来をイメージさせるユーザーインタフェースだが、必要な情報がすぐに分かるデザインを徹底的に追求した成果だ