DXが進むと、セキュリティ担当者とインフラ担当者の役割はどう変わるのか:ニューノーマル時代のセキュリティ(2/2 ページ)

DXを進める上で、企業のセキュリティ担当者とインフラ担当者の役割はどう変化するのか。アジャイル開発に必要なセキュリティの実装について留意点をまとめる。

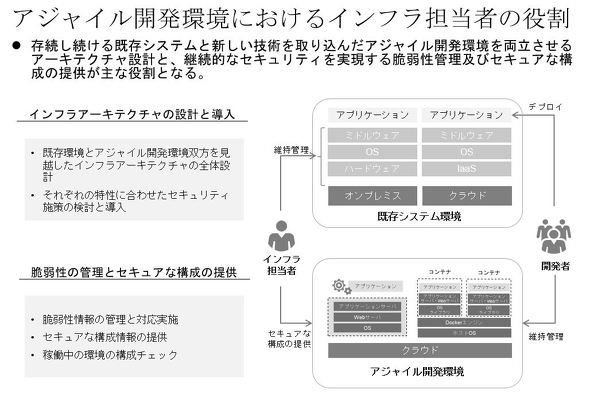

アジャイル開発におけるインフラ担当者のセキュリティ上の役割は、主に以下の2点に集約されると考える。

- セキュリティを考慮したインフラアーキテクチャの設計と導入

- 脆弱(ぜいじゃく)性の管理とセキュアな構成の提供

セキュリティを考慮したインフラアーキテクチャの設計と導入

セキュリティを考慮したインフラアーキテクチャの設計と導入で重要なのは、いきなり全ての環境がクラウドやコンテナに移行するわけではないということだ。大企業ではレガシーな基幹システムや既に構築されたプライベートクラウドが存在するため、そうした環境を併用しながら、徐々に新しいアーキテクチャに移行していくのが常である。

従ってアプリケーション開発者が求めるアジャイルなインフラを導入するに当たり、既存環境との親和性やセキュリティを考慮したアーキテクチャを設計し、導入することが重要な役割となる。

その際は、採用する技術の特性を踏まえた、これまでとは異なる運用面での考慮が必要だ。例えば、既存環境では踏み台サーバを経由し、ホストOSに管理者アカウントでログインして実行していた作業を、インフラ構成管理ツールを使って自動デプロイさせることで管理者アカウントの使用を禁止する──など、これまでとは違った考え方が必要になる。

こうしたアーキテクチャを導入すれば、アプリケーション開発者はインフラの構成に頭を悩ますことなく、開発に集中できる。

継続的なセキュリティを実現する「脆弱性の管理」と「セキュアな構成の提供」

これまではOSやミドルウェア層の脆弱性は、インフラ担当者が情報を収集し、パッチを適用して管理してきた。先ほど述べたように、アジャイル環境と既存環境の併用が続く以上、既存環境向けのこうしたセキュリティ運用がなくなることはない。

こうした環境では、インフラ担当者とアプリケーション開発者の役割分担が曖昧になってしまうため、たとえインフラ層がアプリケーションの一部としてデプロイされるとしても、その構成や設定に不備がないかをインフラ担当者がチェックすることを推奨する。脆弱性が発見されれば、アプリケーション開発者と情報を共有して対応することが重要だし、セキュリティが確保されたセキュアな構成情報を提供することが必要になる。

また、アプリケーション開発者がデプロイしたコンテナの設定を確認することも重要になる。たとえアプリケーション開発者により維持・管理されるとしても、開発したアプリケーション・コード以外の部分でインフラ担当者が担う役割は、依然として大きいといえる。

アジャイル開発では、アプリケーション開発者が主役でセキュリティ担当者とインフラ担当者は蚊帳の外、もしくはスピードを阻害する抵抗勢力と見なされてしまう事例も散見される。

しかし、いかにアジャイルなアプリケーション開発ができようとも、セキュリティは無視してはいけない要素であり、それに対するセキュリティ担当者とインフラ担当者の役割は、変化こそすれ不要となるものではない。

大企業では役割分担が進んでおり、全ての領域を1人の開発者がカバーすることは不可能だ。ぜひ変化を取り込み、自らの役割を再認識した上で、協力してアジャイル開発におけるセキュリティを向上させていただきたい。

著者紹介:PwCコンサルティング合同会社 シニアマネージャー 山田素久

大手SIer、セキュリティソフトウェア会社、自動車会社ITセキュリティ部門を経てPwCに参画。セキュリティアセスメント・アーキテクチャ策定・セキュリティソリューション導入支援など幅広いサービスを提供。特に自動車などの製造業における深い知見を有する。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

2020年に最も漏えいした、最悪のパスワードとは?

2020年に最も漏えいした、最悪のパスワードとは?

ソリトンは5月18日、「日本人のパスワードランキング2020」を発表した。2020年、最も多く漏えいが発見されたパスワードとは? 「Pマーク取得に必要だから」は都市伝説? “PPAP”をめぐる謎を、名付け親に聞いた

「Pマーク取得に必要だから」は都市伝説? “PPAP”をめぐる謎を、名付け親に聞いた

霞が関で廃止の方針が固まった「PPAP」。多くの企業で「プライバシーマークの取得やISMS認証に必要だから」といった理由から横行してきた、といわれていますが、なぜPPAPは筋がよくないのか。名付け親に聞きました。