“侵入されて当たり前”の時代に効く、進化する次世代セキュリティ対策とは:セキュリティ戦略、今が見直しのとき

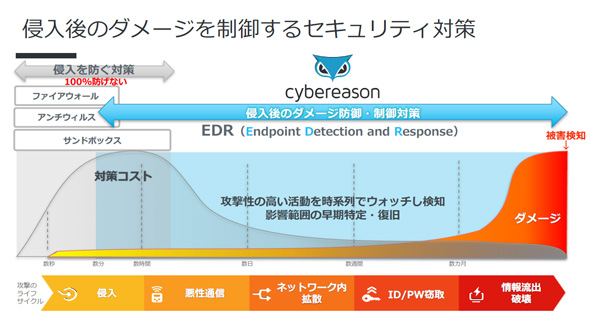

これまでセキュリティ対策は、不正アクセスの「侵入」をいかに防ぐかという部分に注力されがちだった。しかし、攻撃と防御のいたちごっこが続く中、「侵入されても素早く見つけ、対処する」という方向に戦略を根本的に見直すべきときが来ている。

サイバーセキュリティの世界は、常に「いたちごっこ」といわれてきた。新たなマルウェア、新たな攻撃手法を検知しようと新たなセキュリティ技術が生まれ、攻撃側はそれを回避する新たな手口を考える。この十数年、そんなパターンが繰り返されてきた。

この歴史を踏まえて、「“侵入そのものを100%防ぐことはできない”という認識を持つべき時がきているのではないか」――。そう提唱するのが、イスラエル国防軍の出身者が立ち上げたセキュリティ企業、Cybereasonだ。

同社日本法人であるサイバーリーズン・ジャパンでプロダクトマネジャーを務める津村直史氏は「攻撃の最終目的を達成できるかどうかは別として、侵入自体は必ず成功できてしまう。この攻撃者優位な状況をいかに逆転させていくかが課題だ」と述べる。

というのも、攻撃プロセスというのは、偵察、侵入、権限昇格、探索、拡散、データ収集――といった複数のステップに分かれており、最初期の「侵入」ステップにおけるダメージは、実は少ないことが分かっている。「侵入されただけでは、大きな実害はない。侵入された後、情報を取られたり、破壊されたりするまでのどこかのフェーズで攻撃者を見つければ、守る側が勝つ」(津村氏)

だが、残念ながら、その認識は広がり始めたばかりだ。セキュリティ製品というと、ファイアウォールやIPS、サンドボックスにアンチウイルスといった具合に侵入を防ぐためのソリューションが多く、企業のセキュリティ投資の大半もそうした製品に注がれている。

「侵入を止めるための投資が何重にもなされており、それを使えば、侵入を防ぐ確率を99%から99.9%に高めることはできるだろう。それでも1000回に1回は入られてしまうという問題は解決できない」(津村氏)

一方で、ひとたび入り込まれた後に侵害を見つけ出し、対処するソリューションはまだ少ない。昨今ブームとなりつつあるCSIRT(Computer Security Incident Response Team)を構築しての人任せ、運用任せで、人材不足やスキル不足、現場の負荷が課題となっている。この「入った後」の対処を効率的に行うにはどうすればいいのだろうか。

“侵入されて当たり前”の時代に効く、セキュリティ対策とは

こうした背景を踏まえ「侵入された場合に、それをどう素早く見つけるか」という課題を解決すべく生まれてきた製品が、Endpoint Detection & Response(EDR)製品だ。「侵入は100%は防げない」という前提に立ち、その次のステップである“探索”や“拡散”など攻撃者の振る舞いを見つけ出し、警告してくれる。

「侵入」を防ぐための手段は、これまでさまざまな方法が編み出されてきた。例えば、マルウェアの特徴を比較するシグニチャを活用したり、振る舞いを検査したりして悪意あるソフトウェアや脆弱性を突く不正アクセスを発見する手法は長年にわたって用いられ、洗練されてきた。その一方で、壁を突破され、内部に入られた後の攻撃者の動きを見つける方法については、まだあまりこなれていないのが現状だ。

「攻撃をする側もそれを承知で、侵入に成功した後は、探索行動をゆっくり行い、いかに見つからないよう侵害するか、慎重に行動している。しかし、この侵入後の活動で利用されるテクニックがあまりたくさんあるわけではない」(津村氏)

事実、幾つかのセキュリティ企業の調査によると、侵害が起きてから発覚するまでに要する時間は数百日単位に上っている。特に、「正規のユーザーになりすまして普段と変わらぬ頻度で探索したり、正規のツールを使われたりすると、検知が非常に難しくなる」という。

EDRはこの部分にフォーカスしたソリューションだ。エンドポイント、つまりユーザーが利用するPCやサーバーなどのアクティビティーを逐次収集、解析し、侵入後のネットワークの中の悪意のある活動を見つけ出す。データを分析して攻撃者の動きを「可視化」し、見つけ出すアプローチだ。

もちろん同じ作業は、人が手作業で端末のログを集め、解析することでも可能だが、それには多くの時間と専門的な知見が必要だった。EDRはそれを自動化し、セキュリティに関する専門知識がない人にも分かりやすく教えてくれる。

AIによるリアルタイム分析と分かりやすい可視化で企業を支援するCybereason EDR

サイバーリーズンの「Cybereason Endpoint Detection and Response(Cybereason EDR)」もそうしたEDR製品の1つだ。PCやサーバーにインストールされる「センサー」を通してエンドポイントの振る舞いを監視し、サイバーリーズンが構築したクラウド基盤上にデータを収集する。組織の全端末から収集される膨大なデータを、AIを活用して解析することで、疑わしい挙動を絞り込み、複雑なサイバー攻撃を自動的に特定するソリューションで、国内外でも多くの実績を重ねている。

「全ての攻撃を100%守りきることはできない」ことに気付き始めた企業が増えたことから、EDRの分野には複数のソリューションが登場してきた。その中でCybereason EDRならではの特徴は3つある。

1つは、データを収集してリアルタイムに解析する独自のAIエンジン「Hunting Engine」だ。個々の端末から振る舞いに関わるデータを収集し、膨大なデータに対してAIエンジンが相関分析を行うことで、システム全体の中から悪意のある攻撃活動、すなわちサイバー攻撃を見つけ出してくれる。

例えば、Internet Explorerのような正規のソフトウェアのプロセスに対し、「インジェクション」という攻撃テクニックが使われ、不正なコマンドが実行されてしまうケースがある。Hunting Engineは、「通常の動作ならばこのプロセスから、このプロセスが呼び出されることはない」というプロセスの関連性や、「普段の業務では、このようなプロセスが動くはずがない」というレアなプロセスなど――不正なアクティビティーの可能性のあるプロセスの「証拠」や「不審な振る舞い」を積み重ねて、悪意のある活動を検出する。

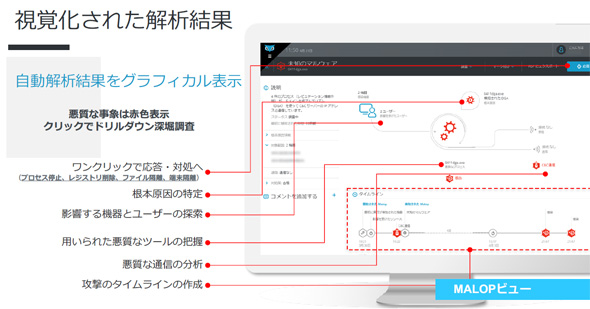

2つ目の特徴は、セキュリティにあまり詳しくない人間でも「何が起きたのか」を直感的に把握できる可視化の機能だ。画面を見ると分かる通り、大量のデータを基に導き出した解析結果がグラフィカルに表示される。

これを見れば「何が原因となり、どのユーザーが関係し、どのくらい多くの端末に感染が広がったのか」「端末内部でいつ、どのプロセスが走り、どのタイミングでマルウェアに感染し、外部の悪意あるサーバーと通信したのか」といった事柄が一目瞭然だ。

これは、セキュリティインシデントに対応する現場のスタッフにとってもありがたい機能だと津村氏は言う。

「一般的に、1つのセキュリティインシデントについて調査しようとすると、平均で5〜6個のツールを使い分けてログやデータを解析していく必要があった。Cybereason EDRでは、調査に必要な端末のプロセスの通信のデータが全てひもづいた状態で独自のインメモリのデータベースに格納されており、クエリを投げるだけで必要な事柄を関連付けて検索して深掘り調査できる」(津村氏)

SIEMを活用し、誤アラートや肝心な詳細データの欠落で悩んできたセキュリティアナリストにとっても、非常に有用な武器になるという。CSIRT整備に取り組み始めたものの、「担当者がいない」と悩む企業にとっては、スキルの底上げや効率化といった意味で大きな手助けになる。

3つ目の強みは、日本市場に密着した顧客へのサポート体制を整えていることだ。上記の可視化機能やレポートはもちろんマニュアル類も日本語化されており、ベンダーによる製品サポートも日本から提供される。

さらにサイバーリーズン・ジャパンでは国内にSecurity Operation Center(SOC)を立ち上げ、日本国内の脅威状況を監視していて、顧客の環境から上がってきたアラートにどのように対処するかを支援するサービスも提供している。ここまで丁寧な日本市場に注力したサービスをベンダー自身で提供しているケースは珍しいだろう。

EDRと次世代アンチウイルスを統合したパッケージも

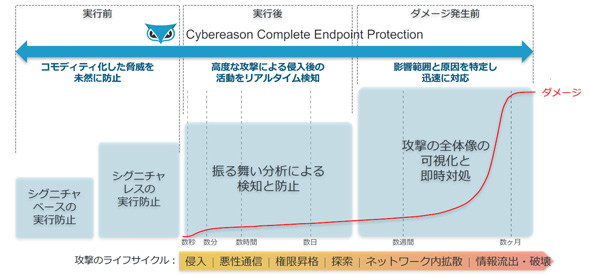

サイバーリーズンでは、Cybereason EDRに加え、「Cybereason Complete Endpoint Protection」という新たなパッケージの提供を予定している。これまで注力してきたEDR機能に「次世代アンチウイルス」による保護機能を統合する製品となる。

Cybereason Complete Endpoint Protectionは、シグネチャに基づくアンチウイルス/実行防止機能や、動的な振る舞い解析、そして機械学習を活用したマルウェア検出機能を統合するパッケージだ。

津村氏は、「侵入は防ぎきれない」という事実を認めた上で、「明らかに怪しいもの、クロなものは前段階で止めることにより、後ろの工程におけるノイズを減らし、アナリストの負荷を減らすことができる。また、たとえ次世代アンチウイルス機能があったとしても、環境内の不審な活動を検知し対処するためのプロセスはこれからも絶対に必要である。サイバーセキュリティに必要となるそれらの機能やプロセスを統合されたセンサーと管理コンソールで提供できることがわれわれの強みだ」と説明する。

「マルウェア自体はアンチウイルス機能で止めることができるかもしれない。だがEDRと一体になることで、そのとき、当該端末でどういった動きがあったかをシームレスに調査したり、未知のマルウェアが発見された際に、他の端末への拡散を止めたりといったことも可能だ。これは、全体で情報を集約して分析するアーキテクチャを採用しているサイバーリーズンならではのメリットだ」(津村氏)

セキュリティインシデントとそれによる被害は、企業がさまざまな対策ツールを導入してきたにもかかわらず、年々増加の一途をたどっている。「侵入を止める」という戦略がうまくいかないならば、根本から戦略の練り直しが必要だ。本当のリスクは、入った後の脅威を「見つけられない」こと。それを認識して対策に取り組む企業にとって、サイバーリーズンは力強いパートナーになるだろう。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:サイバーリーズン・ジャパン株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2018年1月23日