本当に「社内は身内」ですか? 内部不正対策に求められる3つのポイントは:プライバシーを保護しつつリスクに対応

内部不正による情報漏えいは、IPAがまとめる「情報セキュリティ10大脅威」に毎年ランクインするほど深刻な問題だ。一方で、内部不正対策をおろそかにする企業も少なくない。「社内は身内」という考えに頼っていては、今後情報漏えいの厳罰化により巨額の罰金を支払うリスクもある。対策はあるか。

情報漏えいは経営リスクに関わる問題だ。企業内の関係者によって機密情報や個人情報などが外部に持ち出された場合、事業への直接的な影響だけではなく社会的信用の失墜につながる。しかし身内意識から、内部不正対策は外部からの不正アクセス対策よりもおろそかになりやすい。

ITmediaエンタープライズが開催したセミナー「ITmedia Security Week 2020冬」(2020年12月7〜10日)の講演「情報漏えい通知義務化まで約1年 必須化される内部不正対策」で、日本プルーフポイントの田中晴也氏(セールエンジニアリング部 シニア セールスエンジニア)は「内部不正対策は、2つの要因でその必要性をさらに高めている」と指摘した。

企業が内部不正対策をおろそかにしてはいけない2つの要因

内部不正対策の必要性が高まっている要因の1つ目は、新型コロナウイルス感染症の拡大による働き方の変化だ。田中氏によると、テレワークなどのクローズドな環境においては不正が起きやすくなるという。オフィス勤務のように「仲間の目」がないためだ。ユーザーが自宅のPCから外部ネットワークに直接アクセスしている場合、従来の境界型セキュリティ対策では振る舞いログを取得できないこともあり、ユーザーの行動をさらに把握できないことも少なくない。

2つ目の要因は、2022年6月までに施行が予定される改正個人情報保護法だ。改正後は個人情報漏えいが発生した際の顧客や当局への通知や報告に「義務」が課され、違反した場合は最高で1億円の罰金が科される可能性がある。情報漏えいの社会的責任が重くなるに従い、企業は内部にも目を向けたセキュリティ対策を講じる必要が出てきた。

内部不正による情報漏えいは、情報処理推進機構(IPA)がまとめる「情報セキュリティ10大脅威」に毎年ランクインする。企業は今後、内部不正による情報漏えいを未然に防ぎつつ、万一情報漏えいが発生した場合は速やかに事態を外部に説明できる体制を整えなければならない。

「標的型ランサムウェアなどの『外部からの攻撃』に対してはセキュリティ製品の導入やインシデント時の運用体制を整備していても、内部不正に対しては準備が不十分になっていないか。企業は『社内は身内だから安全』という考えを捨てて、可及的速やかに内部不正対策を導入する必要がある」(田中氏)

内部不正対策に求められる3つの条件を満たす「ObserveIT」

日本プルーフポイントは、「サイバー攻撃から『人』をどのように守るか」という観点からセキュリティを構築する「People-Centric」に基づき、セキュリティ意識の向上トレーニングや、人の手によるアクセスが発生するシステムに向けた各種セキュリティ製品(CASBやDLP、Web Isolationなど)を提供する。内部不正対策ソリューション「ObserveIT Insider Threat Management」(以下、ObserveIT)もその一つだ。

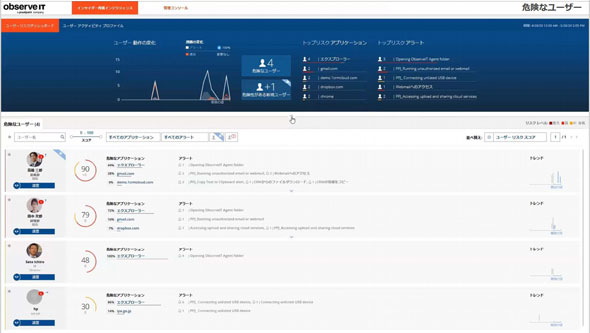

田中氏によると、ObserveITの特徴は内部不正対策に求められる3つの条件「高度な可視性」「リアルタイムアラート/抑止」「ユーザーモード」を満たしていることだという。

「ObserveITは、ユーザーの行動を可視化して内部不正の恐れがある『疑わしい行動』を早期に発見する。情報漏えいにつながる行動をリアルタイムで解析し、アラートを上げて、ポリシー設定に応じてジャストインタイムで抑止する機能も備える。セキュリティ製品の中にはカーネルモードで実行するものもあるが、OSや他のソフトウェアの動作に悪影響を及ぼすこともある。ObserveITはユーザーモードで動くため、OSや他のソフトウェアに影響するリスクが低い」(田中氏)

ObserveITは、ユーザーの動作を全てトレースして内部不正のリスクを継続的に算出する。算出の結果「ミスや軽微な違反を超える、情報漏えいにつながる行為」だと判断すれば「危険なユーザー」としてフラグを立てる。アラートと抑止に関するポリシーを柔軟に設定できるのもObserveITの強みだ。ユーザーが「顧客情報の一部をコピー&ペースト」した場合はアラートのみにとどまるが、その後「外部のファイル共有サービスにログイン」したら情報漏えいの恐れがあると判断して「ポリシー違反の行為に当たるため、理由を申請してください」といった警告メッセージを表示し、不正行為を抑止する。PCが監視されている環境にあることをユーザーに通知することで、不正行為を踏みとどまらせる狙いだ。また、警告的な抑止設定だけではなく、不正行為の内容によっては強制ログオフやアプリケーションの強制停止なども設定できる。

田中氏によると、ObserveITの強みはログ分析機能による「高度な可視化」にあるという。ユーザーの行動の中で、どの時点でアラートが出されたかをリアルタイムで可視化し、管理者はその操作が過失か故意のものかを判断できる。ログのみでの判断が難しい場合は、疑わしい行為があったときのユーザーのスクリーンショットを管理画面で確認できる。全ての操作ログとスクリーンショットは関連付けされており、直感的に操作できる。

操作を全て監視できることは管理者にとっては安心だが、ユーザーの行動を全てログに残すことはプライバシー保護の観点から問題視される。それに対してグローバルで導入実績が多いObserveITは、GDPR(EU一般データ保護規則)などの法規制に準拠した「プライバシーモード」を搭載して内部不正調査とプライバシー保護を両立させた。プライバシーモードはユーザーの個人情報に関する部分である「ユーザー名」や「部署/役職」などを匿名化またはマスキングし、内部不正リスクのスコアやアラートのみを表示する。これにより管理者は監視対象に危険なユーザーがいるかどうかは判断できるが、そのユーザーが誰なのかは特定できなくなる。ただし、内部不正の確証を得た場合は、ObserveITのプライバシー権限者承認を含むワークフローを経て調査対象の本人情報を開示するなど、しかるべき運用フローの中で個人情報を取り扱える。

セキュリティ製品の導入を3つのプランで包括的にサポート

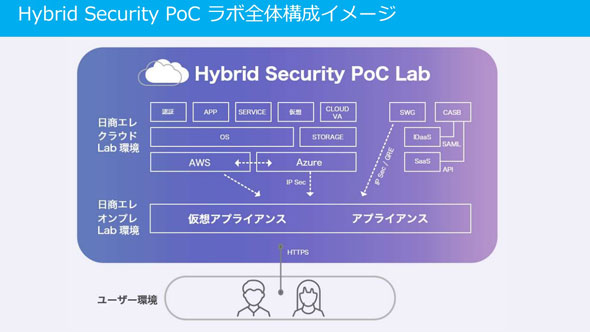

Proofpointのパートナーである日商エレクトロニクスは、ObserveITをはじめとしたProofpointのセキュリティ製品の導入におけるPoC(概念検証)支援サービス「Hybrid Security PoCラボ」を提供する。

同社の藤森正嗣氏(セキュリティ事業本部 営業・マーケティング部 課長補佐)は、セキュリティ製品の導入におけるPoCの課題について「PoCに向けた検証環境の構築は、物理的な機器の配送といった事前の事務的な手続きで手間や時間がかかる。複数のサービスに対する接続検証を実施するために、標準的な評価基準の設定も必要だ」と指摘する。

Hybrid Security PoCラボは、PoCに必要なライセンスや機器などの環境を全て提供するサービスだ。同サービスを利用すれば、事前準備に手間や時間をかけることなくスピーディーにPoCを始められる。設定や検証に当たって疑問が浮上した場合は、日商エレクトロニクスの技術サポートも受けられる。

同サービスは、検証用の環境を貸し出す「ベーシック」と設定変更の権限も含めて環境を貸し出す「スタンダード」、環境の貸し出しと技術サポートを組み合わせて包括的に支援する「プロフェッショナル」の3つのプランがあり、製品選定の段階や目的に応じて選択できる。

「CASBなどを組み合わせて外部からの脅威を防ぎつつ、ObserveITで内部不正対策を検証するなど、クラウドを含む接続検証も可能だ。今後も変化の激しいIT環境を考慮して幅広いニーズに対応する」(藤森氏)

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

提供:日本プルーフポイント株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2021年2月11日

日本プルーフポイント 田中晴也氏

日本プルーフポイント 田中晴也氏

日商エレクトロニクス 藤森正嗣氏

日商エレクトロニクス 藤森正嗣氏