高度化するランサムウェア 適切な投資で被害を最小限に抑えるには:防御策を破られたときの対応、考えていますか?

国内外でランサムウェア被害が急増している。ランサムウェア感染が原因で数日間から週単位で業務を停止してしまったケースもある。“標的型ランサムウェア”や“二重の脅迫”などの高度化する手口に対応するにはどうすればいいのだろうか。

全世界で急増するランサムウェアだが、ここ数年は手口の高度化が注目を集めている。従来はウイルスを無差別にばらまき、侵入したPCのデータを暗号化して「復号に必要な鍵が欲しければ金銭を支払え」と要求するものだった。

だが近年新たな手口が登場している。一つは“標的型ランサムウェア”だ。業務の停止が致命的な損害を及ぼす企業や病院、自治体などをピンポイントで標的にして数千万円から億円単位の身代金を要求する。もう一つは“二重の脅迫”だ。感染先のPCからデータを盗み出して暗号化し、「金銭を支払わなければ入手した情報をネットで公表する」と脅迫する。

国内でもランサムウェア感染によって重要なサーバが暗号化されて、システムだけでなく工場まで数日間操業を停止したケースや、盗み出された情報を盾に取られて脅迫されたケースが相次いで報じられている。事業継続を脅かすランサムウェアに対抗する術はあるか。

「ランサムウェア被害からの復旧には5日以上かかる」と回答した企業は半数以上

ベリタステクノロジーズ(以下、ベリタス)は2020年11月25日、「2020年のランサムウェア攻撃に関する調査レポート」を発表した。

調査はベリタスが調査会社Wakefield Researchに委託し、2020年9月に世界21カ国の1000人規模以上の企業に勤務するITプロフェッショナルやエグゼクティブ2690人を対象に実施された。このうち日本の回答者数は150人だ。

同調査によれば全体の42%が「会社がランサムウェア攻撃を経験したことがある」と回答し、1企業が攻撃を受けた回数は平均で4.5回だった。日本の回答者に絞ってみると「経験がある」と回答した割合は33%で世界平均を下回ったが、平均で6回もの攻撃を受けている。海外、特に米国は広く網を張る攻撃が主流で、広範な企業がランサムウェアの標的になっているのに対し、日本は同じ企業に攻撃が繰り返される傾向がある。

ベリタスの庄司 良氏(マーケティング本部 執行役員本部長)は「コロナ禍でのビジネスの急速な変化は、ランサムウェア被害の増加につながっています。利用するクラウドサービスが増加した結果、データの管理が複雑になりセキュリティ対策が追い付かなくなりました。そのギャップをランサムウェアに狙われています」と語る。

調査結果からはもう一つ、憂慮すべき実態が明らかになった。ランサムウェアに感染した際に「自社のIT環境を完全に復旧するには5日以上の期間を要する」と回答した割合は全体の66%で、日本では73%に上った。

「対面での接客をベースにしたビジネスでは、店舗を一時的に閉鎖しても顧客に許容されることはあると思いますが、オンラインビジネスを利用する顧客の間では常にサービスを利用できることが当たり前になっています。24時間いつでもビジネスが動く時代に、5日間中断を余儀なくされれば事業に大きなインパクトを与えることになるでしょう。回答者がこのインパクトをどこまで認識できているか、現状を深刻に捉えられているかについては疑念が残ります」(庄司氏)

防波堤を越えてくることを前提に、復旧の手順まで含めた戦略を

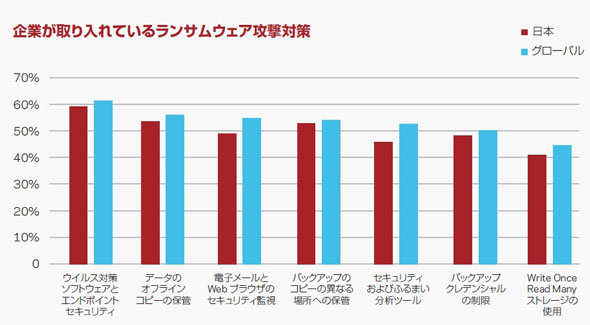

ランサムウェアの脅威に企業もただ手をこまねいているわけではない。調査によれば、回答者の半数以上が「ウイルス対策ソフトウェアやエンドポイントセキュリティ」「データのオフラインコピーの保管」「電子メールとWebブラウザのセキュリティ監視」などのランサムウェア対策を講じている。

国内でも半数以上が「ウイルス対策ソフトウェアやエンドポイントセキュリティ」「データのオフラインコピーの保管」「バックアップのコピーの異なる場所への保管」などの対策を講じていると回答した。コロナ禍以降のセキュリティ予算の変化で「増加した」と回答した比率は世界平均の46%を上回り、国内では61%だった。

だが国内企業が予算の一部をランサムウェア対策に費やしているのに対して、成果が出ているとは言い難い。庄司氏は、国内のセキュリティ対策と投資額について「世界平均よりセキュリティ対策に投資しているにもかかわらず、ランサムウェアによってビジネスが5日以上中断されることを想定する企業が多数を占めています。被害を受けた際のビジネス回復(レジリエンシー)への対策より、侵入の防止を優先している点に現状とのギャップを感じます」と指摘する。

ビジネス回復への投資が少ない傾向は全世界で共通している。データのコピーを3つ以上作成し、オフサイトやリモートなどに保存してスピーディーにデータをリカバリーできる体制を整えている企業は全体の36%だった。

調査では、ほとんどの企業がディザスタリカバリー(DR)計画を整備したものの、実際に機能するかどうかを定期的にテストしていないことも判明した。全体の57%が「会社が過去2カ月間にDR計画をテストしていない」と回答し、39%は「過去90日間以上テストしていない」「テストを全くしていない」と回答した。これでは、実際にランサムウェア被害を受けたときにリストアの手順をスムーズに実行できなかったり、必要なデータなどが不足したりする事態も起こり得る。それが復旧に時間がかかる原因となる。

クラウドサービス利用時のデータ保護対策も重要だ。「企業は『クラウド事業者がデータを保護してくれるだろう』と思いがちですが、ほとんどの場合そこには限定条件があります。漠然と『守られている』と安心してしまい、限定条件を十分に把握していない企業は驚くほど多数です」(庄司氏)

同氏によれば、クラウドで動作するアプリケーションのイメージは保護されても、重要な設定項目が保護されていないことは多いという。その場合、ランサムウェア感染後などにバックアップコピーを元に戻しても以前と同じようには動作しない可能性がある。これではアプリケーションは守られていても“ビジネス”は守られていない。

庄司氏は、防御の壁を高くするだけでなく侵入されて被害が生じた際にスピーディーに復旧できることの重要性を訴える。

「セキュリティ対策とは防波堤を築くことだけではありません。サイバー攻撃の被害に遭った際に『何が起きて』『次に何をすべきか』を考えておく必要があります。万全なランサムウェア対策には、システム復旧手順も含んで考えることが必要です」(庄司氏)

「被害を受けたらどうするか」を考えてベストプラクティスの実践を

ベリタスによればランサムウェア感染時のベストプラクティスは以下の通りだ。

- オフラインを含めてデータのバックアップを3つ以上保持する

- DR計画を立案する

- 定期的にDR計画をテストして不備があれば修正する

ベストプラクティスの実現にはベリタスのデータ保護製品が有効だ。同社のデータ保護製品「NetBackup」は、シンプルな操作でデータをバックアップし、リストア作業から統合管理までをサポートする。さまざまなツールを組み合わせてリカバリーシナリオの設定やリハーサル(訓練)を自動化・簡便化する。特にアプライアンス製品「NetBackup Appliance」は、必要な基本設定をした上で提供するためスピーディーな導入が可能だ。NetBackup Applianceをオフラインのバックアップに採用すれば、データを攻撃から保護しつつスムーズに復旧できる。

震災や水害など自然災害の多い日本では、コロナ禍以前から災害に備えた事業継続計画(BCP)の策定に注目が集まっている。NetBackupは災害対策としての利用に加えて、近年はランサムウェア対策としてデータセンター単位でのバックアップに採用されるケースも多い。「培ったノウハウを生かしてランサムウェア感染時の対応を戦略的に考えていくことが今こそ必要です」と庄司氏は述べた。

Copyright © ITmedia, Inc. All Rights Reserved.

提供:ベリタステクノロジーズ合同会社、日本電気株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2021年6月1日

ベリタス 庄司 良氏

ベリタス 庄司 良氏