セキュリティをレベルアップさせる脅威インテリジェンス:感染リスクを組織の内面と外面から可視化

ランサムウェア攻撃の猛威は続いており、二重脅迫型という新しい攻撃手法も登場した。膨大な脅威情報の中から必要な情報を選別する脅威インテリジェンスサービスの有効性とは。

ランサムウェアはいまだ健在 新しい攻撃手法やリスクにも注意

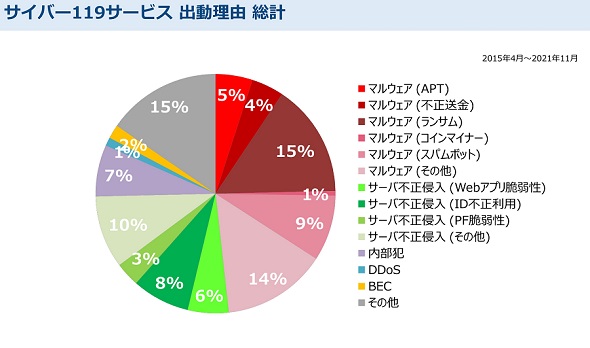

セキュリティを検討する上では、サイバー犯罪者やサイバー攻撃の傾向をつかむことが重要だ。企業のセキュリティ対策を包括的にサポートするラックでは、インシデント対応をサポートする専門組織としてサイバー救急センターを設置して、緊急対応サービス「サイバー119」を提供している。

ラック サイバー救急センター長の関 宏介氏によれば、近年の出動理由の半数がマルウェアによるものだったが、2021年はばらまき型ではない「人手を介したランサムウェア攻撃」が特に多かったという。

従来のランサムウェアは、不正サイトのURLを記載した電子メールを送り付けて、そこにアクセスしたPCを感染させて業務ファイルを不正に暗号化する。最新のランサムウェア攻撃は“侵入型”に分類される。標的型攻撃と同様のツールや手法を用いてシステムに侵入して重要なファイルを暗号化し、情報を持ち出す。ファイルの暗号化と情報暴露という二重の脅迫で身代金を要求する手口だ。

2021年は新型コロナウイルス感染症(COVID-19)への対応でテレワークが普及し、在宅勤務者がサイバー攻撃のターゲットとなることが増えた。リモートアクセスのためのVPN(Virtual Private Network)装置やSaaS(Software as a Service)のアカウントなど急きょ整備された環境が狙われた。テレワークで相談相手が減った影響で、「テクニカルサポート詐欺」被害も増大した。

「標的型メールを使わない攻撃に注意が必要です。VPN装置を攻撃して標的型攻撃を仕掛ける能動的なパターンが増えています。侵入後も、OSの標準機能を悪用してPCを遠隔操作し、侵入を拡大してデータを収集し、持ち出す手口です。カスタムマルウェアやコマンド&コントロール(C&C)サーバを準備する必要がなく、攻撃のハードルが低いという特徴があります。ランサムウェア攻撃でも同様の手口が増えていますし、RaaS(Ransomware as a Service)が登場して攻撃の参入障壁が大幅に低下している点も注意が必要です」(関氏)

ランサムウェア攻撃に備えて、バックアップを適切に取得しておくことも重要だ。バックアップを取っていないケースは論外だが、単純なファイル共有システムを使っていたり、ファイルサーバのローカルドライブを使っていたりすると容易に検出・回避されて無力になる。

「侵入口の脆弱(ぜいじゃく)性をチェックして、VPN機器は予備機を含めてしっかりアップデートしておきたいですね。侵入を前提として、被害拡大を防ぐ対策が必要です。そうした施策のためにも、継続的に情報を収集することが欠かせません。インシデントに直面したら、ラックのサイバー119にご相談ください」(関氏)

「WannaCry」の攻撃を阻止した脅威インテリジェンスサービス

サイバー犯罪者や攻撃の最新情報を収集、分析する脅威インテリジェンスは、セキュリティ対策の効果を向上させて被害を最小限に食い止めるためにも重要度が高い。セキュリティツールを導入しても、情報が古いままでは役に立たないからだ。

しかし、世界中にさまざまな脅威インテリジェンスが存在しており、大量の情報を選別、精査することは困難だ。米国に拠点を置くサイバーセキュリティ企業Kryptos Logicのソリューション 「Kryptos Logic Platform」は、企業の資産が悪意のある通信や脆弱性の影響を受けると、特別に設計されたアラートやシグナルが生成される。さまざまな脅威情報の中から企業に直接関係する情報のみを抽出し、侵害を予測、準備、検知して効果的な洞察、迅速な対策の実現をサポートする脅威インテリジェンスサービスだ。

Kryptos Logicは、攻撃者の手法を傍受し、その活動を可視化する独自の脅威インテリジェンスを開発している。1日当たり7500万件以上の脅威アラートから直接的に関連するアラートを通知するため、アクショナブル(行動につながる)であるところが特徴の一つ。特定のコンテクストを提供しているため、迅速な対応が可能だ。

ランサムウェア「WannaCry」の猛威は記憶に新しいところだ。2017年5月12日の朝から拡散が始まり、急激に世界中に広まって重要なインフラや組織が損害を被った。Kryptos Logicのセキュリティリサーチャーは、WannaCryのドメインからキルスイッチとして機能するシンクホールを発見し、攻撃阻止に成功した。1500万件以上の感染、再感染が緩和され、数十億ドル規模の損害を防いだ。

WannaCryをはじめとする多くのハイリスクサイバーセキュリティ脅威を阻止、解消するための定期的な貢献と成功は、イギリス諜報機関GCHQ(Government Communications Headquarters:政府通信本部)の一部であるNCSC(National Cyber Security Centre:国家サイバーセキュリティセンター)から評価されている。

「複数のbotネットインフラにおけるKryptos Logic独自のテレメトリにより、メールアドレス、パスワード、メールの件名、本文を含む被害者データを収集しており、これらの情報はKryptos Logic Platformで確認できます。組織内の感染被害を特定する他、取引先へのフィッシングメール送信など二次感染を防ぐことが可能です」と、Kryptos Logic プロダクトサクセスマネジャーの辻 佳奈子氏は説明する。

Kryptos Logic脅威インテリジェンスチームは、Emotet、Trickbot、Qakbot、Cobalt Strikeやランサムウェアモジュールなどのツールといった主要botネットの調査を積極的に行っている。

Kryptos Logic Platformは侵害経路や初期の攻撃ベクトルの特定にも活用されている。インシデントが発生した場合、侵入口となっている感染端末を特定し、攻撃者がどのようにネットワークに侵入したかを迅速に調査する。初期感染や侵入経路を可視化するからこそ、インシデントの特定から原因究明、復旧までを高速化できるわけだ。

Kryptosのデータは、強化されたAPIと柔軟な統合オプションにより、政府や研究所に設置されたCERT(Computer Emergency Response Team:コンピュータ緊急対応チーム)などに配布され、数百もの脅威インテリジェンスプラットフォームシステムと情報を共有し、再配布されるデータフィードは数百万のエンドユーザーを保護するアラートを提供している。

攻撃者の裏をかく多彩な情報収集技術

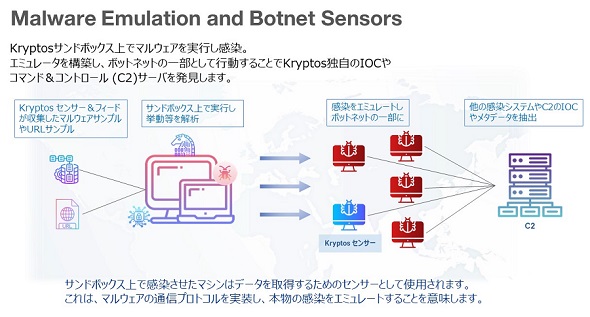

Kryptos Logicは、感染端末を特定するためにさまざまな手法を開発し、利用している。そのうちの幾つかを紹介しよう。

1つ目が「マルウェアエミュレーションとbotネットセンサー」だ。ほとんどのマルウェアは、攻撃者のC&Cサーバを通じて攻撃活動を行う。多数の感染システムがC&Cサーバの制御下にあるとき、これをbotネットと呼ぶ。

Kryptos Logicは1日平均10万件ものマルウェア検体を収集し、独自のサンドボックスで実行して挙動を分析している。この情報からマルウェアのエミュレーターを構築し、botネット上のセンサーとして稼働させる。これによりC&Cサーバを特定する他、他の感染端末の情報、感染被害者の認証情報や組織、場所などの情報を得ることができる。

マルウェアの中には、追跡を困難にするため複雑な通信手法を採るものがある。その一つに、感染端末をランダムに切り替えてリバースプロキシとして機能させ、C&CサーバのIPアドレスを隠蔽(いんぺい)する手法がある。Kryptos Logicのセンサーはプロキシサーバもエミュレーションでき、botネット上で優先的に選択される機能も実装している。攻撃者のチェックに気付かれないようコードベースを更新し、慎重にコーディングするよう心掛けているという。

2つ目が「ドメインシンクホール」だ。

「IPアドレスを変更しても攻撃を継続できるように、複数のドメインを用いて攻撃を継続するケースが増えています。さまざまな状況に対処するため、攻撃者はドメインを未登録にしたり、必要なときだけ登録したりします。Kryptos Logicは、そうした未登録ドメインや失効ドメインを“シンクホール”サーバに設定しています。その結果、マルウェアに感染したシステムはシンクホールサーバにも接続しようと試みるため感染端末のメタデータを収集できるのです」と、サイバー脅威サポートアナリストの藤原裕大氏は解説する。

「Kryptos Logicは、迅速なリスク対応とリスク縮小、セキュリティ意識の向上を目指しています。今後もプロアクティブな対策を提供して、ビジネスに対するセキュリティ侵害の影響を低減したいと考えています」(藤原氏)

即時導入、運用不要、対応迅速 海外拠点の課題を解決

企業のセキュリティ担当者にとって、セキュリティリスクを可視化することは欠かせない施策だ。SOMPOリスクマネジメント サイバーセキュリティ事業本部プロダクト戦略部の田嶋 等氏は、セキュリティリスク可視化の方法として組織内部からのインサイド情報(セキュリティツールのアラート、サーバのログなど)と外部からのアウトサイド情報(脆弱性診断、ペネトレーションテスト、脅威インテリジェンスなど)の2つが存在するとしている。

これまで企業はセキュリティ強化を目的にエンドポイントやゲートウェイなど各レイヤーでの必要な対策とログの統合管理、SOCによるイベント検知や防御などを推進してきた結果、迅速なインシデントレスポンスが実現できるようになった。これは組織内部から得られるインサイド情報によってセキュリティリスクを可視化できている状態にあるといえる。

一方で「アウトサイド情報は、セキュリティ対策の漏れや人的ミス、把握できておらず監視対象から漏れている資産、サプライチェーンや海外拠点からの漏えいといった組織内部で封じ込めができないセキュリティリスクを可視化できます。セキュリティリスクは内部のものだけでなく、組織外部に流出している可能性もあるのです。脅威インテリジェンスは、その有効なソリューションの一つとなります」(田嶋氏)

SOMPOリスクマネジメントは、Kryptos Logic以外にダークウェブ調査や、アタックサーフェス(攻撃対象領域)調査など複数の脅威インテリジェンスを活用してサービスを提供している。いずれもエージェントやアプライアンスの導入が不要で、組織のキーワードやIPアドレス、ドメインを登録するだけで即座に利用できるというメリットがある。

田嶋氏によれば、Kryptos Logicは特に海外拠点のセキュリティ対策として効果的だという。グローバル企業は、日本で用意した仕組みやサポート、技術的対応だけでは海外拠点を十分に管理できず、不安要素を抱えたまま運用していることが多い。この弱点を狙うサプライチェーン攻撃も増えている。

「Kryptos LogicはIPアドレスとドメインだけで即時利用を開始することができ、複雑なセキュリティ運用業務も不要です。マルウェア感染による悪性通信の検知やVPNおよび『Microsoft Exchange Server』などの重大な脆弱性を日本本社で一元管理が可能となります。感染端末のメタデータや攻撃メソッドなどインシデント対応に必要な情報を提供することで、迅速な対応と被害の最小化に役立ちます」(田嶋氏)

Copyright © ITmedia, Inc. All Rights Reserved.

提供:SOMPOリスクマネジメント株式会社

アイティメディア営業企画/制作:ITmedia エンタープライズ編集部/掲載内容有効期限:2022年2月16日

ラック サイバー救急センター長の関 宏介氏

ラック サイバー救急センター長の関 宏介氏 Kryptos Logic プロダクトサクセスマネジャーの辻 佳奈子氏

Kryptos Logic プロダクトサクセスマネジャーの辻 佳奈子氏

Kryptos Logic サイバー脅威サポートアナリストの藤原裕大氏

Kryptos Logic サイバー脅威サポートアナリストの藤原裕大氏 SOMPOリスクマネジメント サイバーセキュリティ事業本部プロダクト戦略部の田嶋 等氏

SOMPOリスクマネジメント サイバーセキュリティ事業本部プロダクト戦略部の田嶋 等氏