情報セキュリティにおける3つの基本要素は「Confidentiality(機密性)」「Integrity(完全性)」、それに「Availability(可用性)」からなる「CIA」であると言われる。これら3つの視点からバランスよく対策を取っていくことが、周り道に見えても、企業システムのセキュリティレベルを高める一番の方法だ。

このうち「C」の機密性や「I」の完全性については、ウイルス/ワームによる度重なる被害や頻発する情報漏洩事件、Web改ざん事件を経て、企業側の意識はずいぶん高まってきた。これらのインシデント(事件)を防ぐため、ファイアウォールやウイルス対策ソフト、不正侵入検知システム(IDS)といったセキュリティ製品を導入したり、それらを活用するうえで根本となるセキュリティポリシーの策定に取り組む組織は、かなりの割合に上ると考えられる。

一方で見落とされがちな要素が「A」の可用性だ。DoS攻撃や突発的に増加するワームなどに妨げられることなくネットワークやシステム全体の稼動を続け、ユーザーが利用したいと思ったときにはいつでも利用できる状態を保つことがそのポイントだが、当たり前のように思えるこのことが、実は難しい。

だからといってこの要素を軽視すると、企業システムに予想もしないダメージが加わることにもなりかねない。たとえば、外部からの不正侵入やワームは、ファイアウォール越しの正規ルートからやってくるものより、「裏口」から忍び込むもののほうが多い。そして、従業員が利便性や可用性を求めるあまり、管理者に無断で勝手に持ち込むPCやアクセスポイントが、この「裏口」になってしまっているケースは非常に多いのだ。

したがって、情報セキュリティ対策を効果あるものとするためには、「C」や「I」に注意して守りを固めながら、「A」や使い勝手、パフォーマンスといった要素が損なわれることがないよう、バランスを取りながら手立てを打っていくことが重要になる。

可用性とパフォーマンス、それにセキュリティという3つの要素を両立させる製品ラインナップを展開している日本ラドウェアも、こうした考え方を取る企業の1つだ。セキュリティを確保するのは当然として、さらに高いスループットとネットワークの利用を確保し、業務の継続性を確保することが、今後の企業向けセキュリティ製品には必要だというわけだ。

日本ラドウェアのセールス&マーケティング マネージャ、荒波修氏

同社でセールス&マーケティング マネージャを務める荒波修氏は、「紙ベースで業務を進めていた昔はともかく、今となっては、Webやメールが使えない状態になるだけで、企業のビジネスは止まり、大騒ぎになってしまう」と指摘する。

「情報漏洩などの分かりやすい事件が起きていないため、まだピンとこないかもしれないが、現場はもちろん、経営者層も『ネットワークが止まること』の重大性を意識すべきではないか」(同氏)。

こうしたビジョンに沿い、可用性にも配慮したプラットフォームとして日本ラドウェアが提供するのが、独自ASICを搭載した「Application Switch Platform」である。これに、負荷分散や帯域制御、DoS攻撃やワーム/ウイルスからの防御といったセキュリティ機能を実現するソフトウェアアーキテクチャ「SynApps」とを組み合わせることで、サーバ用ロードバランサの「Web Server Director(WSD)」にはじまり、ファイアウォールの負荷分散を実現する「FireProof」、アンチウイルス・ゲートウェイ用のロードバランサ「Content Inspection Director(CID)」、回線の冗長化を可能にする「LinkProof」といったラインナップを展開してきた。

| 製品名 | 機能 |

|---|---|

| DefensePro | アプリケーションレベルに対応した侵入防御装置(IPS) |

| Web Server Director(WSD) | サーバ用ロードバランサ |

| CertainT 100(CT100) | トランザクションアクセラレータ |

| FireProof | ファイアウォール用ロードバランサ |

| Content Inspection Director(CID) | アンチウイルス・ゲートウェイ用ロードバランサ |

| Cache Server Director(CSD) | キャッシュサーバ用ロードバランサ |

| LinkProof | ISP回線/VPN用ロードバランサ |

| LinkProof Branch | ISP回線/VPN用ロードバランサ |

| UpLink | 廉価版ISP回線ロードバランサ |

| Peer Director | マルチホーミング環境でのBGP/ロードバランサ |

これらの製品によって「企業が既に導入した既存のセキュリティ製品をフルに活用して、セキュリティとパフォーマンス、可用性をさらに高めることができる」(荒波氏)。

今、荒波氏が最も危険性を感じ、対策の必要性を強調するのは、アプリケーションレベルのセキュリティである。

「Webアプリケーションは広く普及し、企業の業務に利用されるまでになった。だが、このWebアプリケーションを狙ったインシデントは確実に増加しており、被害金額も増加の傾向にある」(荒波氏)。

残念ながら、こうしたアプリケーションをターゲットにした攻撃は、既存のファイアウォール製品では防ぐことはできない。IDS製品を導入するといった手もあるが、基本的にこれらはその名のとおり攻撃を「検知」し、レポートすることが主体で、肝心の攻撃を止めるのは困難だ。しかもIDS製品の多くは、大規模ネットワーク環境に対応できるだけのスループットやポート数を備えていない。

こういった状況への解決策として日本ラドウェアがリリースしたのが、不正侵入防御(IPS)アプライアンスの「DefensePro」だ。最大3Gbpsというマルチギガビットクラスのパフォーマンスを実現しながら、シグネチャやアノーマリ検出など複数の検知メカニズムを用い、不正な攻撃やトラフィック、悪意あるコードを検出、ブロックする。このシグネチャは、同社SOC(Security Operation Center)から、少なくとも週に1回のペースでアップデートされる仕組みで、ダウンタイムを最小限に抑えるという。

たいていの企業では、ネットワークを複数のセグメントに分けて管理しているはずだ。DefenseProは、10ギガビットイーサネット(GbE)ポートを1つ搭載するほか、GbEは7ポート、ファストイーサネットは16ポート搭載しており、1つの筐体で複数のネットワークセグメントに対する監視、検査が可能だ。攻撃を特定のセグメントに隔離する機能も備えているため、仮にネットワークの一部が攻撃を受けても、その影響が全ネットワークに及ぶような事態は阻止できる。また、標準の帯域制御機能を使うことにより、各アプリケーションが使用する最大/最小帯域幅等をきめ細かく設定することができ、あるアプリケーションが攻撃を受けている場合でも、他のアプリケーションへの影響を防ぐことが可能となる。

もともとラドウェアが強みを持つパフォーマンスの面では、Application Switch自体が備える処理能力に加え、オプションのASIC「String Match Engine」が用意されている。これを活用すれば、最大25万6000のアタックシグネチャの並列サーチを行い、スループットの劣化を防ぐことが可能だ。

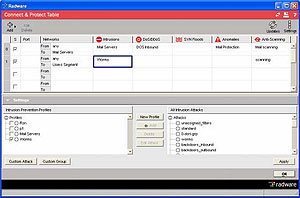

Javaベースの管理インタフェース「Configure Insight」によって容易に設定を行える

アベイラビリティを高めるという意味では、運用、管理の容易さが重要なポイントとなる。操作が煩雑になればなるほどミスも増えるし、障害発生時の切り分けや対応に要する時間も増えるからだ。その点DefenseProは、インライン型のアプライアンス機器(しかも「ディスクレス」)であるため、導入、運用の手間は少ない。しかも、Javaベースの管理インタフェース「Configure Insight」を通じて、「何を」「どんな攻撃から」守るかを細かく設定できるようになっている。

「どれを攻撃とみなし、どれは止めないかという判断は、顧客によってさまざま。DefenseProはそうしたニーズに柔軟に対応し、個別の環境に応じたポリシーの使い分けが可能だ」(荒波氏)。日本ラドウェアでは、SOCからのサポートを通じてそうした作業を支援するほか、複数のセキュリティサービスベンダーと連携してのサービス展開も検討していくという。

「今後もアベイラビリティとパフォーマンス、セキュリティという3つの方針を追求したIntelligent Application Switchを提供していく」(荒波氏)。

[ITmedia]

関連記事

- ラドウェア、アプリケーション層で高速なセキュリティを実現する「DefensePro」投入

- 「全社に渡る冗長化を実現」、ラドウェアが小型マルチホーミング機器を投入

- ラドウェア、第3世代プラットフォームとして10GbE対応マルチレイヤスイッチを発表