大手旅行会社を攻撃した“遠隔操作マルウェア”が危険な理由

話題のマルウェア「PlugX」について、セキュリティベンダーのファイア・アイが解説。昨今は個人情報を狙う巧妙な標的型攻撃が増えており、それを100%防ぐ方法はないという。だからこそ、感染前提の対策が必要であると強調した。

「PlugX」は新しくないし攻撃も減っている――だからこそ危険

セキュリティベンダーのファイア・アイは6月17日、大手旅行会社のにつながったといわれる遠隔操作型のマルウェア「PlugX(別名Kaba)」についての説明会を開催した。

PlugXは遠隔操作用のマルウェアで、従来の標的型攻撃で多用されたとされる「PoisonIvy」に代わり、2012年ごろから国内のAPT攻撃(高度な標的型サイバー攻撃)で使われているという。ターゲットは米国、韓国、香港、台湾、日本などで、政府や通信業界、メディア、ハイテク産業が標的になっている。感染すると、攻撃者によって遠隔から任意の操作を実行されてしまう恐れがあるため、感染したPCを踏み台に、別のマルウェアやツールを送りこみ、企業の機密情報や顧客情報が盗まれてしまう。

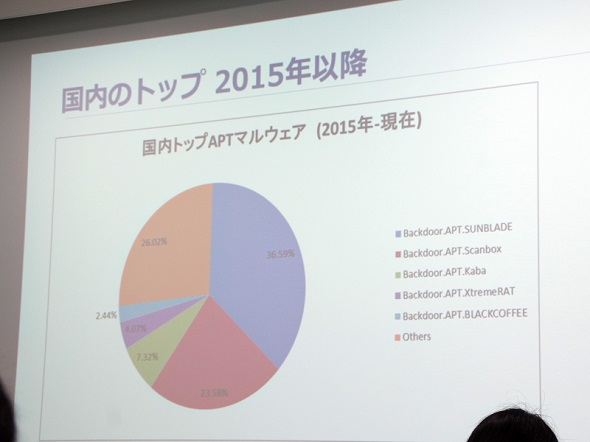

同社 シニア・スタッフ・リサーチ・アナリストの本城信輔氏によれば、国内では2015年以降、日本年金機構に対する攻撃でも使われた「Sunblade」による攻撃が一般的になっており、PlugXによる攻撃は減っているそうだ。しかし、だからこそ対策が難しいと警鐘を鳴らす。

「PlugXによる攻撃はそれほど新しいものではなく、例も減っているため、なぜ今、攻撃者がこれを使っているのかと不思議なくらいだが、数が減っているぶん、シグネチャベースのウイルスソフトではすり抜けられる可能性が高い。標的を絞り、より狙いすました“本気”の攻撃で使われる傾向にある」(本城氏)

PlugXは、攻撃ツールキットに使われる言語の特徴や過去の攻撃事例の特徴に照らしてみると、中国を発信源とする攻撃に使われることが多いという。先日起きた大手旅行会社の不正アクセスについても、ファイア・アイは発信源は中国の可能性が高いと考えている。中国には日本を狙う複数のハッキンググループがいると考えられ、パケット転送ツールを悪用して攻撃元を偽装したり、複数の攻撃者グループがマルウェアや技術を共有しているという。

なお、今回大手旅行会社のPCが感染したとされる、もう1つのマルウェア「ELIRKS(Jambox)」については、「外国では事例がなく、日本国内への攻撃でのみ確認されている」(本城氏)とのことで、通常のC2サーバ(コミュニケーション&コントロールサーバ)に加え、ブログサイトを使ってエンコードした命令をやりとりするのが特徴という。

「経営者は“感染前提”の対策を考えなければならない」

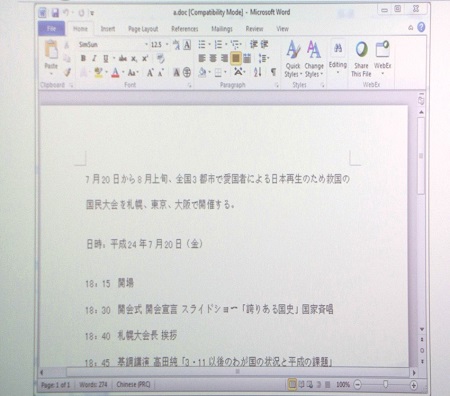

昨今のAPT攻撃に使われるメールは、巧妙に取引先を装うなど見抜くのが難しいのが特徴だ。説明会ではPlugXにおける添付ファイルの実例を基に説明。不自然な点がないように見えるが、中国語のフォントが用いられていたり、日本語の表現が間違っていたりといった特徴があるという。

「不特定多数への感染を狙うランサムウェアなどと異なり、標的型攻撃に関しては一度侵入してしまえば勝ち。すぐに“怪しい”と分かるメールなどもう来ない。従業員に対して怪しいファイルを開かないよう注意喚起するのもいいが、それだけで防ぐのは無理な話。年金機構もたった1台のPCの感染から始まり、情報漏えいが起きた。経営者は感染を前提に対策を考えなければならない」(本城氏)

本城氏は感染を前提とした対策として、感染後の対応手順や攻撃の監視、早期発見、復旧などが重要だと説明。セキュリティ専門家が攻撃者役を務め、企業に模擬サイバー攻撃を仕掛ける「レッドチーム演習」も有効だという。

個人情報を狙いだした標的型攻撃、マイナンバーも狙われる?

標的型攻撃を巡る情報漏えいは後を絶たないが、最近はその傾向が変わってきていると本城氏は指摘する。

「以前は設計図などの機密情報を狙う例が多かったが、ここ1年くらいは個人情報を狙うケースが激増している。攻撃者が盗んだ情報をどのような目的に使うのかは把握できていないが、次の攻撃に利用するのかもしれない。米国でもSocial Security Number(社会保障番号)が流出する事件が起きたが、日本でも企業が保管しているマイナンバ−が狙われると考えたほうがいい」(本城氏)

本城氏は、対策としてサンドボックスやシンクライアントの導入、機密情報を扱うネットワークの分離などを勧めている。「メールやWebを見るネットワークは丸腰で治安の悪いところを歩くようなもの。大事な情報資産は不正アクセスされにくい場所に置いておくのがいい。仕事の生産性が落ちたり、大きな投資を必要とする施策もあるが、大事故が起きるリスクと比べて決断してほしい」(本城氏)

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

JTB子会社へのサイバー攻撃、インシデント対応で分かったことは?

JTB子会社へのサイバー攻撃、インシデント対応で分かったことは?

外部からの不正アクセスにより約793万人分の個人情報が漏えいした可能性がある。提携先のドコモユーザー33万人分の情報も含まれているという。 米政府版マイナンバー情報漏えい、560万人の指紋データも流出していたことが判明

米政府版マイナンバー情報漏えい、560万人の指紋データも流出していたことが判明

米連邦政府人事管理局が6月に発表した社会保障番号(SSN)を含む個人情報流出事件で、その後の調査により、SSNが流出したのは約2150万人で、その中の560万人については指紋データも流出していたことが判明した。 年金機構事件から1年、日本が至急やるべき10の対策と心構え

年金機構事件から1年、日本が至急やるべき10の対策と心構え

社会を震撼させたサイバー攻撃による日本年金機構での情報漏えいから1年が過ぎた。残念ながら企業・組織の意識やと対策行動が大きく改善する兆しは見えない。ただちにやるべきこととは何かを挙げる。 第24回 中小企業のセキュリティ対策はなぜ難しい? サイバー攻撃から読み解くと……

第24回 中小企業のセキュリティ対策はなぜ難しい? サイバー攻撃から読み解くと……

サイバー攻撃や内部不正などは企業規模を問わずに発生する。しかし、中小企業のセキュリティ対策は大企業に比べて進まず、攻撃側との差は拡大する一方だ。今回は中小企業のセキュリティ対策が進まない理由を記す。 「APT」攻撃に備えるガイドが公開、検知ポイントも解説

「APT」攻撃に備えるガイドが公開、検知ポイントも解説

JPCERT/CCが高度なサイバー攻撃の脅威に企業が対応するガイドを公表した。従来は重要インフラ企業などに提供していたが、周知の必要性が高まったことで公表に踏み切った。