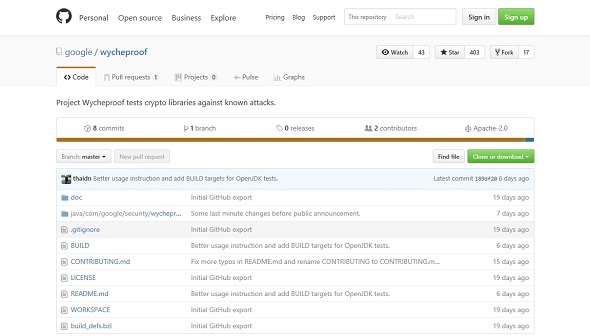

Googleが「Project Wycheproof」公開、暗号ソフトウェアライブラリの弱点をチェック

「Project Wycheproof」では既知の攻撃に利用されている暗号ソフトウェアライブラリの弱点を検出できる。

米Googleは12月19日、暗号ソフトウェアライブラリをチェックして既知の攻撃に利用されている弱点を見つけ出すセキュリティテスト「Project Wycheproof」を公開した。

「暗号化においては些細なミスが壊滅的な結果を招くこともある。オープンソースの暗号ソフトウェアライブラリではミスが頻繁に繰り返され、長期間にわたって発見されないままになっている」。Googleはそう指摘する。

そこで同社の暗号専門家が既知の攻撃の手口を調べ、暗号ソフトウェアライブラリの弱点を検出したり、一部の暗号アルゴリズムで予期される挙動をチェックしたりできるユニットテスト群として「Project Wycheproof」を開発した。

Googleでは同プロジェクトを通じてこれまでに80を超すテストケースを開発し、40以上のセキュリティ問題を発見。例えば広く使われている暗号鍵方式のDSAやECDHC実装の秘密鍵を復元できることを確認したとしている。

Project Wycheproofの名称は、オーストラリアにある世界一小さい山の名に由来する。「同プロジェクトの主な動機は達成可能な目標を設定することにある」というのがその理由だという。

ただし同プロジェクトはまだ未完成で、このテストを通過したとしても、ライブラリが安全だという保証にはならないとGoogleは説明。それでも開発者やユーザーが大量の学術文書を読み込まなくても、自分のライブラリを既知の攻撃と照らし合わせてチェックできるようになると説明している。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

無料暗号化ソフト「VeraCrypt」に深刻な脆弱性、更新版で修正

無料暗号化ソフト「VeraCrypt」に深刻な脆弱性、更新版で修正

TrueCryptを起源とする暗号化ソフト「VeraCrypt」のセキュリティ監査で、複数の重大な脆弱性が見つかった。 Androidのフルディスク暗号化が破られる恐れ、研究者が問題指摘

Androidのフルディスク暗号化が破られる恐れ、研究者が問題指摘

Qualcommのプロセッサを搭載したAndroid端末のセキュリティ機能「TrustZone」の脆弱性を突いて、フルディスク暗号化が破られる恐れがあるという。 「仮想マシンも暗号化で保護すべき」、その理由

「仮想マシンも暗号化で保護すべき」、その理由

暗号化ベンダーのウィンマジックは、仮想マシンを暗号化で保護する新製品をリリースした。同社のCOOがその必要性を説明した。 Google、トラフィックの暗号化状況を透明性レポートに追加

Google、トラフィックの暗号化状況を透明性レポートに追加

Googleが透明性レポートにHTTPS化の取り組みに関するセクションを追加した。同社サービス全体の77%がHTTPS化されたが、古い端末やソフトの存在などが100%達成を阻害しているとしている。