| クッキーの安全性 |

先ほども述べたように,クッキーはプライバシーの侵害だと言われることもあるが,すでに定着した機能であるという見方が多い。それは実際にクッキーを利用して集められる情報は,メールアドレスや個人名の入る情報ではないという考え方からだ。しかしブラウザのセキュリティホールを利用して,クッキーファイルを読むことができたという例もある。

ほかにも,悪意を持ったクッキーが存在する。たとえば,「test1.hoge.com」と「test2.hoge.com」はどちらも「.hoge.com」というクッキーを読み取ることができる。しかし「.com」というクッキーは作成できない。これはもし「.com」というクッキーを作成できれば,そのクッキーは「.com」のどのサイトでも読み取れてしまうからだ。Netscapeのクッキーの仕様書には,クッキーを作成する際に,ドメイン名は最低2つのピリオドを,そしてまた米国以外の,たとえば日本などのドメイン名(.ne.jpなど)は3つ以上のピリオドを含む必要があるとされている。しかし,実際には「.ne.jp」や「.co.jp」というドメイン,つまりピリオドは3つ以上必要になるはずのクッキーが作成されてしまうケースがある。今回は,リスト2の5つのブラウザでチェックしている。

| Netscape Communicator 6.1 Windows |

| Netscape Communicator 4.78 Linux |

| Netscape Communicator 6.1 Macintosh |

| Internet Explorer 5 Macintosh(OS9.2.1) |

| Internet Explorer 5.5 Windows |

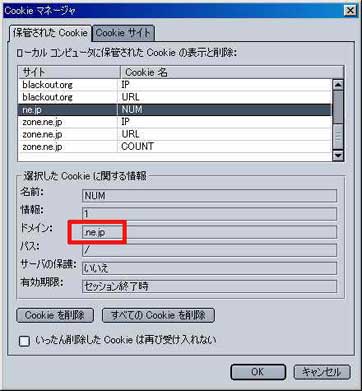

この中で,Internet Explorer 5.5(Windows)以外のブラウザでは,「.ne.jp」クッキーの作成が可能だった(写真2)。そしてそのクッキーは同じ「.ne.jp」を持つサイトであれば参照することができることも確認している。もし,このようなクッキーに個人情報を埋め込む形でブラウザに食べさせてしまえば,ユーザーがクッキーを削除しない限り「.ne.jp/.co.jp/.or.jp」などを持つどのサイトからもクッキーに埋め込まれた情報を参照することができてしまう。

写真2■「.ne.jp」というクッキーでも利用可能になっている例 |

つまり,このような悪意を持ったクッキーを作成する際,アンケートや個人情報をクッキーにしのばせておけば,ほかのサイトでも同様のクッキー情報を抜き取ることができるわけだ。

実際数ヶ月の間クッキーを削除しないで放置していると,こういった「.co.jp」などの怪しげなクッキーファイルが投げ込まれていることがある。数は少ないが,こういったことも含め,どのようなクッキーが保持されているかを知っておく必要がある。

| 4/5 |