いつまでたってもなくならないクレカ不正利用 事業者がやるべき最新の対策:止まらないクレカ不正利用、今必要な対策

クレジットカードの不正利用被害が深刻化する中、EC事業者側としてはどのような対策を取るべきなのでしょうか。改訂された「クレジットカード・セキュリティガイドライン6.0版」からそのポイントをまとめます。

この記事は会員限定です。会員登録すると全てご覧いただけます。

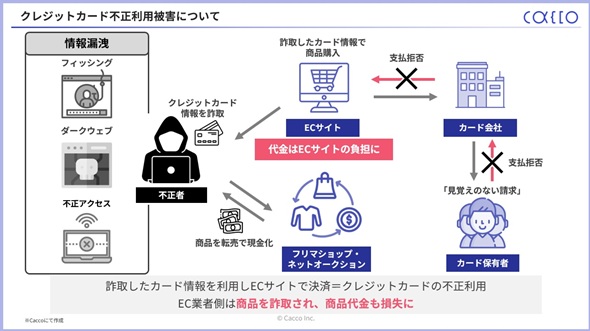

クレジットカードの不正利用被害が深刻化しています。日本クレジット協会の発表によると、2024年における被害総額は555億円に達し、EC事業者にとって極めて重大な経営リスクとなっています。特に被害の約9割以上が「番号盗用」によるものであり、その大半はネットショッピング(ECサイト)などの非対面取引において発生しています。

この種の不正利用は消費者被害として表面化しにくいのです。なぜならクレジットカード保有者にはカード会社からの補償制度があるため、原則として金銭的な被害は発生しません。しかし実際に損害を被るのは、該当取引を実施したネットショップなどの事業者であり、その負担構造が広く認識されていないのが現状です。

本稿では不正利用被害に悩む事業者に向けて、クレジットカード不正利用の現状と、改訂された「クレジットカード・セキュリティガイドライン6.0版」(以下、ガイドライン6.0)が求めるカード情報保護対策と不正利用対策のポイントを解説します。

クレジットカード・セキュリティガイドライン6.0版の概要

不正利用の深刻化を受け、2025年3月にはガイドライン6.0が改訂されました。同ガイドラインは割賦販売法に基づき、クレジットカード番号などの情報漏えいや不正利用対策に関する実務的な指針として位置付けられています。

今回の改訂では、従来の「決済時の対策」にとどまらず「カード情報の保護」や「不正利用の未然防止」において、取引全体を俯瞰(ふかん)した“線の考え方”によるセキュリティの強化が求められています。これは個々の決済プロセスを点として捉えるのではなく、カード情報の取得から決済に至る全てのプロセスを線として把握し、一貫した対策を講じるというアプローチです。

ここからはガイドライン6.0が求めるカード情報保護対策と不正利用対策に分けて解説します。

カード情報保護対策

クレジットカード情報の漏えいは特にEC加盟店において多発しており、これまでの対策としては加盟店側でカード情報を保持しない「非保持化」の実施が有効とされてきました。しかし多くの事業者がこの要件に対応してきたにもかかわらず、依然として漏えい事故は後を絶ちません。

では、なぜ情報漏えいが発生するのでしょうか。東京商工リサーチが発表した上場企業の個人情報漏えい・紛失事故」によると、2024年の情報漏えい・紛失事故の約6割が「ウイルス感染・不正アクセス」によるものが最多でした。

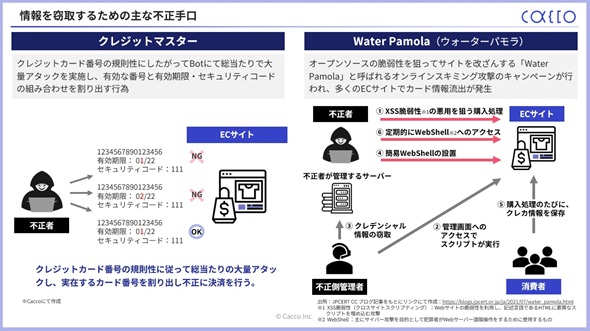

ガイドライン6.0ではこれを受けて、EC加盟店に対してシステムやWebサイトの脆弱(ぜいじゃく)性対策の強化を明確に求めています。非保持化を実施していても、サイバー攻撃やクレジットマスター(※1)などを通じた情報漏えいが続いており、セキュリティ対策をより包括的かつ多層的に実施する必要があります。

(※1)カード番号の体系的な規則性を利用し、実在する有効なカード番号を割り出す不正手口

情報窃取の主な不正手口としては以下が挙げられます。

- フィッシング詐欺

- カード番号の規則性を利用して正しい番号を割り出す「クレジットマスター」

- オンラインスキミング(Water Pamola)

フィッシングは送信者を詐称した電子メールやSMSを送って、リンクをクリックさせて偽のWebサイトに誘導し、クレジットカード番号やアカウント情報(ユーザーID、パスワードなど)といった重要な情報を盗み出す手法です。フィッシング対策協議会によると、2024年に確認されたフィッシング報告件数は171万8036件にもなり、毎年増加し続けています。

これらの脅威に対応するため、ガイドライン6.0では以下の5項目全ての脆弱性対策を講じることが求められています。

- システム管理画面へのアクセス制限と管理者のID/パスワード管理

- データディレクトリの露見に伴う設定不備への対策

- Webアプリケーションの脆弱性対策(例:SQLインジェクション、クロスサイトスクリプティングなど)

- マルウェア対策としてのウイルス対策ソフトの導入や運用

- 悪質な有効性確認、クレジットマスターへの対策

不正利用対策

クレジットカードの不正利用は情報漏えいの問題だけでなく、EC事業者の信用失墜や顧客離れを引き起こす重大なリスク要因です。ガイドライン6.0では、カード情報の保護に加え、不正利用そのものを防ぐための対策強化が求められています。

特に注目すべきは本人認証サービス「EMV 3-Dセキュア」の導入義務化です。これはオンライン取引時にカード所有者の本人確認をする認証方式で、カード利用時のセキュリティレベルを引き上げる技術です。既に前バージョン(ガイドライン5.0)において、2025年3月末までに全てのEC加盟店での導入を原則とする方針が打ち出されており、今後は対応の遅れが取引上の信用低下につながる可能性もあります。

これを導入していれば、不正利用による損害の補償責任がカード会社となるため、適切な対策を講じている事業者にとっては一定のリスク低減効果をもたらします。

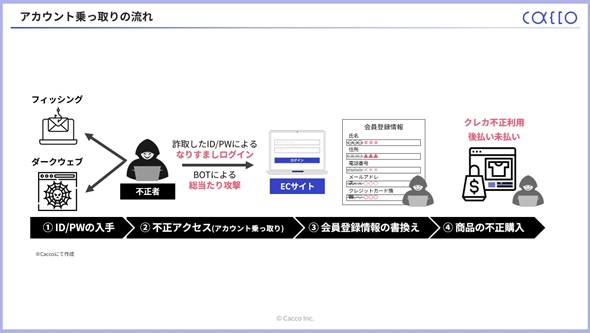

また、本人認証による決済段階だけではなく、決済前のアカウント段階での不正アクセス(不正ログイン)への対策も強く求められています。不正利用の手口は2つに分類されます。一つは、盗まれたクレジットカード情報などを利用した不正なアカウントの作成、もう一つは既存アカウントの乗っ取りによる悪用です。中でもアカウント乗っ取りによる不正は、アカウント情報にクレジットカード情報がひも付いているケースもあり、攻撃者はクレジットカード情報を窃取する手間をかけずに、アカウント情報だけでクレジットカードの不正利用が可能になります。

さらに、「不正顕在化加盟店(※2)」に対する追加的な対応指針もガイドラインに明記されました。不正が一定金額以上発生している加盟店においては、カード会社や決済代行会社からの個別指導・対策要求が強化される傾向にあります。Webサイトの構成変更やセキュリティツールの導入にとどまらず、場合によってはビジネスモデル自体の再検討が必要となることもあります。

(※2)カード会社が把握する不正利用金額が、「3カ月連続50万円超」に該当する加盟店

「線の考え方」に基づく総合的な対策

これらの対策の根底にあるのが、今回のガイドライン改訂で明確化された「線の考え方」です。従来のように決済処理だけをセキュリティの対象とする「点の考え方」では、攻撃者の巧妙化・多様化する手口に対応できません。

「線の考え方」とは、ユーザーのWebサイト訪問からアカウント作成やログイン、カート情報入力、決済に至るまでの一連のプロセス全てを1つのセキュリティ線上に捉え、各段階におけるリスクを把握・管理するアプローチです。これにより、単一の対策に依存することなく、複数の防御線を構築する重層防御の考え方がより重要となってきています。

次回は実際に事業者が取るべき対策について解説していきます。

関連記事

病院のセキュリティ対策を阻む残酷な「カネ」の問題 業界構造から真因を探る

病院のセキュリティ対策を阻む残酷な「カネ」の問題 業界構造から真因を探る

医療業界におけるランサムウェア被害が度々世間を騒がせている。調査報告書では基本的な対策ができていないケースが目立つが、この背景にあるものは何か。本連載は業界構造を深堀し、「カネ」「ヒト」などの観点からその真因を探る。 日本企業にひっそりと入り込む北朝鮮工作員 面接や採用後に見破る方法

日本企業にひっそりと入り込む北朝鮮工作員 面接や採用後に見破る方法

ソフォスは北朝鮮の脅威グループ「NICKEL TAPESTRY」が不正なIT労働者として日本企業などに侵入し、情報窃取や恐喝を実行する事例が拡大していると警告した。面接時や採用後に工作員の潜入を見破るにはどうすればいいのか。 これから本格化? アクセスキー不正使用でのランサム事案がついに国内でも発生

これから本格化? アクセスキー不正使用でのランサム事案がついに国内でも発生

クラウドサービスに対するアクセスキーを不正使用してランサムウェア攻撃を仕掛ける手法がついに日本でも確認されました。攻撃が今後本格化する可能性もあるため、アクセスキーを巡る運用のポイントを一緒に再確認しましょう。 偽CAPTCHAに用心を Rust製の高度なマルウェア「EDDIESTEALER」が登場

偽CAPTCHAに用心を Rust製の高度なマルウェア「EDDIESTEALER」が登場

Elastic Security Labsは、新型マルウェア「EDDIESTEALER」を発見した。偽のCAPTCHAで感染を誘導する他、Rustで開発されており解析が困難な構造となっている点が特徴だという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- フィッシングメールの“最先端”はAI偽装 攻撃者が愛用する「おとり」に異変

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- 「DX銘柄2026」事例レポート公開 51社のAI活用事例を掲載