ALSOKが攻撃者に? 60年のノウハウを詰め込んだ新型物理ペネトレの中身に迫る

攻撃はサイバー空間だけで発生するとは限らない。従業員による情報の持ち出しやコピーといった内部不正から、侵入者によるシステムの破壊など物理的なセキュリティも見逃せない。こうした脅威に対処するために立ち上がったALSOKの新サービスの詳細に迫った。

この記事は会員限定です。会員登録すると全てご覧いただけます。

ランサムウェアをはじめとしたサイバー攻撃は企業に損害を与える重大なリスクだ。最近はこの脅威に対する認知は進んできており、危機意識が醸成されて対策の重要性も叫ばれるようになった。

しかし攻撃はサイバー空間だけで発生するとは限らない。「共連れ」によってオフィスに無断侵入したり、オフィスにある端末にマルウェアを仕込んだUSBメモリを仕掛けたり、コンセントに偽装した盗聴器を仕掛けたりなど“物理的な攻撃”が実行されることもある。

上記の事例はいささか現実感がないと思う読者もいるかもしれないが、2025年には大英博物館に解雇された元職員がサーバルームに不法侵入し、複数のシステムを停止させた事件も実際に発生している。ミッションクリティカルなシステムが稼働している企業にとっては特に、こうした犯行は見過ごせないリスクだといえる。

だが、こうした攻撃に対して自社のオフィスは脆弱(ぜいじゃく)なのかどうか、物理・サイバーを含めた攻撃にどう対処すればいいのかが分からない企業は多いことだろう。

この課題を解消するためにタッグを組んだのがGMOサイバーセキュリティ by イエラエ(以下、イエラエ)と警備会社のALSOKだ。両社の興味深い取り組みを紹介しよう。

ALSOKが攻撃者に? 60年のノウハウを詰め込んだ新型ペネトレの詳細

「近年、『ヒト』『モノ』『カネ』に加えて新たに『情報』が企業が守るべき資産になった。60年間培ってきた守りのノウハウを“攻撃者視点”に応用し、物理侵入を足掛かりとしたサイバー攻撃にフォーカスする。われわれとしても非常に新しいチャレンジだ」

イエラエとALSOKが2025年7月29日に開催した新サービスに関する記者会見でそう語るのは、ALSOKの佐藤将史氏(執行役員 開発技術総括副担当)だ。2025年7月16日に創業60周年を迎えたALSOKは、これを機に「綜合警備保障」から「ALSOK」へと社名変更し、リブランディングに取り組んでいる。

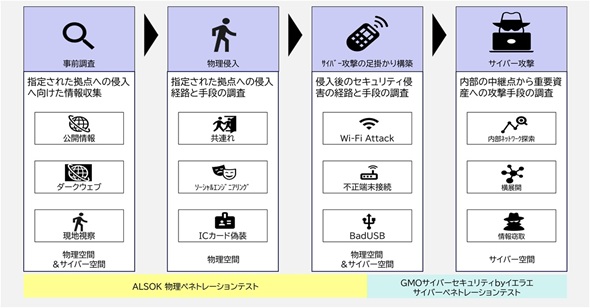

そしてリブランディング後における初の商材として今回発表されたのが、イエラエとALSOKによる共同新サービス「ALSOK 物理ペネトレーションテスト」および「ALSOK & GMO サイバー物理ペネトレーションテスト」だ。

ALSOK 物理ペネトレーションテストは文字通り、物理侵入を足掛かりとしたサイバー攻撃を仕掛けることで企業の脆弱性を評価するサービスだ。共連れ、ソーシャルエンジニアリング攻撃、スキミングやICカードの偽装など物理空間で発生し得る脅威を疑似体験することで企業は自社オフィスの物理セキュリティの現在地を把握できる他、リスク評価や改善策をまとめた実施報告書を参考に具体的な対処法を得られる。

ALSOK & GMO サイバー物理ペネトレーションテストの方は、このサービスをサイバー空間にまで拡張し、物理空間からサイバー空間まで一気通貫で不正侵入リスクを可視化するというものだ。物理セキュリティとサイバーセキュリティにそれぞれ豊富な知見を持つ両社だからこそ成立したサービスだといえるだろう。

「侵入時に攻撃者が社内LANに仕掛ける不正な機器や盗聴器といったツールはイエラエから提供してもらったものです。正にわれわれの物理セキュリティのノウハウとイエラエのサイバーセキュリティの知見を合体させたサービスです」(佐藤氏)

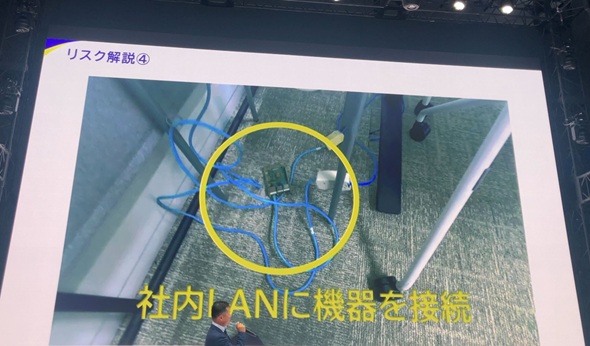

攻撃シナリオについては、欧州金融機関で実際に発生した事件などをベースに作成している。ALSOKの小野浩司氏(商品サービス戦略部 情報セキュリティサービス推進室長)は「サイバー犯罪者が標的となった企業のオフィスに機器を持ち込み、企業内部ネットワークに接続した攻撃など、物理空間における不正侵入からサイバー空間における情報窃取までを想定し、顧客ごとの脅威を反映した攻撃シナリオを実施します」と説明する。

「金融機関や重要インフラ事業者、防衛産業をはじめとする高レベルのセキュリティ基準が求められる組織や、脆弱性診断やペネトレーションテストといった高度なテストを継続的に実施している組織がさらにセキュリティを強化する上で役立ててほしいと思います」(小野氏)

記者発表会ではペネトレーションテストのデモ動画も流され、社員証のスキミングや社内端末への未承認のUSBメモリの接続、社内LANに不正な機器を設置するといった侵入から侵入後の犯行の一部始終も公開された。

物理的に侵入されることで得られる“思わぬ副産物”

ALSOK 物理ペネトレーションテストとALSOK & GMO サイバー物理ペネトレーションテストは2025年9月から提供開始される予定だ。ただ記者説明会ではこれを先行利用したあおぞら銀行の事例も紹介された。

あおぞら銀行の萩尾崇氏(執行役員 経営企画担当 コーポレートセクレタリー室担当)は「ALSOK 物理ペネトレーションテストを利用した感想ですが、多くの気付きがありました。例えばフロア・オフィスマップといった社内の掲示物一つとっても攻撃者にとっては重要な情報になることや、扉が閉まるスピードが遅いと共連れがしやすくなってしまうことなど、親切心で作成・設計されたものが攻撃者の有利に働いてしまうというのは目からうろこでした。テストによって従業員全体のセキュリティ意識が一段向上したと思います」と話す。

また、今回のペネトレーションテストで侵入者の具体的な手口を知れたことで対策にも生かせるようになったという。「不審物を仕掛けられないよう、オフィスの整理整頓にも気を遣うようになりました。これ以外にも、当社は従業員向けにストラップやポロシャツといったグッズを制作しているのですが、似た服装の人がオフィスにいると無条件に信頼してしまうことも分かったので、グッズを配るのを止めました」(萩尾氏)。

一方でペネトレーションテストの結果、評価が高かった事柄もある。あおぞら銀行では社内に知らない人がいると声掛けする文化がテスト実施前から育っていた。これは不審者を特定する上では良い取り組みだろう。萩尾氏は「テスト結果を踏まえて、あいさつだけでなく、所属や要件を聞くといった一歩進んだコミュニケーションを取るように心掛けています」と述べる。

同社は今後もALSOK 物理ペネトレーションテストやALSOK & GMO サイバー物理ペネトレーションテストを継続的に実施して自社のセキュリティ強化に努めるとしている。

やはり目に見えないということもあり、サイバー領域における従業員のセキュリティ意識を改革するのは難しい実態がある。しかし今回のような物理セキュリティと組み合わせて攻撃を疑似体験すれば、従業員が脅威をよりジブンゴト化できるはずだ。攻撃者視点を防御に生かす重要性に加えて、全従業員のセキュリティリテラシーの向上に寄与できるかもしれないという点で興味深いサービスだ。続報を期待したい。

関連記事

全世界のPCの約4分の1が感染 悪夢のシナリオを回避する方法はあるか?

全世界のPCの約4分の1が感染 悪夢のシナリオを回避する方法はあるか?

Munich ReとCyberCubeによる調査では世界規模のマルウェア攻撃が発生した場合、世界中のPCの約4分の1が感染することが分かった。悪夢のシナリオを回避する方法はあるのか。 結局どうすればいい? 二要素認証の安全神話を打ち砕くヤバイ攻撃を解説

結局どうすればいい? 二要素認証の安全神話を打ち砕くヤバイ攻撃を解説

「二要素認証を使っていれば安心」と思っていませんか? 最新の攻撃が登場したことで実は今、その“安全神話”が崩れ、正しい対策をしているつもりでも突破される事例が多数報告されています。では、どうすればいいのかを筆者と共に考えましょう。 セキュリティ軽視でIPO延期…… そのとき情シスは何ができたのか?

セキュリティ軽視でIPO延期…… そのとき情シスは何ができたのか?

セキュリティ対策が進まない真因には、投資や人材不足、部門の地位向上など「政治力」の不足で生じる問題が多々存在します。この連載は情シスやセキュリティ部門が従来のコストセンターを脱して価値を発揮するためのアドバイスをお伝えします。 有料のウイルス対策ソフトを入れる人は“初心者”? マルウェア対策を再考しよう

有料のウイルス対策ソフトを入れる人は“初心者”? マルウェア対策を再考しよう

インフォスティーラーの脅威が本格化しつつある中、組織と個人ともに改めてマルウェア対策を再考する必要がありそうです。ただ最近、「有料のウイルス対策ソフト不要説」がちらほらと出ているようです。一体どういうことでしょうか。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- Microsoft 365 Copilotが新デザインを発表 ExcelでCopilot利用率が33%増加

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- 近畿日本ツーリスト、法人営業にマーケティングオートメーションを採用

- Microsoft「Build 2026」発表まとめ 開発基盤の拡充から安全対策、ハードウェアまで

- 「業務の前提そのもの」をどうアップデートする? IBMが説く「AXの要件」を考察

左からALSOKの小野氏、佐藤氏、GMOインターネットグループの西山裕之氏(取締役 グループ副社長執行役員・COO グループ代表補佐 グループ人財開発統括 セキュリティ事業担当)、イエラエの牧田誠氏(代表取締役 CEO)、村田学氏(サイバーセキュリティ事業本部 ディフェンシブセキュリティ部 副部長)(筆者撮影)

左からALSOKの小野氏、佐藤氏、GMOインターネットグループの西山裕之氏(取締役 グループ副社長執行役員・COO グループ代表補佐 グループ人財開発統括 セキュリティ事業担当)、イエラエの牧田誠氏(代表取締役 CEO)、村田学氏(サイバーセキュリティ事業本部 ディフェンシブセキュリティ部 副部長)(筆者撮影)