送信ドメイン認証の基礎知識:企業責任としてのフィッシング対策(3/4 ページ)

また、特定のネットワークからのみメールを送る場合は、次のようにする。

example.com. IN TXT "v=spf1 +ip4:xxx.xxx.xxx.xxx/24 -all"

(※xxx.xxx.xxx.xxxはIPアドレス)

もし、1つのメールシステムで複数の仮想ドメインのメールを送受信している場合は、次のようにする。

example.com. IN TXT "v=spf1 +a: -all" example.net. IN TXT "v=spf1 redirect=example.com" foo-bar.com. IN TXT "v=spf1 redirect=example.com" hogehoge.net. IN TXT "v=spf1 redirect=example.com"

ここでは、「example.com」という主要ドメインにおいて、「example.net」「foo-bar.com」「hogehoge.net」の各仮想ドメインでのメール送受信を可能にしている。それらの仮想ドメインを送信ドメインとするメールはすべて、example.comのAレコードとして登録されているホストから送信され、それ以外は受信を拒否することも可能、という意味になる。

また、自分のサイトに合ったSPFレコードをウィザード形式で作成できるWeb(*9)が公開されている。これらを利用して作成するのも一手だ。

電子署名ベースの認証方式

先述のとおり、メールへの電子署名による送信認証を行う方式には、DomainKeys by Yahoo!とIdentified Internet Mail(IIM)の2つがある。

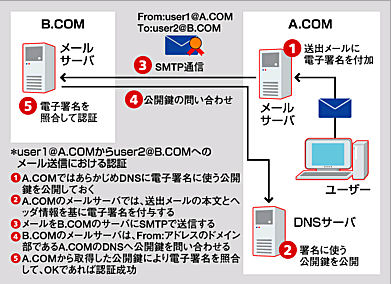

例として、DomainKeys by Yahoo!の処理方式を図8に示す。送信側ではあらかじめ、DNS上に電子署名の照合に利用する公開鍵を登録しておき、メールデータを基にした電子署名をメールに加えて送信する。受信側では、送信者のドメインから公開鍵を取得し、そのメールに含まれている電子署名を照合する。

DomainKeys by Yahoo!

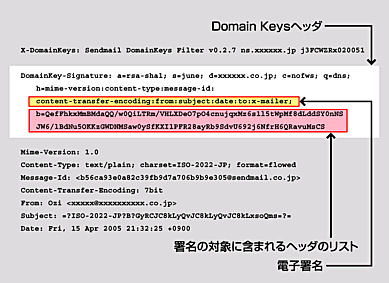

DomainKeys by Yahoo!は、文字どおりYahoo!が提案する電子署名ベースの認証方式だ。Yahoo!メールやそのほかのISPなどで現在利用されている。図9はその電子署名の例である。

DomainKeysでは、メール送信時にメールの本文とヘッダの一部を含めて電子署名を作成する。次に、その署名を「Domain Key-Signature:」というヘッダに設定して送信する。受信側はそのメールを受け取ると、送信者ドメインのDNSから公開鍵を取得して、メールのデータとともに署名の正当性をチェックする。そして、署名が正しければ認証OKとなる。

DomainKeysでは、署名対象であるメールの本文とヘッダを正規化処理したうえでSHA-1(*10)アルゴリズムでハッシュをかけ、RSAで署名する。サポートする鍵長は、512、768、1024、1536、2048ビット。署名に使うヘッダについては「h」パラメータで指定できるが、本文は必ず署名の対象に含まれる。hタグを省略した場合は、DomainKey-Signature:ヘッダ以下のすべてのヘッダが署名の対象になる。また、hパラメータで対象のヘッダを限定する場合は、送信ドメインを示す「Sender:」か「From:」ヘッダは必ず含まれていなければならない。電子署名というとS/MIMEなどが浮かぶが、DomainKeysはそうしたポイント・ツー・ポイントの暗号化や電子署名と(邪魔をしないという意味で)同時に利用できるように考慮されている。

- SPF Setup Wizard

- Sender ID Framework SPF Record Wizard

*10 SHA-1 認証やデジタル署名などに使われるハッシュ関数の1つ。入力データに対応した160ビットのハッシュ値を生成し、それを通信経路の両端で比較することによりデータが改ざんされていないかを検出できる。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答