ソニー製USBメモリのrootkit的動作、隠しディレクトリで悪用の恐れ

「ソニーはまたしても機能を優先するあまり、結果が予見できなかった」とMcAfeeも批判した。

ソニーのUSBメモリでrootkit的ソフトがインストールされると指摘されたことについて、McAfeeも8月28日のブログでこの問題を確認、マルウェアに悪用される可能性があると報告した。

McAfeeによると、ソニーのMicroVault USBメモリに組み込まれている「Fingerprint Access」ソフトは、Fineart Technologyが開発したプログラムとデバイスドライバを使っている。Fineartのデバイスドライバは、既存のドライバスタックの上にファイルシステムフィルタドライバとしてインストールされ、以後すべてのファイルシステム情報がこの新しいデバイスドライバ経由でフィルタされるようになり、どんなディレクトリやファイルでも簡単に隠すことができるようになる。

この目的は、USBドライバの指紋認証機能に関連したファイルを隠すことにあると思われるが、作者はセキュリティのことは念頭に置いていなかったようだとMcAfeeは指摘する。問題のFineartの実行可能ファイルはどのディレクトリにでも置くことが可能で、これを実行すると全フォルダとファイルをそのディレクトリ内に隠すことができてしまうという。

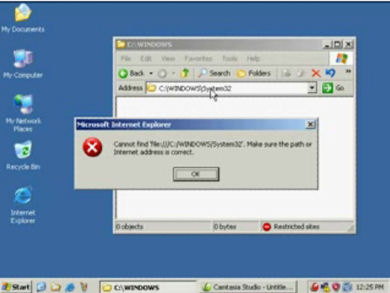

McAfeeで実験的に、%windir%の中に問題のバイナリを置いて実行したところ、system32を含む全ファイルとサブディレクトリが隠され、ディレクトリ内のリソースにアクセスできなくなった。スタートメニューのRun(ファイル名を指定して実行)ダイアログ経由ではパスが解決できなくなり、メモ帳などの単純なユーティリティさえ実行できなくなったという。

問題のバイナリは、デフォルトではwindirの下のディレクトリにインストールされる。しかし、マルウェア作者がこれを任意のディレクトリにコピーし、そこで実行させるのを食い止めることはできず、デフォルトのディレクトリの中にマルウェアを隠すことも可能だとMcAfeeは解説する。

「ソニー製品でまたしても、機能を優先するあまり結果が予見できなかったのは悲しいことだ」とMcAfeeは結んでいる。

関連記事

USBメモリのrootkit、音楽CDよりはマシ?

USBメモリのrootkit、音楽CDよりはマシ?

ソニーのUSBメモリをめぐるrootkit問題で、スウェーデンのソニーがrootkitの存在を認めたという情報も。 ソニーのUSBメモリに「rootkit的」技術

ソニーのUSBメモリに「rootkit的」技術

ソニーのUSBメモリに付属する指紋認識ソフトのドライバで、隠しディレクトリがインストールされるとF-Secureが批判した。- SONY BMG「rootkit的」DRM悪用のトロイの木馬が出現

- SONY BMGのコピー防止CDがrootkitを組み込む

- SONY BMG、DRMソフトのrootkit問題で新パッチ、批判は収まらず

- ベンダーがマルウェアをインストールするなんて……

- 特集:rootkitによるハッキングとその防御

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- AI時代の防御戦略は戦国史に学べ? GMO大会議で語られた意外な教訓

- その事例、本当に出して大丈夫? “対策を見せたい欲”が招く逆効果

問題のプログラムを実行してWindowsシステムファイルが隠されてしまう様子をビデオで紹介(McAfeeより)

問題のプログラムを実行してWindowsシステムファイルが隠されてしまう様子をビデオで紹介(McAfeeより)