BIND 9の緊急パッチ公開、DoSの脆弱性を複数修正

脆弱性は2件あり、うち1件はバージョン9.0.0以降の全てに影響する。

DNSサーバソフト「BIND 9」でサービス妨害(DoS)につながる2件の脆弱性が見つかり、これらを修正する更新版が9月2日付で公開された。いずれも「重大」な深刻度と評価されている。

開発元のInternet Systems Consortium(ISC)や日本レジストリサービス(JPRS)のセキュリティ情報によると、脆弱性「CVE-2015-5722」は、DNSKEYリソースレコード(RR)の処理の不具合に起因する。DNSSEC検証を有効にしているキャッシュDNSサーバでは不正なDNSKEY RRを含む応答を受信すると、namedが異常終了する恐れがある。脆弱性の影響は9.0.0以降の全てのバージョンに及ぶという。

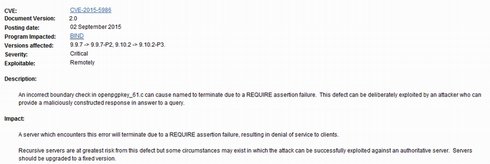

もう1つの脆弱性「CVE-2015-5986」はOPENPGPKEY RRの取り扱いにおける不具合で、不正なOPENPGPKEY RRを含む応答を受信すると、namedが異常終了する可能性がある。この脆弱性が影響するのは9.10.2および9.9.7以降のバージョン。

いずれの脆弱性も9.9.7-P3および9.10.2-P4で修正された。また、開発向けリリースの9.9.7-P3と9.10.2-P4でも問題を解決している。なお、BIND 9.8以前のバージョンはサポートが終了しており、脆弱性が解決されていない。

JPRSによれば、DNSSEC検証を無効にしている場合はCVE-2015-5722の脆弱性の影響を受けず、有効にしているユーザーは一時的に無効化することで影響を回避できる。しかし、DNSSECによる保護が機能しなくなるため、更新版を速やかに適用してほしいと呼び掛けている。

関連記事

「BIND 9」の脆弱性を突く攻撃発生、パッチ適用を急いで

「BIND 9」の脆弱性を突く攻撃発生、パッチ適用を急いで

7月28日にパッチが公開されたばかりのBIND 9のサービス妨害(DoS)の脆弱性を突く攻撃が確認された。 BIND 9の脆弱性が修正 「防御困難、悪用容易」

BIND 9の脆弱性が修正 「防御困難、悪用容易」

パッチを適用しない限り、ほぼ全てのBINDサーバが影響を受ける。「防御が困難な一方で、リバースエンジニアリングはそれほど難しくない」と関係者は警告している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地