Apache Strutsに複数の脆弱性、攻撃実証コードも公開

脆弱性を悪用されると、任意のコードを実行されたり、サービス不能状態にさせられたりするなどの恐れがある。

Java WebアプリケーションフレームワークのApache Strutsに複数の脆弱性がみつかり、情報処理推進機構(IPA)やJPCERT コーディネーションセンターが6月20日付でユーザーに注意を呼び掛けた。対策は、脆弱性が修正された最新版の適用となっている。

脆弱性は任意のサービス実行、サービス妨害(DoS)、クロスサイトリクエストフォージェリ(CSRF)、Getterメソッドにおける検証回避、入力値検証の回避の全5件あり、Apache Struts 2.3.20から2.3.28.1までが影響を受ける。また、DoSの脆弱性についてはApache Struts 2.5にも影響が及ぶ。既にサポートが終了しているApache Struts 1への影響は不明。

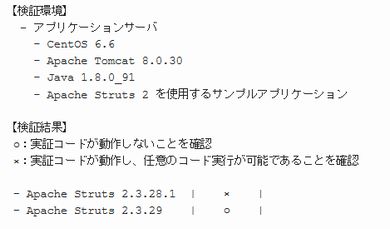

特に任意のサービス実行につながる脆弱性(S2-037/CVE-2016-4438)は、既に実証コードが公開されており、実際に攻撃が発生する恐れがある。JPCERT コーディネーションセンターによれば、細工したHTTPリクエストを攻撃者が送信することで、Strutsのアプリケーションを実行しているサーバ上で任意のコードが実行される可能性があり、実証コードが機能することも確認された。

CSRF、Getterメソッドにおける検証回避、入力値検証の回避の脆弱性は悪用された場合、遠隔の第三者によってユーザーが意図しない操作をさせられたり、外部のURLにリダイレクトされたりするほか、細工されたデータを登録されたりする可能性もある。

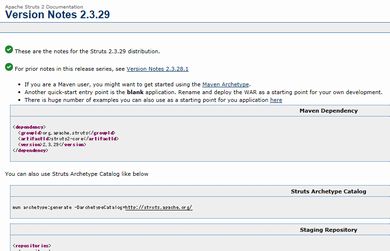

開発元のApache Software Foundationは、これらの脆弱性を修正したバージョン2.3.29を公開。DoSの脆弱性についてはバージョン2.5.1も併せて公開し、ユーザーに適用を呼び掛けている。

関連記事

Apache Struts2の脆弱性対策はGW前に、攻撃活発化で「緊急事態」

Apache Struts2の脆弱性対策はGW前に、攻撃活発化で「緊急事態」

攻撃実証コードの有効性が確認され、国内で脆弱性の悪用を狙う攻撃が活発化している。 (更新)Apache Strutsに危険度「高」の脆弱性、攻撃実証コードも公開

(更新)Apache Strutsに危険度「高」の脆弱性、攻撃実証コードも公開

悪用された場合に任意のコードを実行される恐れがある。 Apache Struts2にXSSの脆弱性、更新版が公開

Apache Struts2にXSSの脆弱性、更新版が公開

脆弱性は2件あり、悪用された場合に任意のスクリプトを実行される恐れがある。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答