180万人の有権者情報が露呈、AWSの設定ミスに警鐘

有権者情報のバックアップファイルが保存されていたAWSのAmazon S3バケットは、一般にアクセスできる設定になっていた。

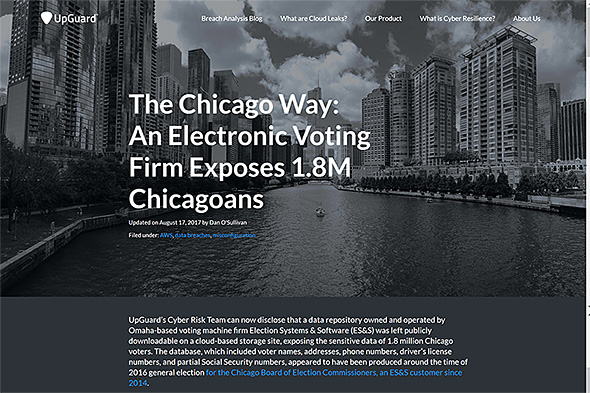

米シカゴの有権者180万人あまりの個人情報が保存されていたAmazon Web Services(AWS)のサーバ設定に不備があり、有権者情報が一般にアクセスできる状態で露呈されていたことが発覚した。

セキュリティ企業UpGuardの8月17日のブログによると、この問題を発見した同社の研究者は、有権者情報が記録されたバックアップファイルをダウンロードして、シカゴ選挙管理委員会に8月12日に通報した。

問題のバックアップファイルには、有権者180万人の氏名、住所、生年月日、社会保障番号の下4けた、免許証などの情報が記載されていた。

選挙管理委員会の発表によると、この情報は、業務を委託していたElection Systems & Software(ES&S)がAWSのサーバに保存していたもので、選管から連絡を受けたES&Sは直ちにセキュリティ対策を講じて、問題のAWSサーバを閉鎖したとしている。

UpGuardによると、データが露呈されていたのは、AWSのAmazon S3バケットが一般にアクセスできる設定になっていたことが原因だった。AWSのデフォルトの設定では、許可されたユーザーしかデータにはアクセスできないという。「もしこの設定を変更する場合は、データの露呈を確実に発見して是正するための対策を講じなければならない」とUpGuardは強調している。

AWSのようなクラウドの設定ミスが原因で、センシティブなデータが露呈する問題は過去にも見付かっている。UpGuardが引用したGartnerの推計によれば、情報流出の70〜99%は外部からの攻撃によるものではなく、社内の関係者によるITシステムの設定ミスに起因しているという。

関連記事

米有権者1億9800万人の個人情報、共和党系の情報分析会社から流出

米有権者1億9800万人の個人情報、共和党系の情報分析会社から流出

クラウドで運営していたデータベースの設定ミスが原因で、有権者の氏名、生年月日、自宅の住所、電話番号、有権者登録情報、さらには人種や宗教といった情報までが、誰にでもアクセスできる状態になっていた。 Verizon加入者1400万人の個人情報、業務委託先が「無防備状態」でクラウドに保存

Verizon加入者1400万人の個人情報、業務委託先が「無防備状態」でクラウドに保存

Verizonから業務を委託された企業は、加入者の氏名、住所、暗証番号などの情報をAmazon S3に保存していたが、URLさえ分かれば誰でもアクセスしてデータをダウンロードできてしまう状態だったという。 激増するサイバースパイやランサムウェア、米機関も注意勧告

激増するサイバースパイやランサムウェア、米機関も注意勧告

製造業や公共セクター、学術機関などがサイバースパイの被害に遭って調査研究内容などが流出。ランサムウェア攻撃は前年に比べて50%も増加した。 2016年の情報漏えい件数は40億件超、増加率566%――米IBM X-Forceレポート

2016年の情報漏えい件数は40億件超、増加率566%――米IBM X-Forceレポート

米IBM X-Forceの調査によると、2016年に漏えいした記録の件数は前年の6億件から40億件超に増加、増加率は566%に。また、標的は非構造化データにシフト、ランサムウェアの広がりに伴ってスパムメールも増大した。 AWSがセキュリティ体制を公開「データの安全性はオンプレミス以上」

AWSがセキュリティ体制を公開「データの安全性はオンプレミス以上」

AWSは、クラウドでもセキュリティは確保できると主張。同社データセンターのセキュリティ体制を例に挙げて安全性をアピールした。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?