結局、どう使う? サイバー攻撃の「脅威情報」を有効活用、正しく対策:ニューノーマル時代のセキュリティ(1/2 ページ)

近年、サイバー攻撃対策として注目を集めるスレットインテリジェンス(脅威インテリジェンス)。「有用だと聞いてサービスを契約したが、有効な使い方が分からない」という声を聞くこともある。どう使えばよいのか。

近年、スレットインテリジェンス(脅威インテリジェンス)と呼ばれる情報、もしくは情報提供サービスが注目を集めている。サイバー攻撃に関する情報を収集し、動向を分析するものだ。

以前から同様のサービスは存在していた。例えば、CVE(Common Vulnerability Enumeration)など、ソフトウェア脆弱(ぜいじゃく)性に関する情報を提供するサービスや、IoC(Indicator of Compromise)のように実際のサイバー攻撃で悪用されたマルウェアのハッシュ値や通信先IPアドレスなどを提供するサービスが挙げられる。こうした取り組みと、スレットインテリジェンスは何が違うのだろうか。

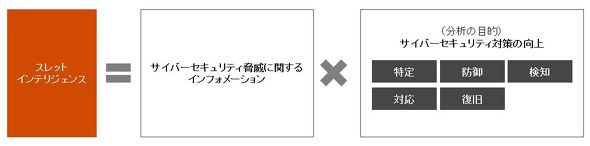

インテリジェンスは一般に、インフォメーションを特定の目的で分析して得られる意思決定のための知見を意味する。そのためインテリジェンスを語る上で「分析の目的は何か」は欠かせない問いだといえる。スレットインテリジェンスは、文字通りサイバーセキュリティ脅威に関するインフォメーションを対象とし、自組織のサイバーセキュリティ対策向上を目的とした分析により得られた、意思決定のための知見だと考えられる。

サイバーセキュリティ対策という概念をどのように捉えるかにはさまざまな考え方があるが、代表的なものとしては米国立標準技術研究所「NISTサイバーセキュリティフレームワーク」(NIST CSF)が挙げられる。そこで、同フレームワークを構成する5つの要素(「特定」「防御」「検知」「対応」「復旧」)からサイバーセキュリティ脅威に関するインフォメーションを分析したものが、スレットインテリジェンスだといえる。

「スレットインテリジェンスサービスが有用だと聞いて契約したが、有効な使い方が分からない」という声を聞くことがある。こうした場合、「どのようなセキュリティ課題を改善するか・高度化するか」という目的を設定し、そのためにどのような知見が必要か、知見を得るためにはどのような情報・分析が必要か、という検討プロセスがおろそかになっていることが少なくない。

冒頭の脆弱性情報の場合、「自社システムに関連する、深刻度の高い脆弱性情報の把握」「自社システムに関連する、実際の攻撃での悪用が確認されている脆弱性情報の把握」「自社システムに関連する、同業他社を狙った攻撃が確認されている脆弱性情報の把握」では分析の目的が異なり、必要となる知見や情報も変わる。インテリジェンスが「意思決定のための知見」であることを踏まえると、企業や組織では、徹底して自組織で活用することを前提とした目的設定が必要だといえる。

乱立するスレットインテリジェンスサービスとその分類

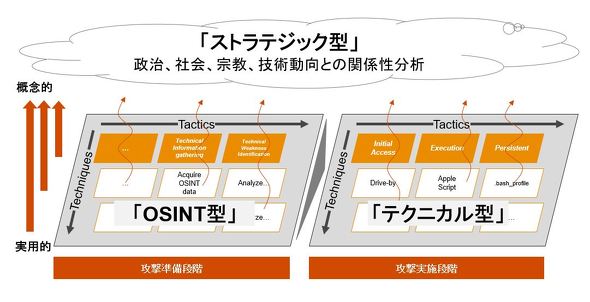

昨今、さまざまなスレットインテリジェンスサービスが提供されている。冒頭の脆弱性情報やIoC、APT(Advanced Persistent Threat)の詳細解析情報、ダークウェブのモニタリング情報、地政学リスクとサイバー攻撃の分析情報など、内容は多岐に及ぶ。こうしたスレットインテリジェンスサービスの全体像は、次の3つに大きく分類することができる。

<ストラテジック型>

政治・経済・社会・技術などのマクロ要因とサイバー攻撃の関係性を分析し、情報提供するサービス。実際に発生したサイバー攻撃の背景、攻撃者像、各国・組織のサイバーセキュリティ関連動向の分析を行うことで、将来的に想定されるサイバー攻撃のリスクを洗い出す。

<OSINT型>(※OSINT……Open Source Intelligence)

ダークウェブを含むインターネット上の公開情報を対象として収集・分析し、提供するサービス。サイバーセキュリティ対策を行う上で認識すべき脆弱性情報、漏えい情報、攻撃の予兆、インターネットに露出したShadow ITデバイスなどの攻撃者にとって有益な情報を提供する。攻撃者から見た場合、攻撃準備段階に相当する。

<テクニカル型>

実際に発生したサイバー攻撃やAPTを詳細に解析し、情報提供するサービス。最新の攻撃手法を明らかにし、その対策や攻撃に関連したIoCなどを提供する。攻撃者から見た場合、攻撃実施段階の手口に相当する(MITRE-ATT&CKで説明される戦術に相当)。

こうしたスレットインテリジェンスサービスを活用するためには、前述の通り、分析の目的が明確になっていることが重要である。サービス側で必要な分析が行われており、提供される情報が自組織にとって必要な知見である場合は、追加の分析は必要ない。一方で業界または自社特有の情報、特性を考慮する必要があるといった理由でサービス側での分析が不十分な場合は、追加での分析が必要となるため、事前にアウトソース・インソースする内容を見定めておくことが必要となる。

CSIRTでスレットインテリジェンスをどう活用するか

企業内などのCSIRTで、スレットインテリジェンスの活用を考える場合、外部のスレットインテリジェンスサービスの利用有無、インソースでの追加分析の有無にかかわらず、分析により得られた知見を活用するためには、既に一定水準でCSIRTの活動が定義・運営されている必要がある。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

「社員の座席に駆けつけて対応」はムリ! リモートワーク環境で、サイバー攻撃被害を抑える事前準備

「社員の座席に駆けつけて対応」はムリ! リモートワーク環境で、サイバー攻撃被害を抑える事前準備

リモートワーク時のVPN接続口を狙った攻撃、二重恐喝ランサムウェアによる攻撃など……コロナ禍でサイバー攻撃の様相も変化。リモートワーク環境での対応について解説する。 カプコンも襲撃「ランサムウェア」、この数年で“手口に異変” どう対策?

カプコンも襲撃「ランサムウェア」、この数年で“手口に異変” どう対策?

11月、ゲーム大手のカプコンが「ランサムウェア」の被害を受けました。ランサムウェア自体は昔から存在していました。しかしこの数年、ランサムウェアは少しずつやり方を変え、ターゲットを変え、今や多くの企業の脅威となっています。 VPNは危ない? テレワーク時代に急浮上、新しいセキュリティの考え方「ゼロトラスト」って何だ?

VPNは危ない? テレワーク時代に急浮上、新しいセキュリティの考え方「ゼロトラスト」って何だ?

テレワークが広がる中、VPNという「境界防御」の延長線上にある技術ではなく「ゼロトラストセキュリティ」という新しい考え方を取り入れる企業が日本でも出てきた。どんな概念なのか。 「私、何もできていない」──在宅勤務で新入社員の不安が大爆発、解決したのは“全国をつなぐバーチャルオフィス”

「私、何もできていない」──在宅勤務で新入社員の不安が大爆発、解決したのは“全国をつなぐバーチャルオフィス”

コロナ禍をきっかけに在宅勤務が広がる一方で、多くの企業が課題に感じるのがコミュニケーション不足だ。エン・ジャパンでも特に営業担当の若手社員を中心に、慣れない在宅勤務で不安を感じるケースが多かったという。それを解決したのが“バーチャルオフィス”だ。活用することで情報交換が活発になり営業成績もアップしたというバーチャルオフィスの導入秘話を聞いた。 「オフィス縮小」即断、電話や掃除もオンライン化──“用意周到”だった企業が直面した盲点

「オフィス縮小」即断、電話や掃除もオンライン化──“用意周到”だった企業が直面した盲点

人材系ベンチャーのLAPRASが、11月にオフィスを縮小移転した。これからはリモートワークをメインとし、「オフィスはおまけ」の位置付けだ。また、経費精算から電話まで業務に関わるあらゆるものをオンライン化している。その方向性は緊急事態宣言下の5月には決まっていたという。決断のスピードを支えたのは社員の役割が明確化されている組織体制や、ITツールに強い社員たち。しかし、課題がなかったわけではない。コミュニケーション量の低下による一体感が損なわれる事態も経験した。それらを乗り越えて、LAPRASが確立した新しいオフィスや総務の在り方とは。