第3回 招かざるセキュリティの脅威、マシンデータから見つけるには:実践 Splunk道場(2/3 ページ)

マシンデータから問題を見つける

前回までマシンデータ・プラットフォームのSplunkについて解説してきたが、Splunkはセキュリティ専用装置ではないにもかかわらず、セキュリティのユースケースが広がっている。

上述したサイバーキルチェーンを見つけるためには、Splunk単体では何もできない。各々のセキュリティデバイスでも個々の事象判別、限定対応に留まる。しかし、サーバやネットワーク、Webなどの非セキュリティのマシンデータとセキュリティデータを活用することでサイバーキルチェーンを見つけ出し、連動する脅威の分断に寄与できる。いわゆる「SIEM」と呼ばれる領域だ。マシンデータを分析することで得られる幾つかの特徴のうち、Splunkの主な3つの特徴を見てみたい。

1.キルチェーンを検出するためのファーストトリガー

複数のログの相関分析を行い、アラームを出力する。メッセージ内容、時間軸、回数、カテゴリ別にイベントを生成、ユーザーの意図によって相関することは自由自在だ。例えば、次のようなことができる。

- Active Directoryに存在しないユーザーIDによる認証失敗を検出

- 認証失敗が5回以上発生した1分以内にログインの成立の検出

- ファイアウォールを通過したアドレスに対して3分以内にIDS(侵入検知システム)で検知され、かつサーバまで到達した通信は何か

- 脆弱性のCVE番号を利用してIDSで検出した攻撃が脆弱性スキャナによって、同じ脆弱性のCVEの存在有無の確認により危険度の上下動

- KPIを用いたベースライン分析による異常検出

- HTTPやDNSのログを利用した異常通信の検出

- 脅威インテリジェンスとの照合

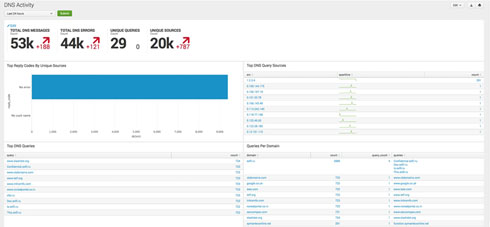

例えば、ランダムジェレネートされたDNSは攻撃元に利用され、また、情報漏えいでDNSがトンネル対象としても度々利用されるようになった。このため、DNSのログやパケットキャプチャから名前解決のNameを解析対象とすることも重要である。よって、Nameの異常性や生存頻度、アクセス頻度から問題を割り出すことで、DNSはサイバーキルチェーンを見つけだすファーストトリガーとして利用できる(図5参照)。

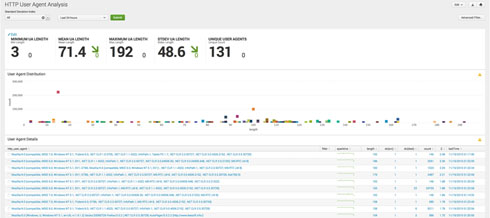

またHTTPのログを利用し、User Agentの異常を見出すことも重要である。異常なUser Agentからのアクセスは、不正な端末からのアクセスの可能性が高く、中間者攻撃の場合、攻撃者はWebブラウザを利用しないため、この手の検出の有効性は特に高い(図6参照)。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 日立はAnthropicと組んで何を狙うのか 従業員29万人へのClaude導入で目指す姿

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- 中小企業より深刻だった? ヒトもカネもあるはずの大企業がIT人材不足に苦しむワケ

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ