第16回 標的型攻撃が生んだセキュリティビジネスの“光と影”:日本型セキュリティの現実と理想(1/4 ページ)

セキュリティ業界が活況だ。APT攻撃とも呼ばれる2011年の事件をきっかけに、新たな光が射したが、その分だけ影も色濃く出てしまった。標的型攻撃からセキュリティビジネスの本質について述べる。

セキュリティの主流になった“標的型”攻撃対策

ここ数年、セキュリティ市場が言う対策とは、「標的型攻撃対策そのもの」と言っても過言ではない状況だった(それが正しいかは置くとして)。標的型攻撃とその他の攻撃との違いは何か。“標的型”攻撃とは、不特定多数を狙うのではなく、攻撃者が必ず手に入れたいと思っている貴重な機密情報を持つ相手を標的にして、その標的だけをしつこく狙う。その1点だけだ。

“標的型”以外の攻撃は、不特定多数を対象とした“無差別”攻撃といえる。ただし、現在の攻撃の目的はそのほとんどが金銭であり、完全な無差別攻撃ではない。つまり、“お金になりそうな情報なら手当たり次第”の攻撃だ。「お金を狙う」という意味では“標的型”攻撃と言えなくもないが、事実上は“無差別”攻撃である。

さらに“標的型”という言葉は、それ以前に言われた「○○」攻撃(例えばSQLインジェクションやDDoS)などの攻撃の手法を示すものでもない。それなのに、この“標的型”攻撃という言葉には何でも包含してしまう性質があり、それが最大の特徴だ。

実はそういう意味で「標的型攻撃」という言葉は、それまでのいたずらや悪ふざけの延長線として“たまたまサイバー攻撃になっていた”という時代から、現在は「金銭目的の経済活動がサイバー攻撃」という本質を社会に気づかせてくれた。これが「標的型攻撃」の最大の価値と言える。

拡大解釈が進んだ標的型攻撃対策

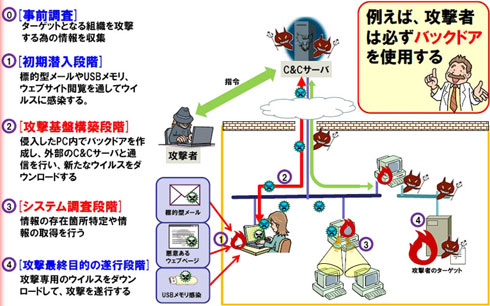

しかし、上記の標的型攻撃の解釈について違和感を持つ方も多いと思う。本来の“標的型攻撃”の定義とは、情報処理推進機構(IPA)が2011年に「標的型攻撃/新しいタイプの攻撃の実態と対策」で示している(関連PDF)。ここにあるように、「事前調査」「初期潜入段階」「攻撃基盤構築段階」「システム調査段階」「攻撃最終目的の遂行段階」などの非常に高度な技術に裏打ちされたしつこい攻撃手法を指すはずだった。

しかしそれに反して、“攻撃”という言葉を本質以上に強調してしまうセキュリティベンダー、さらに、それに乗ってしまったマスコミ報道などもあり、何らかの事件が発生すると、そのほとんどを「標的型攻撃による情報漏えい」と言うようになった。筆者が最も驚いたのが、「Androidの脆弱性を突いた標的型攻撃」という報道のタイトルだ。こうなると、もはやアンダーグラウンドの経済活動と直結すらしていない。実際は“無差別型”攻撃なのに、ニュースとして扱いたいがために単なる言葉遊びで“標的型”攻撃と呼ぶようになってしまった。

このような経緯とここ数年の標的型攻撃対策ブームにより、今では本来の意味と異なる古くからある手法や無差別に近い状況までも含めて、ほとんどのサイバー攻撃を標的型攻撃と呼ぶようになっている。

IPAが示すように、本来の標的型攻撃は「APT」(Advanced Persistent Threat)と呼ばれる、一般企業では対策が難しい高度な手法による攻撃を指していた。その本質が歪められたのは、マスコミがニュースとして報道したかったことと、それによってマーケットを拡大したかったセキュリティベンダーの思惑が一致したためだと、筆者は理解している。

もちろん、セキュリティベンダーに悪意があって的外れな対策を提案しているわけではないだろうが、標的型攻撃対策のブームに乗るために、結果的にそう取られても仕方がないレベルの標的型攻撃対策ソリューションが、特に2012〜2013年頃に見られた。このことは同じ業界の人間として悲しい現実だ。

関連記事

第11回 ファイアウォール今昔物語 標的型攻撃で花咲く次世代FW

第11回 ファイアウォール今昔物語 標的型攻撃で花咲く次世代FW

仮に日本で標的型攻撃が起きなかったら、次世代ファイアウォールは世に出ず、ずっと“次世代”のままだっただろう。今回は次世代ファイアウォールの普及の道のりから日本のネットワークセキュリティ環境の遷移をひも解く。 第7回 15年以上の激闘! 満身創痍になったアンチウイルス

第7回 15年以上の激闘! 満身創痍になったアンチウイルス

前回は全くの無防備の状態からセキュリティ対策の発端になったアンチウイルスが普及するまでの経緯を取り上げた。今回は現在のセキュリティ対策に至るまでのウイルスのその後を続けよう。 第4回 常時接続から始まったセキュリティ対策の“無間地獄”

第4回 常時接続から始まったセキュリティ対策の“無間地獄”

連日のようにセキュリティの事故や事件が取り上げられ、守る側と攻める側との“いたちごっこ”の状態が続いている。なぜ、このような事態になったのか。今回はインターネットの歴史からひも解いてみたい。- APT――新しいタイプの攻撃に備える方法、IPAが公開

IPAは、「APT(=Advanced Persistent Threat、IPAは『新しいタイプ』の攻撃と命名)」と呼ばれるセキュリティの脅威への対策に関する設計・運用ガイドを公開した。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 日立はAnthropicと組んで何を狙うのか 従業員29万人へのClaude導入で目指す姿

- AIが生んだ新たな業務、9割が「負担」 AIOpsの“不都合な実態”

- セキュリティ投資の拒絶と有事の責任転嫁 経営層が自戒すべき「人為的ジレンマ」の正体

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- AI検索に「お気に入りサイト表示」機能登場 Googleが一次情報を守る新機能をリリース

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- 中小企業より深刻だった? ヒトもカネもあるはずの大企業がIT人材不足に苦しむワケ

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント