ASUS、Live Updateを悪用したAPT攻撃を確認

ASUSは、Live Updateが特定の組織や個人を執拗に狙うAPT攻撃に利用されていたことを確認した。

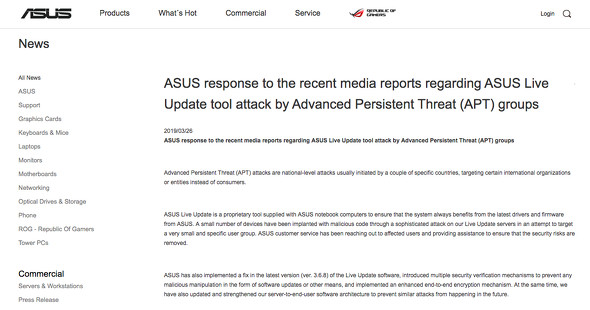

台湾のASUSが配信したLive Updateソフトウェアにサプライチェーン攻撃が仕掛けられたという報道について、ASUSは2019年3月26日に発表したプレスリリースで、Live Updateが特定の組織や個人を執拗に狙うAPT攻撃に利用されていたことを確認した。

ASUSの発表によると、Live Updateサーバに対する高度な攻撃を通じ、少数のデバイスに悪質なコードが挿入されていた。標的にされたのは「非常に小さな特定のユーザーグループ」だったとしている。Live Updateは同社のノートPCに搭載されているツールで、ドライバやファームウェアの自動更新に使われている。

影響を受けたユーザーにはASUSのカスタマーサービスが連絡を取り、セキュリティリスクを除去するための対応を支援しているという。

同社はLive Updateソフトウェアの最新バージョン(3.6.8)を公開し、ソフトウェアの更新が悪用される事態を防ぐため、複数のセキュリティ検証の仕組みを導入。再発防止策として、サーバからエンドユーザーへのソフトウェアアーキテクチャも強化を図ったと説明している。

さらに、自分のシステムが影響を受けていないかどうかをユーザーがチェックできるオンラインセキュリティ診断ツールも公開した。

ASUSに対するサプライチェーン攻撃は、セキュリティ企業のKaspersky LabやSymantecが報告していた。攻撃者はASUSの正規の証明書を利用し、正規のサーバを乗っ取って悪質な更新プログラムを配信していたとされ、被害に遭ったコンピュータは50万〜100万台と推定している。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 画像がだめなら文字で誘導 「アスキーアート」型フィッシングメールの実態

- ランサムウェア被害額は平均6.4億円、事業停滞54日――パロアルトの調査で分かった国内企業のセキュリティ実態

- シャドーITのリスクは「こう変わった」 “悪意なき情報漏えい”にどう立ち向かう?

- 2027年からの「IT資格大アプデ」は改良か、改悪か?

- NEC社長が説く AI時代と新たな安全保障環境の到来で「ITサービスはこう変わる」

- アクセンチュアらが「エージェント型工場」を開発 製造現場の計画外停止の削減図る

- まずは「重要資産の棚卸し」を NISTが示す「個人事業主」レベルの防衛ライン

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- HPE、過酷環境でのAI推論を支える次世代エッジサーバ製品群を発表