なぜ人は引っ掛かるのか? 社会心理学観点で見るフィッシングのメカニズム

「なぜ人はフィッシングに引っ掛かってしまうのか?」 本稿は社会心理学の観点からフィッシングやソーシャルエンジニアリングのメカニズムを解明する。

この記事は会員限定です。会員登録すると全てご覧いただけます。

サイバー攻撃の中でもフィッシングはユーザーにとって最も身近なものだ。フィッシング対策協議会が公開した「フィッシングレポート2025」によると、2024年に同協議会で受領したフィッシング報告件数は過去最多の約171万8千件となり、前年比で約1.44倍に増加している。

フィッシングでは日々新たな攻撃手法が生まれている他、生成AIの登場に伴い攻撃の質と量にも大きな変化が生じている。こうした現状を踏まえるとわれわれに必要なのは、その都度攻撃に対処する対症療法ではなく、攻撃手法にかかわらず効果がある根本治療的な対策アプローチだろう。

本稿は、アイティメディアの「YouTube」チャンネル「TechLIVE」のセキュリティ番組『攻撃者の目』の連動企画として、ラックに所属しつつ国の研究機関でも研究活動をしている鈴木悠氏が、フィッシングやソーシャルエンジニアリングのメカニズムを解明する。「なぜ人はフィッシングに引っ掛かってしまうのか?」という問いに対して社会心理学の観点から取るべき対策の方向性を示す。

愉快犯から本格悪用へ ソーシャルエンジニアリングの歴史をひもとく

――鈴木さんの経歴を簡単に教えてください。

鈴木悠氏(以下、鈴木氏): ラックでは長年セキュリティコンサルタント業務に携わっていましたが、2018年に研究職に転じ、ラックの研究所(サイバー・グリッド・ジャパン)に入りました。私は大学で社会心理学を学んでいたので、その経験を生かしセキュリティに心理学や安全保障の観点を取り入れた研究を始めました。現在は国の研究機関で主に偽情報をテーマに研究しています。人がなぜ偽情報を信じて拡散してしまうのか、その対策はどうあるべきかを考えています。

――フィッシングやソーシャルエンジニアリングの手法の変遷を教えてください。

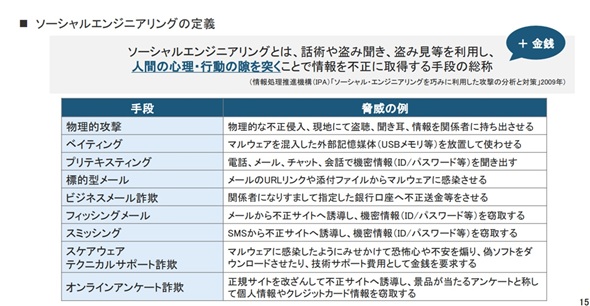

鈴木氏: ソーシャルエンジニアリングは1980年代からある古典的な手法です。最初の頃は企業のごみ箱をあさって情報を奪うといった物理的な方法が多かったようです。当時は機密文書をシュレッダーにかけずにそのまま捨てていたり、パスワードを書いた付箋をPCに貼っていたりしましたから。電話回線に不正アクセスして無料で電話をかけられるように乗っ取る手法(フリーキング)などもこの頃に流行りました。

この他、マルウェアを仕込んだUSBなどの外部記憶媒体をわざと見つかりやすい場所にばらまき、拾った人に使わせるベイティングといった手法などもありました。ただ、今と違ってどれも愉快犯的な要素が強かったですね。

2010年頃からはDEF CONで「ソーシャルエンジニアリングCTF」が開催されるようになりました。著名なセキュリティ専門家クリストファー・ハドナジー氏が主催し、参加者は指定された企業に電話をかけ、20分間でどれだけ情報を引き出せるかを競うのです。

ターゲットはAppleやGoogle、Microsoft、Cisco、Symantec、McAfeeなど大手のテック企業です。OSINT(公開情報の収集)や電話でのやりとりを通じて、無線LANのSSID、Webブラウザやメールクライアントの種類、アンチウイルス製品、清掃業者や入退室管理の仕組みなどを聞き出しました。このような手法はプリテキスティングと呼ばれます。

――それはすごい(笑)。倫理的に問題視されなかったのでしょうか。

鈴木氏: 無許可で実施していたので標的企業から米国連邦捜査局(FBI)に抗議があったようですが、主催者が弁護士と組んで合法的に運営していたため、FBIにしっかりと説明することで事なきを得たようです。FBIは最終的に「ソーシャルエンジニアリングは深刻な脅威だ」として「Elicitation Techniques」という注意喚起のパンフレットを公開しています。

――フィッシングやソーシャルエンジニアリングもはじめは愉快犯的な要素が強かったとのことですが、いつ頃から本格的に悪用されるようになったのでしょうか。

鈴木氏: フィッシングが流行し始めたのは2003年頃だと思います。犯罪グループが「もうかる」と気が付いてから一気に拡大しました。ご存じの通り現在、「標的型メール」「ビジネスメール詐欺」(BEC)、SMSによるフィッシング「スミッシング」、電話による「ビッシング」など多様なフィッシング手法が登場しています。

最近は特に「スケアウェア」や「サポート詐欺」などが流行しています。スケアウェアは2008年頃に登場した古典的な手口で、偽のセキュリティソフトのポップアップを出し、「対応するためにここに個人情報を入力してください」と促して情報を盗むものです。これが発展して、今はサポート詐欺と組み合わせたテクニカルサポート詐欺として金銭をだまし取る方向にシフトしています。

生成AIが人の行動を悪意を持って誘導する未来が訪れる?

――生成AIの普及によってフィッシングやソーシャルエンジニアリングの手法にはどのような変化が生まれたのでしょうか。

鈴木氏: 大きな変化は「ディープフェイクによるビジネスメール詐欺」と「ディープフェイクによる広告詐欺」が2024年から増えてきたことです。人はやはりテキストだけよりも、動画や画像があると信用しやすい。偽情報でも同様に、画像付きの方が信じられやすいという研究結果があります。

例えば2024年にはディープフェイクによるビジネスメール詐欺となりすましが観測されています。英国の大手建設会社が、ディープフェイクによるビジネスメール詐欺に引っ掛かり、約40億円の損害を出しました。

ディープフェイクによるなりすましは多くの場合、CEOやCFO(最高財務責任者)のような「親会社の偉い人」や「本社の偉い人」を装い、子会社や海外支社の偉い人に攻撃を仕掛けます。一見すると怪しくない関係性を装って、大きな金額を動かせるように仕向けるわけです。

なぜ偉い人になりすましやすいかというと、彼らはインタビューを受けたり、イベントで話したりする機会が多いので、音声や映像が世の中に出回っています。それを大規模言語モデル(LLM)に学習させることで、本人そっくりに再現できてしまう。情報が公開されている人ほど、なりすましのリスクが高いということです。

この他、生成AIによるフィッシングメールの作成についても実験結果があります。IBMの調査によると、2023年の時点では人間の方がフィッシングメールを巧妙に作れていましたが、2024年には人間が作ったものと生成AIが作ったものの区別がほぼつかなくなり、クリック率も同程度になりました。

――生成AIがより発展すればフィッシング手法も進化しそうですね。

鈴木氏: 最後に「ディープフェイクによる広告詐欺」ですが、こちらも深刻です。最近はさまざまなSNSでディープフェイク広告を見る機会が増えてきました。

――なぜこれらの広告は規制されないのでしょうか。

鈴木氏: ソーシャルメディア企業は基本的に米国の企業です。そして米国は憲法修正第1条で言論の自由が保障されています。その解釈では「虚偽も言論の自由」に含まれます。そのため「偽だから」という理由で削除することは憲法上許されない可能性が高いわけです。

そのため、ソーシャルメディア企業は「真実か虚偽かを自分たちが裁定する立場ではない」と主張しており、基本的に第三者からの報告や、児童ポルノやテロ行為の助長といった明らかに有害な情報の場合のみ削除対象としています。

ただ、偽情報やディープフェイク自体を放置するのはよくないことです。そのため最近はAI開発企業が、自分たちのAIで生成したもの「電子透かし」を入れる方向に進んでいます。

――生成AIやAIエージェントの今後の悪用の方向性としてはどのようなものが考えられるでしょうか。

鈴木氏: 海外の研究で「AIにパーソナリティーを付与して、AI同士を説得させる実験」が行われています。もしこれが人に応用されると、相手の弱点を突いた説得がAIによって可能になってしまう。これは心理操作の観点から非常に危険だと思います。

この実験の背景には、ブレグジット(英国の欧州連合《EU》離脱問題)や2016年の米大統領選挙で問題になった「心理的プロファイリング」があります。当時、選挙コンサルティング会社ケンブリッジ・アナリティカが「ビッグファイブ性格診断」(注)を使い、人々を特定の心理特性ごとに分類して、効果的に離脱や投票行動を誘導したことで話題になりました。

(注)5つの要素(開放性や誠実性、外向性、協調性、神経症的傾向)に性格を分類し、その組み合わせでパーソナリティーを把握するテスト。

今はAI同士で実験していますが、いずれ生成AIやAIエージェントが同様のことを人間に向けて実行する未来は十分に考えられます。特に「恐怖」「怒り」「格差意識」などの感情を刺激することで、人の行動を変える可能性があります。

結局なぜ引っ掛かる? フィッシングメールの質を爆上げする5つの要素

――これまでフィッシング手法の変化などをお話ししてもらいましたが、この手法の根本的な部分は変化していないように思えます。なぜ人はフィッシングに引っ掛かってしまうのでしょうか。

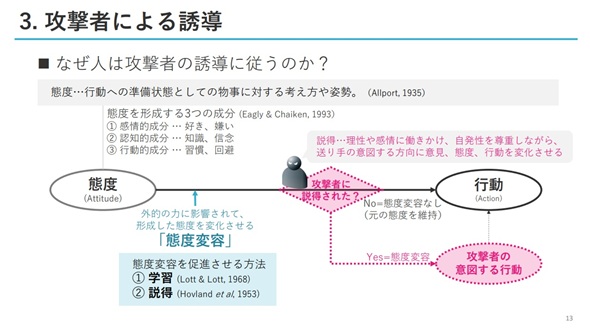

鈴木氏: 社会心理学の用語を交えてお話しすると、人は「行動に移るまでの間」に外的要因によって態度を変えることがあります。これを「態度変容」と言います。そして行動を変える外的要因は主に「学習」と「説得」です。

フィッシングでいえば、学習は「フィッシングメールの見分け方」を知識として得ること。説得は攻撃者が「電子メールを開かせるための仕掛け」を施すこと。この2つが作用し、フィッシングメールを開くかどうかが決まります。学習がなければ、攻撃者の説得によって開いてしまうかもしれません。逆に学習していれば、説得力のある文章であっても「怪しい」と気が付いて開かない可能性が高まります。

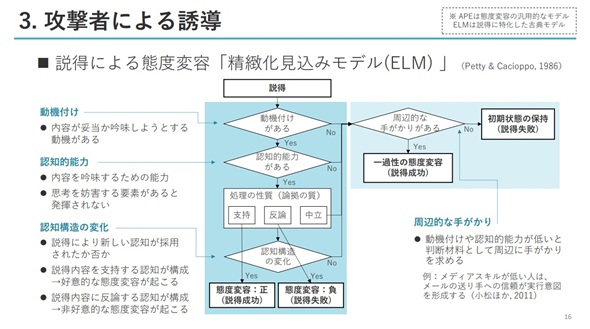

鈴木氏: ここで知ってほしいのが「説得のモデル」です。心理学の世界には「精緻化見込みモデル(ELM)」と呼ばれる心理モデルがあり、人はまず「説得を検討するかどうか」という動機付けがあるかどうかで分かれます(下図のフローを参照)。

動機がなければ無視するとして、動機付けがあると内容を吟味するフェーズに進みます。この際、心理学の考え方では、忙しい・疲れている・眠い・誰かに話しかけられているといった何らかの思考妨害がある状況では、内容を吟味する能力が必ずしも十分に発揮されないとされています。

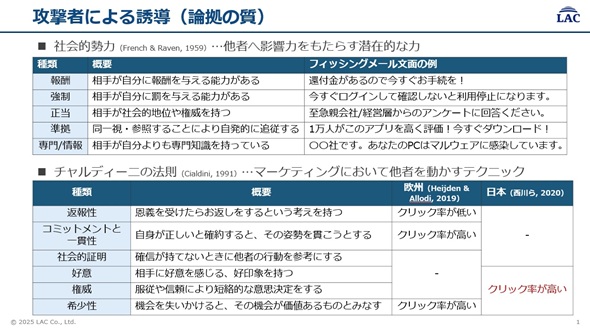

そして内容を吟味する際には“論拠の質”、今回でいうとフィッシングメールのクオリティーが重要です。ではどうやって論拠の質を向上させるのか。心理学では1959年に提唱された「社会的勢力」という考え方があります。これは他者の行動や感情に影響を与えることができる潜在的な能力のことで、主に以下の5種類があります。

- 報酬: 報酬を与える力(例:アンケートに答えるとiPhoneが当たる)

- 強制: 不利益を与える力(例:今すぐ確認しないと利用停止)

- 正当: 社会的地位・権威(例:有名企業や経営層からの依頼)

- 準拠: 同一視・他者を参照して自発的に従う(例:みんながやっている)

- 専門/情報: 専門知識を持つ(例:セキュリティ業者からの警告)

この他、マーケティング業界で有名な他社を動かすテクニックとして「チャルディーニの法則」があります。この中でも特に「希少性」は強力で、「今すぐやらないとチャンスを逃す」と思わせると人は動いてしまう傾向が強いでしょう。ちなみに、日本で実施されたある実験では「好意・権威・希少性」がフィッシングメールのクリック率を高める傾向が確認されています。

――なるほど。フィッシングはこれらの要素を使ったり、組み合わせたりして作られているのですね。

鈴木氏: 攻撃者は人間心理の研究に非常に熱心で、対策側以上に深く研究している可能性もあります。ソーシャルエンジニアリングは「受け手が正常な判断をできなくなるよう仕向ける」ものです。恐怖や不安を煽(あお)ってじらせたり、思考を妨害して冷静な判断を奪ったりする心理操作が実施されています。

真偽判定が不可能ならどうすればいい? 心理学観点から考える対策

――これまでのお話を踏まえて根本治療となり得るフィッシング対策を教えてください。

鈴木氏: 私の専門は心理学なので、その観点から言うと「不審さ」や「不自然さ」で見分けるのは限界があると思います。生成AIやディープフェイクの進化で判別は難しくなっている。真偽判定は人間にはもう不可能なレベルに近づいています。

だからこそ「ソーシャルエンジニアリングのテクニックを学ぶ」方が有効だと思います。例えばスケアウェアやテクニカルサポート詐欺では、最初に大きな警告音や脅しのメッセージを出して不安にさせます。「人を焦らせる」「恐怖を植え付ける」というテクニックを知っていれば「あ、これは詐欺かもしれない」と気が付けます。

正しい/正しくないを見極めるより、「操作しようとする手口を知る」方が汎用性が高いと思います。教育に組み込むのも有効です。実際、日本でも義務教育でフェイクニュースの授業が始まり、20代は「拡散する前に情報を確認する」割合が高い。教育の効果が出ているんです。

「だまされる前提」の対策も重要です。例えばテクニカルサポート詐欺では「コンビニで電子マネーを買わせる」手口がありますが、愛知県では専用の偽カードを用意し、レジで気が付ける仕組みを作りました。フィッシング対策も「開いてしまった後に報告させる」など、被害を最小化する仕組みが必要だと思います。

――ありがとうございました。

TechLIVEのセキュリティ番組『攻撃者の目』の第5回はフィッシングの最新傾向やホワイトハッカーが注目する攻撃、根本的な対策を明らかにしている。こちらもチェックしてほしい。

関連記事

Windows/macOSユーザーはむしろ無償の標準アンチウイルス機能で十分なワケ

Windows/macOSユーザーはむしろ無償の標準アンチウイルス機能で十分なワケ

英国立サイバーセキュリティセンター(NCSC)は公表したガイダンスの中で、AppleおよびMicrosoftのPC利用者に対し、無償で利用できる標準アンチウイルス機能の有効化を強く促した。その理由とは。 Microsoft、WindowsからWMICを完全削除 今後利用者がすべきこと

Microsoft、WindowsからWMICを完全削除 今後利用者がすべきこと

MicrosoftはWindows 11「25H2」でWMICを削除すると発表した。25H2にアップグレードするとWMICは削除され、以降のリリースでは標準で利用できなくなる。WMI自体は存続し、管理機能は維持される。今後利用者がすべきこととは。 そのプロンプト、実は偏見まみれ? 思考のクセから生まれる脆弱性を回避せよ

そのプロンプト、実は偏見まみれ? 思考のクセから生まれる脆弱性を回避せよ

生成AIは非常に有用なツールである一方、入力したプロンプトによっては自身の偏見を色濃く反映した“都合のいい結果”を返します。ではこれを回避するにはどうすればいいのでしょうか。認知バイアスを回避するプロンプト術を伝授します。 事件はWebの裏側で起きている? SQLインジェクションを学ぼう【動画あり】

事件はWebの裏側で起きている? SQLインジェクションを学ぼう【動画あり】

『攻撃者の目』は、ホワイトハッカーと共に、攻撃の一連の流れとセキュリティ対策の勘所を楽しく学ぶ番組です。今回はいよいよ攻撃段階。Webの脆弱性を突いたSQLインジェクションについて、そのリスクや目的、対処法などを詳細に解説します。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「会話がスマホに盗聴されている」の真相 スマホセキュリティで守るべきルールとは?

- セキュリティ対策はもう「コスト」ではない 経営層の意識を変えた背景とは

- 知らない番号からの着信、出る前に見抜く 話題の警察庁推奨アプリを試してみた

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- コンサルの品質、なぜ「バラつく」のか? ガートナーが背景を解説

- Googleセキュリティ責任者が語る「サイバー脅威の未来」 完全自律型AIエージェントによる攻撃が現実味

- ChatGPT、Gemini、Claude “最強AI”はどれ? NVIDIA投資で比較【動画あり】

- Gartnerが分類した「2026〜2027年の脅威マップ」 CISOが取るべき防御策は?

- 大阪ガスが日本IBM、オージス総研とパートナーシップ締結 AIを軸としたシステム変革とは

- メルカリ「CTOがCHROを兼務」が示すもの AI時代の組織設計と“形だけの模倣”に潜むリスク

ラック サイバー・グリッド・ジャパンの鈴木悠氏(博士《情報学》)(筆者撮影)

ラック サイバー・グリッド・ジャパンの鈴木悠氏(博士《情報学》)(筆者撮影)