「VPNをやめれば安全」というほど簡単じゃない 真の「脱」を達成するには:半径300メートルのIT

国内のランサムウェア被害の半数以上で侵入口となっているVPNは本当に“悪者”なのでしょうか。多くの企業が「脱VPN」を掲げていますが、ただ「脱」するだけでは問題は解決しません。筆者が考える有効な対策をお伝えします。

この記事は会員限定です。会員登録すると全てご覧いただけます。

ランサムウェア被害の初期侵入口として「VPN」が標的になり始めてからずいぶんと時間がたったように思います。

かつてマルウェア感染の経路といえば電子メールであり、マクロ付きの「Officeファイル」や偽pdfファイルに隠されたマルウェアをうっかり従業員が開き、感染に至ってラテラルムーブメントで重要サーバが侵害されるといったストーリーでした。しかし今は、VPNなどのネットワーク機器を直接攻撃し、社内ネットワークに侵入することが感染経路の主要因になっています。

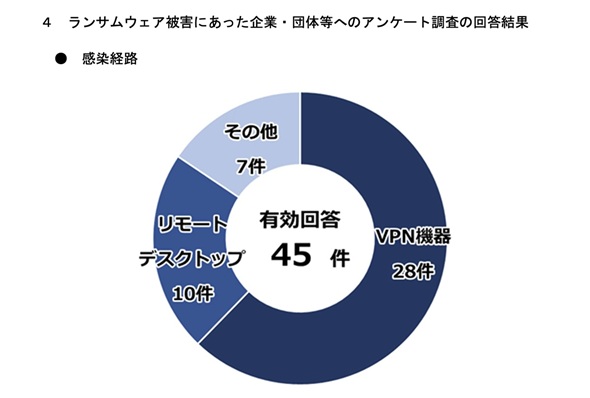

警察庁の「令和7年上半期におけるサイバー空間をめぐる脅威の情勢等について」においても、ランサムウェア被害に遭った企業へのアンケートから、有効回答45件のうちVPNと回答したのが28件と半数を超えています。攻撃者は確実に、脆弱(ぜいじゃく)なVPNを狙っていると考えていいでしょう。

さて今回は直近のランサムウェア被害事例からVPNとの付き合い方を考えようと思います。

VPNをやめればランサムウェア被害に遭わないという幻想

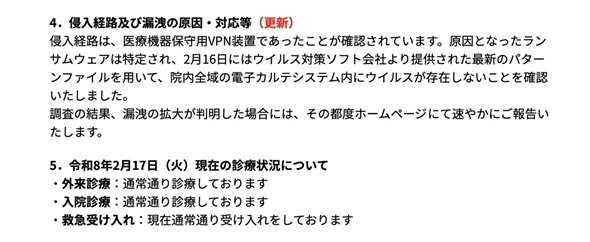

また病院が狙われてしまいました。日本医科大学武蔵小杉病院は2026年2月13日、院内の医療情報システムの一部がランサムウェア攻撃を受け、患者の個人情報が外部流出したと発表しました。その原因として、第2報では「侵入経路は医療機器保守用VPN装置であったことが確認されています」と報告しました。

従来、VPNは社外から社内にアクセスする唯一の手段とされ、そのユースケースは限られていました。しかし新型コロナウイルス感染症対策に向けた働き方改革でどこからでも仕事ができるよう、突貫で整備した企業が増え、VPN経由で社内ネットワークに入ることが常態化していました。

しかしVPNはセキュリティ観点で見ると、これまで多額の投資をしてきた境界型防御を一発で通り抜ける「裏口」です。そのためVPN機器の脆弱性管理は重要ですが、それが放置された結果が現在のランサムウェア被害の拡大と言えるでしょう。

ネットワーク機器ベンダーは修正パッチの適用と新たな手法による社内外接続を推奨しています。そして多くの企業がVPNこそ被害の原因として「脱VPN」を考えているのではないでしょうか。

大筋では間違っていません。多くの被害報告レポートでは「VPNが侵入経路として使われました。対策としてVPNを廃止します」と書かれています。しかしそれで本当に対策が完了するのでしょうか?

VPNの代替として、IETF標準のIPsec(Internet Protocol Security)への変更を考えていたとしても、これに脆弱性がないとは限りません。また、ゼロトラスト/SASEへの移行こそ対策の本丸ではありますが、そう簡単に移行できるわけもないので、その間一体どうやって仕事をすればいいかは問題です。それにSaaSなどを利用する際に、二要素認証を使っておらず、簡単なパスワードを使っていたら、攻撃者の侵入を免れられません。

脱VPNを考えるのであれば、実はVPN以外の部分もしっかり考えなくてはならないはず。それなのに「VPNをやめればランサムウェア被害から逃れられる」といった幻想が、まだまだ残っているような気がするのです。

脱VPNするなら併せて考えておきたいセキュリティ対策

VPNに何らかの対処をしなければならないのは確かです。しかしVPNを即根絶すればビジネスに影響が生じるでしょう。そこで今必要なのは、やはり「把握」することではないでしょうか。

これまでのランサムウェア事案を見ると、VPNはあくまで入口。これを突破された結果、主要なシステムに被害が発生することが多いです。大阪急性期・総合医療センターの事案では、ファイアウォールの脆弱性あるいは漏えいされた認証情報で侵入したのち、病院給食サーバを経て、電子カルテシステムなど基幹システムに影響がありました。それを考えると、まずチェックしたいのは「あなたの企業のVPNがやられたら、どのシステムに影響があり、どのデータが奪われる可能性があるか?」という点です。

多くの企業ではまだマイクロセグメントも実装されておらず、ネットワークがほぼフラットな状態です。自社だけであればまだしも、実は専用線なりVPNがあり、支社や海外拠点、さらには取引先と閉域網でつながっている可能性すらあります。

この他、VPNの認証情報がどうなっているかも把握する必要があるでしょう。ID/パスワードをどの従業員に配ったのか。退職や異動のときにそのアカウントはどうしていたのか。VPN接続権限が不要な従業員はいないかどうかなど、正しく認証情報の管理ができているかどうかも把握する必要があります。

加えて二要素認証の徹底も重要です。VPN機器のアップデートを適切に実行し、既知の脆弱性がなかったとしても、正面を堂々と「公開されている電子メールアドレスというID」と、「“abcdefgh”のような弱いパスワード」の組み合わせでログインできてしまわないかどうか。これは脱VPNすべきという話ではなく、システムの運用をしっかりしましょう、という話でしかありません。

さらにいえば、知らぬ間に「保守のため」という名目で、VPNが設置されている場合もあるわけです。特に病院や工場などの設備は保守が必須です。そういったものを含めて全てのVPNを排除することは難しいでしょう。完全にゼロトラストに移行しようとしても、そういったものが残ることは想定しなければなりません。この点に関しては、ベンダー側もランサムウェア全盛時代に合わせ、最新のOSに追従すること、保守のためのVPNに関する情報を公開するなど、しっかりと変わってほしいところでもあります。保守のために外部からの接続が必須であるならば、接続元のIPアドレス制限を施すなど、できることはあるはずです。

セキュリティの世界は、たった1つのほころびが許されない世界です。そこに対し、耳障りのいいキーワードが出てきて「わが社も○○で安全だ!」と思いたくなることはたくさんあるでしょう。しかし何かを排除したとしても、攻撃者はその隙をついてきます。100%はない世界ですがそれでもそこを目指し、全力で走らねばなりません。

従業員レベルでできることだってあります。まずはパスワードを強くし、認証情報を強固にすること。そして二要素認証を受け入れ、「安全のためには少し歩み寄る」と考えてもらうこと。ソリューションに加え、会社に属する全員が「セキュリティを運用する」一員として努力することが必要です。

決して単純な「脱○○」や「○○導入」で解決するものではないのです。

関連記事

悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

日本医科大学武蔵小杉病院で2026年2月9日、ランサムウェア被害が発生。患者約1万人の個人情報が流出した。そして攻撃の初期侵入口はVPNだった。なぜVPNをきっかけにした攻撃は減らないのか。原因とあるべき対策を掘り下げる。 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

日本医科大学武蔵小杉病院は、ランサムウェアによってナースコールシステムが攻撃を受け、患者約1万人の個人情報が流出したと発表した。初期侵入口は保守用VPN装置であったことが判明している。 アサヒGHDがランサムウェア被害の調査報告書を公開 152万の個人情報が漏えいの恐れ

アサヒGHDがランサムウェア被害の調査報告書を公開 152万の個人情報が漏えいの恐れ

アサヒGHDは、2025年9月に発生したランサムウェア被害に関する調査報告書を公表した。障害発生の約10日前に攻撃者が管理者権限を奪取し、ランサムウェア攻撃の準備を着々と進めていたことが判明している。 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

「2027年1月12日」という日付を、あなたの組織は意識していますか? これはWindows Server 2016の延長サポート終了日です。今回はサポート終了後も使い続けるリスク、「とはいえ現実問題対応できない」という組織に向けた対策を考えます。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Windows 11、「再起動なし」の更新が標準に 月次アップデートまとめ

- 今さら聞けないIOWNのすごさ AIインフラの電力問題を解消する“特効薬”か?

- ネットワーク自動化はなぜ“PoC止まり”になりがちなのか? 課題と成功の条件

- INPEX、大日本印刷らの共通点は? 変革が定着する企業のIT部門は「ここが違う」

- Windowsに未修正ゼロデイ脆弱性「BlueHammer」 正規機能の組み合わせでSYSTEM権限を奪取

- ゼロトラストでも防げない? “正規アカウント侵入”の恐怖を解説

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- Salesforce、中小・スタートアップ向け全プランに「Agentforce」を統合

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「VMwareからの移行障壁」を解消へ Nutanix、NetAppとの提携で外部ストレージ活用と高速移行を実現