カーネル上でIDSとIPSを実現、SELinux拡張の新たなアプローチ

「Linux Conference 2004」初日のプログラムの1つとして、SELinuxの機能を拡張して不正アクセスに動的に対処する「Linuxカーネルベース不正侵入検知システム」のプレゼンテーションが行われた。

6月2日より東京ビッグサイトで行われている「LinuxWorld Expo/Tokyo 2004」と同時に、協力イベントとして「Linux Conference 2004」も開催されている。初日のプログラムの1つとして、SELinuxの機能を拡張して不正アクセスに動的に対処する「Linuxカーネルベース不正侵入検知システム」についてのプレゼンテーションが行われた。

説明を行った保理江高志氏によると、このシステムでは、外部からの不正アクセスをOSのアクセス制御レベルで検出し、即座にアクセスポリシーを変更してリソースをの保護を図ることができる。将来的にはGPLなどのライセンスに基づく公開を検討しているほか、メインストリームへの取り込みも視野に入れているという。

「Linuxカーネルベース不正侵入検知システム」がベースとしているのは、最近注目が集まっているセキュアOSの1つである「SELinux(Security-Enhanced Linux)」だ。SELinuxには、従来のUNIXとは異なるいくつかの特徴があり、それにより外部の不正アクセスに対する耐性を高めている。

具体的には、強制アクセス制御(Mandatory Access Control:MAC)の実装、プロセスごとのきめ細かなアクセス制御、管理者権限の分割などだ。仮に攻撃者がバッファオーバーフローを仕掛けたとしても、ターゲットとなったプロセスが別の行為(シェルの起動など)を試みた段階で拒否され、それ以上の被害を防ぐ。しかも一連の挙動はログとして残されるようになっている。

今回紹介されたLinuxカーネルベース不正侵入検知システムは、こうして残された「痕跡情報」を、どうにかして能動的に利用できないか、というところから開発が始まったという。結果として、カーネルレベルで不正行為を監視するIDS的な機能に加え、動的にアクセス制御ポリシーを変更し、攻撃対象となったシステムリソースをロックするIPS的な機能も実現した。

同システムの機能は、実際には、構文の拡張とallow文のオプション拡張を通して実装されたという。まず「バッファオーバーフロー」「バイナリの改ざん」など、攻撃として検出する対象を定義する。いわゆるパーミッションチェックとは別の観点からのセキュリティチェックだ。この結果、トリガーとなる動きが検出されれば、アクセスコントロールリスト(ポリシー)を変更して当該権限を「縮退」させ、それ以上の悪用を防ぐという段取りだ。また、権限縮退を行う代わりにログ取得を強化し、その後の行動を逐一見張るというハニーポット的な運用を行うことも可能という。

このようにOSレベルで不正アクセスの検出、防御を行うことによって主に3つのメリットが生まれるという。1つは、実際の攻撃と検出/防御のタイムラグがなくなり、リアルタイムに対応を行えること。2つめは、亜種などの攻撃に対する耐性が高まることだ。「シグネチャ頼りではなく振る舞いに注目するため、亜種や脆弱性の種類に左右されることなく検出、防御が行える」(保理江氏)。さらに、システムの核となるポリシーファイル自体を封印し、改ざんリスクを抑えられることも特徴という。

また、会場ブースで同システムの説明に当たった碓井啓弘氏によると、SELinuxの本家であるNSA(米国家安全保障局)でも、フラグに基づいて動的にポリシーを変更させる拡張を行っているというが、「ランタイムで制御が行えるのは、このシステムがおそらく初めて」という。

さて、現実にこうしたシステムを導入するうえでは、運用や性能上の問題についての検討も欠かせない。事実、保理江氏は、同システムの運用上の問題として柔軟性に欠けるという点を挙げた。「何らかの違反を検出すると権限縮退を行うことから、正規ユーザーにとってはサービスレベルが低下してしまうことにもなる」(同氏)。結局、セキュリティレベルを制御する範囲をカーネルごとではなく各プロセス単位とし、さらに状況や攻撃内容を加味して制御を行えるよう改良を施し、問題を解決したという。

今後は、このシステムと外部のセキュリティツール、具体的にはSnortなどのIDSと連携させたり、逆にシステムに含まれている検知機構を、外部IPSのセンサーとして利用する、といった取り組みを検討しているという。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 私鉄の「クレカ乗車」が本格始動 今見直したいスマートフォンセキュリティの考え方

- 羽生善治九段に学ぶAI時代の意思決定 最適解による「思考停止」を突破するヒント

- 中小企業より深刻だった? ヒトもカネもあるはずの大企業がIT人材不足に苦しむワケ

- 富士通がOpenAI、Anthropicと相次ぎ提携 AIベンダーと組む狙いは?

- AIコーディングエージェント市場が「新段階」突入 IDEが必要不可欠でなくなる“3つの理由”

- 日立はAnthropicと組んで何を狙うのか 従業員29万人へのClaude導入で目指す姿

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- Google検索、25年ぶりの大刷新 「ググる」から「AIエージェントに任せる」へ

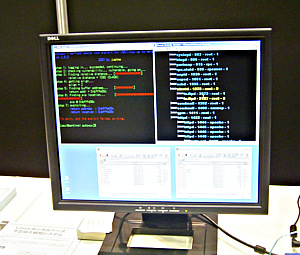

会場ブースでは、実際に攻撃コードを送り込むことでxinetdのセキュリティレベルを動的に変化させる(画面右の黄色で表示されている行)模様がデモされた

会場ブースでは、実際に攻撃コードを送り込むことでxinetdのセキュリティレベルを動的に変化させる(画面右の黄色で表示されている行)模様がデモされた