ボットにも悪用されるExploit、その傾向を探る:年末緊急特番!ボットネット対策のすすめ(1/3 ページ)

ボットの中には、インターネット上に公開されたExploitコードを悪用するものも多い。そのExploitコードの傾向を独自に調査した。

本記事の関連コンテンツは「年末緊急特番!ボットネット対策のすすめ」でご覧になれます。

ボットに限らず、最近のセキュリティの動向を追っていくと「Exploit」という言葉に行き当たることが多い。

Exploitを簡単に定義すると「特定の脆弱性を突く攻撃を可能とするプログラムコード」のことと言える。脆弱性(セキュリティホール)が公開されても、それがすぐに攻撃につながるわけではない。そのためには攻撃用のプログラムを作成する必要があり、これには時間と高度な技術が必要となる。

しかし、ひとたびExploitコードが作成され、公開されてしまうと、簡単に攻撃が可能になる。中にはマルウェアでの利用に発展するケースもあり、より脆弱性の危険度が高まる。

この記事では、これまで公開されてきたExploitの傾向を紹介するとともに、それがボットネットに悪用された事例について紹介していこう。

なおExploitの傾向については、2005年10月から2006年9月に公開されたExploitコード319件を対象とし、それらの対象OS、プログラム、ゼロデイの頻度などを分析した。詳しい情報は、住商情報システムeEye Digital Securityのページに掲載されている。

広がるExploitのターゲット

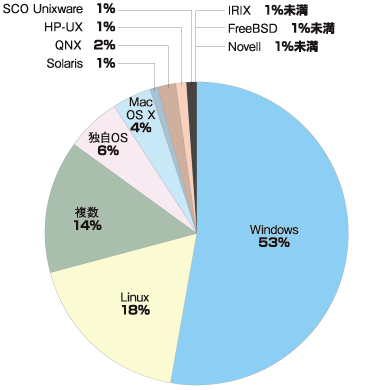

Exploitのターゲットは多種多様だ。図1に示すとおり、11種類のOSと160種類のプログラムが対象になっている。

対象OSは、図1のとおりWindowsを対象としたものが最も多く、全体の53%を占めている。次に多いのはLinuxで、Linuxのみを対象としたものが18%、Linuxを含む複数OSを対象としたものが14%で、合計32%を占める。

前年の主要Exploitを対象としたデータ(*注1)では、Windowsを対象としたものが59%という結果になっていた。調査対象数の違いはあるものも、若干の減少傾向が見られると言えるだろう。この要因の1つとして、Windows XP SP2とWindows Server 2003 SP1で提供されたバッファオーバーフロー保護機能により、Windowsを標的とした攻撃がやや困難になったことなどが考えられる。

*注1 前年のデータでは主要なExploit、40件のみを対象としている。

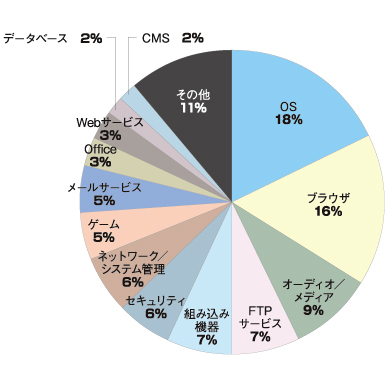

Exploitの対象プログラムを見てみると、特に多かったのは、OSの標準機能(18%)、ブラウザ(16%)、オーディオ/メディア関連ソフト(9%)、組み込み機器(7%)、FTPサービス(7%)、セキュリティ製品(6%)となっている(図2)。

ブラウザ、オーディオ/メディア関連ソフトをターゲットにしたExploitが多い背景には、Fuzzing(ファジング)ツールの存在が考えられる。

Fuzzingとはソフトウェアのテスト技術の一種で、主に、ソースコード解析による解析と対をなす「ブラックボックステスト」に利用される。さまざまな入力データを自動生成し、プログラム内のバグを検出するための技術だ。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

図1●Exploitの対象OS

図1●Exploitの対象OS 図2●Exploitの対象プログラム

図2●Exploitの対象プログラム