★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”:★の本質――SCS評価制度の裏を読む

2026年度末の本格運用に向けて議論が進む「サプライチェーン強化に向けたセキュリティ対策評価制度」。ただ、この本質は“星の数”ではありません。制度全体を俯瞰し、取引関係や成熟度、外部支援――制度設計に込められたメッセージを読み解きます。

この記事は会員限定です。会員登録すると全てご覧いただけます。

経済産業省内の「サプライチェーン強化に向けたセキュリティ対策評価制度に関するサブワーキンググループ」で検討が進められている『サプライチェーン強化に向けたセキュリティ対策評価制度』(以下、SCS評価制度)は、2025年4月の中間とりまとめ公表以降、急速に注目を集めています。特に同年12月に制度構築方針(案)が示されてからは、当社への問い合わせも増加しており、国内企業の関心の高まりを実感しています。

本連載では、制度に込められた検討機関からのメッセージを読み解くことで、SCS評価制度への理解を深めるとともに、国内企業が組織への適用を積極的に取り組むための後押しとすることを目的としています。

連載の初回は、SCS評価制度を俯瞰(ふかん)することで見えてきたメッセージについて取り上げます。

SCS評価制度の全体設計から読み取れるメッセージ

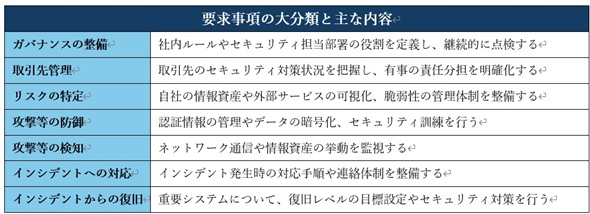

SCS評価制度では、以下に示す7分野にわたる要求事項と、それぞれに設定された評価基準への適合状況の確認が求められているため、個別の要求事項や評価基準の記載に目が行きがちです。ただしこれらを確認する前に、制度全体を俯瞰し、制度自体の位置付けや検討機関の意図を知って理解を深めることで、組織内への適用が効率的になります。

全体の俯瞰から見えてくるのは、SCS評価制度が取引元と取引先企業の双方で現状を把握し、求められる成熟度と到達目標を明確化し、その向上を図る枠組みとして設計されているという点です。そこに通底しているのは「現状把握の必要性」と、それを確実に機能させるための「実現性確保への配慮」という2つのメッセージです。

本稿の前編では「現状把握の必要性」を取り上げ、後編では「実現性確保への配慮」について詳しく論じます。

SCS評価制度における「現状把握の必要性」は、以下の3点にその考え方が端的に表れています。

- 取引関係におけるリスク構造の把握

- ベースラインアプローチによる自組織の現状把握

- 「サイバーセキュリティお助け隊サービス(新類型)」の活用

1.取引関係におけるリスク構造の把握

この制度は「取引元と取引先企業が双方で現状を把握し、求められる成熟度と到達目標を明確」にするのが目的です。現状把握とは、単に取引先企業の対策状況を確認するだけでなく、取引関係を通じて発生し得るリスク構造そのものも対象としています。制度構築方針(案)には、以下の記載が確認できます。

取引先企業への適用に当たっては、事業継続リスクと情報管理リスクという2つの主要なリスクに着目し、取引先を★4または★3の段階に割り当てたり、必要に応じて適用段階、要求水準等を調整することが考えられます。

(サプライチェーン強化に向けたセキュリティ対策評価制度に関する制度構築方針《案》から引用)

つまり取引元企業は自組織の事業に照らして、各取引先が「事業継続リスク」および「情報管理リスク」の観点からどの程度の影響を及ぼし得るのかを把握し、その結果を踏まえて★4または★3のいずれの適用を求めるかを判断する必要があります。

一方、取引先企業においても、自組織が取引元にとってどのようなリスク区分に位置付けられるのかを理解することが求められます。これらの認識は、取引元企業と取引先企業との対話を通じて相互にすり合わせる必要があります。

SCS評価制度は「SECURITY ACTION セキュリティ対策自己宣言」と相互補完的な関係にあり、SECURITY ACTIONの★1/★2をSCS評価制度における★3/★4取得に向けた準備段階として位置付けています。SCS評価制度の個別の要求事項や評価基準のみを確認すると、★4の基準が★3の基準を包含する構造となっていることからより高い★を取得した企業の方が、セキュリティ成熟度が高いと受け取られがちです。

しかしこの制度の目的は、各企業におけるセキュリティ対策状況を比較することではなく、取引元/取引先企業にとって取引関係がどのようなリスク区分に位置付けられるのかを把握し、それに応じた水準を求める点にあります。

★4を取得する必要がない企業が一律に★4を目指すことや、必要性の検討を経ずに取引先に★4取得を要請することは、サプライチェーン全体に過度な負荷を生じさせる可能性があります。制度の趣旨を踏まえ、リスク区分に応じた水準を適切に適用するという観点から運用することが重要です。

2.ベースラインアプローチによる自組織の現状把握

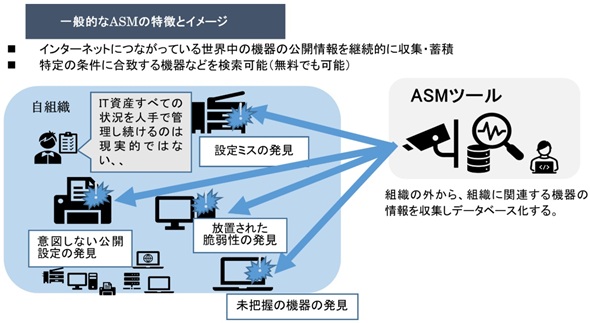

自組織のセキュリティ成熟度に関する現状把握の重要性は、SCS評価制度の検討以前から指摘されてきました。例えば、2023年5月に経済産業省が公表した「ASM(Attack Surface Management)導入ガイダンス」では、ASMソリューションを活用して外部公開されたサーバなどの情報資産を収集・分析し、不正侵入経路となり得るポイントを可視化することの必要性が示されています。すなわち、技術活用による“システム的な現状把握”の重要性が強調されています。

これに対してSCS評価制度では、上述の7分野にわたる要求事項と、それぞれに設定された評価基準への適合状況を確認することが求められています。これは一定の評価基準を基準点とするベースラインアプローチによって自組織の成熟度を現状把握する枠組みといえます。

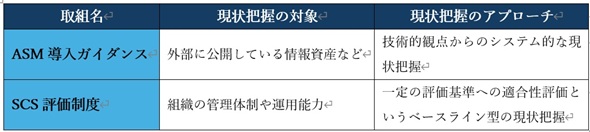

このようにASMが“外部に公開している情報資産など”を可視化するのに対し、SCS評価制度は“組織の管理体制や運用能力”を現状把握し、評価する枠組みであるという点において、両者は補完関係にあります。ASM導入ガイダンスとSCS評価制度のそれぞれが示す現状把握のアプローチの対比を以下の表に示します。

3.「サイバーセキュリティお助け隊サービス(新類型)」の活用

評価基準に達していない点を把握する支援策としては、「サイバーセキュリティお助け隊サービス(新類型)」の活用が想定されています。同サービスは、課題の洗い出しや現状把握を含む支援を提供することが予定されており、自組織のみでは要求事項や評価基準への適合状況の判断が難しい場合に、外部専門家の活用による現状把握を促す仕組みだといえます。

同サービスは2025年度末から実証実験に向けた準備を開始、2026年度初には公募を予定しており、実証期間中(最大で1年程度)は、SCS評価制度の対策の範囲で組織的対策を含むセキュリティ対策の支援を無料で受けられるとされています。この実証を通じて、特に中小企業がSCS評価制度を活用しやすい支援の在り方や基準案が整備される見込みです。こうした取組は、後編で詳述する「実効性確保への配慮」の具体例の一つといえます。

このようにSCS評価制度では、取引関係の整理から自組織の成熟度確認、さらには外部支援の活用に至るまで、複数の観点から「現状把握の必要性」が制度設計思想として一貫して示されています。

本稿の後編では、その他の観点でも確認できる「実効性への配慮」について示していきます。

関連記事

知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

警察庁が“推奨”する特殊詐欺対策アプリが、無料で使えるようになりました。電話を取る前に危険な番号を判定し、ブロックできます。というわけで筆者も実際に試してみたのですが、詐欺対策とは別の「意外な使い道」も見えてきました。 「VPNをやめれば安全」というほど簡単じゃない 真の「脱」を達成するには

「VPNをやめれば安全」というほど簡単じゃない 真の「脱」を達成するには

国内のランサムウェア被害の半数以上で侵入口となっているVPNは本当に“悪者”なのでしょうか。多くの企業が「脱VPN」を掲げていますが、ただ「脱」するだけでは問題は解決しません。筆者が考える有効な対策をお伝えします。 悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

日本医科大学武蔵小杉病院で2026年2月9日、ランサムウェア被害が発生。患者約1万人の個人情報が流出した。そして攻撃の初期侵入口はVPNだった。なぜVPNをきっかけにした攻撃は減らないのか。原因とあるべき対策を掘り下げる。 Claude Codeに重大な脆弱性 設定ファイル経由でRCEやAPIキー窃取の恐れ

Claude Codeに重大な脆弱性 設定ファイル経由でRCEやAPIキー窃取の恐れ

Check PointはClaude Codeに重大な脆弱性があり、不正なリポジトリー設定を開くだけで遠隔コード実行やAPIキー窃取が可能だったと公表した。修正は完了しているが、AI開発基盤の供給網に新たなリスクが浮上している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- Anthropicの新指標 AIの影響を受けにくい「3割の人々」の共通点は?

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- Windowsのリモートデスクトップ接続が刷新 情報の自動共有は「原則禁止」に