今度はポートを隠すrootkit、「ヘンタイ」スパムとも連動

「ROOTKIT.DU」はマルウェアと連動し、感染マシンが使っているポートを隠す機能を持つ。

» 2008年01月11日 10時41分 公開

[ITmedia]

HDDのマスターブートレコード(MBR)に潜むrootkitが見つかったのに続き、セキュリティ企業のTrend Microは1月10日、マルウェアが使っているポートを隠してしまうrootkitを発見したと伝えた。

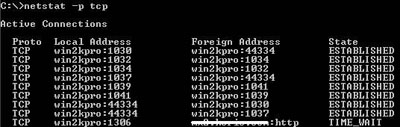

それによると、このrootkitの「ROOTKIT.DU」は、「ヘンタイ」スパムやeカードスパム経由で感染する「Pushdo」「Nuwar」(Storm Wormの別名)などのマルウェア亜種のコンポーネントになっている。これらマルウェアを実行すると、rootkitがダウンロードされ、感染マシンが使っているポートを隠してしまう。

ROOTKIT.DUはWindowsフォルダに「.sys」ファイルとして保存され、Windowsの「ntoskrnl.exe」ファイルに割り当てられた機能を変更して、マルウェアの実行プロセスを隠す仕組みになっているという。

ntoskrnl.exeはWindows NTベースのプラットフォームで基本的な機能の処理に使われるプログラム。変更されればシステムがクラッシュする可能性もある。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解

あなたにおすすめの記事PR

マルウェアが使用するポートをも隠し、発見を遅らせる(Trend Microのブログより)

マルウェアが使用するポートをも隠し、発見を遅らせる(Trend Microのブログより)