無線LANや携帯データ通信の落とし穴と対処策:セキュアモバイルアクセス(1/2 ページ)

モバイルアクセスで最も重要なのがセキュリティ対策だ。情報漏えいや不正アクセスといった脅威に巻き込まれないためにも、モバイル環境から企業ネットワークへ接続するときの安全対策をおさらいしよう。

本記事は、オンライン・ムックPlus「モバイルから安全に企業ネットへ接続しよう」のコンテンツです。関連記事はこちらでご覧になれます。

公衆無線LANサービスや携帯電話網を利用した高速データ通信、PHSによる通信など、モバイルアクセス環境が格段に広がり、リモートアクセスで社内の業務リソースを快適に利用できる環境が整いつつある。しかし、こうした利便性の向上と引き換えに高まるのがセキュリティ上のリスクだ。モバイル環境では、社内イントラに導入されているようなファイアウォールやIDS(不正侵入検知システム)、マルウェア対策のセキュリティゲートウェイといった堅牢な対策を用意するのが難しい。モバイルアクセスの手段によって、どのようなリスクが存在し、どのような対策を講じるべきか――利便性と安全性を両立するためのモバイルアクセスのセキュリティ対策を考察していこう。

公衆無線LANの落とし穴

前回の「3.5GやWi-Fiが普及、モバイルアクセスの手段を見直そう」で解説したように、公衆無線LANサービスは、携帯電話網を利用したデータ通信に比べて、通信速度と接続の安定性の両面で優れ、モバイル環境における「スポット」としての利用に適している。したがって、公衆無線LANを利用したモバイルアクセスを行う場合には、端末とアクセスポイント(AP)間のワイヤレス経路におけるセキュリティ対策がポイントになる。

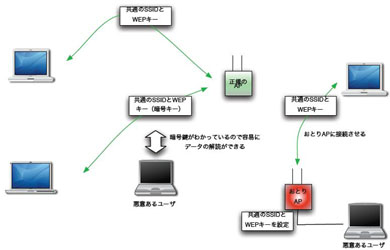

公衆無線LANを利用する場合、通常はサービス事業者から通知される「SSID」と「WEPキー」を利用してAPに接続する。だが、ここに大きなリスクが潜んでいる。公衆無線LANではIEEE802.11a/b/gの「Wi-Fi」規格の無線通信方式が採用されている。Wi-Fi規格は、ワイヤレスデータの暗号化と認証の仕組みに「WEP」や「WPA」「WPA2」という方法が用いられているが、このうち、WEPは最も古い規格である。既にセキュリティの仕組みが破られており、インターネット上ではハッキングツールが出回っているほどだ。

このため、現在はWPAやWPA2が標準的なセキュリティの設定として使われるようになりつつある。WPA/WPA2には、一般家庭向けの「パーソナルモード」(PSK)と企業向けの「エンタープライズモード」(EAP)の2種類があり、EAPモードは「802.1X」(RADIUS)ベースのユーザー認証環境での利用を前提としている。WPA2はWPAの後継規格であり、2000年に米国政府の標準暗号として採用されたAESを暗号アルゴリズムとしてサポートしつつ、一定時間ごとに暗号鍵を自動的に変更する仕組みを備える。ビジネスユースでは、「WPA2-EAP」の環境を利用するのが望ましい。

だが、多くの公衆無線LANサービスはWEPによる接続が基本となっている。SSIDとWEPキーは、サービス事業者が共通のものとして提供しており、APの近隣に第三者がサービス事業者になりすました偽のAPを設置すれば、偽APに接続したユーザーのデータを盗聴したり、ほかのクライアントが傍受したりするリスクが存在する。

公衆無線LANのサービス事業者がいまだにWEPを基本としているのには理由がある。これは、WPAやWPA2に対応するクライアントのOSがWindows XP SP2以上であるなどに限られるためであり、古いOSのクライアントや携帯型ゲーム機、一部の小型携帯端末ではWPAやWPA2に対応していないものがある。このように互換性の問題があるため、WEPを基本とせざるを得ないのだ。WEP接続によるビジネスでの公衆無線LANの利用は、かなり危険だといえるだろう。

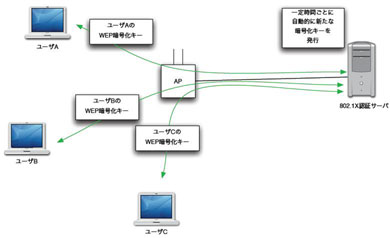

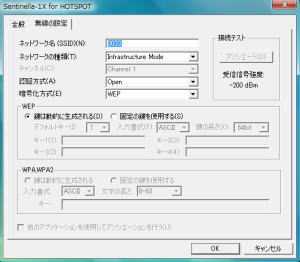

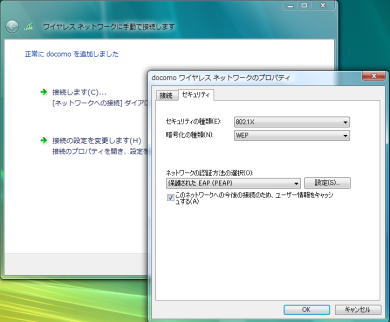

しかし、WEPによる盗聴の可能性の問題は、公衆無線LAN事業者が提供する「802.1X認証」のサービスを利用することで改善できる。例えば、NTTコミュニケーションズの「HOTSPOT」や、NTTドコモの「Mzone」では、802.1X認証サーバと動的な暗号鍵交換方式を用いた高セキュリティのサービスを提供している。

これらのサービスでは、事前にサービス事業者から提供されるサプリカントをクライアントにインストールし、これを使ってAPに接続すれば事業者側の802.1X認証サーバでユーザー認証を行い、ユーザーごとに異なったWEPキーを発行する。このWEPキーは一定時間ごとに自動的に変更されるため、暗号キーを第三者に解読される恐れも少ない。

| OS | HOTSPOT | Mzone |

|---|---|---|

| Windows Vista | ○ | ○ |

| Windows XP | ○ | ○ |

| Windows 2000 | ○ | × |

| Mac OS X | △(ネットワークの設定で対応) | × |

HOTSPOTでは「IEEE802.1Xオプション」という名称をサービスを提供しており、ユーザーは追加料金を支払うことなく利用できる。Mzoneは「自動ログイン」機能としてサービスを無料で提供している。Mzoneではサプリカントは提供しておらず、Windowsのネットワーク設定で802.1X認証を有効にする必要がある。この方法は、Mzoneのホームページで詳しく解説されている。なお、各サービス事業者とも802.1Xによる接続に対応していないAPを設置している場合があるので、事前にホームページなどで対応APを確認しておきたい。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- NTTデータ、仮想化基盤「Prossione Virtualization 2.0」発表 日立との協業の狙いは

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- Apple、「macOS」や「iOS」に影響するゼロデイ脆弱性を修正 悪用確認済み

- 米2強が狙う“AI社員”の普及 Anthropicは「業務代行」、OpenAIは「運用プラットフォーム」

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- Palo Alto Networks製品にDoS脆弱性 再起動やサービス停止の恐れ

- 一気読み推奨 セキュリティの専門家が推す信頼の公開資料2選