第2回 本当の多層防御を考える:標的型サイバー攻撃から重要資産を守るために、いま企業がやるべきこと

2011年に注目を集めた標的型サイバー攻撃に、企業が対処すべきポイントを解説しています。

(このコンテンツはマカフィー「McAfee Blog」からの転載です。一部を変更しています。)

昨年は国内企業や官公庁における特定の人物や情報をターゲットとしたサイバー攻撃が猛威を振るいました。企業活動がITに依存し効率化するに伴い、重要な戦略や研究データなど、知的財産と言われる電子化された情報は企業規模に問わず増えてきています。それらが何者かに詐取されれば、顧客や取引先を含む、企業へのダメージは計り知れません。

標的型サイバー攻撃が会社にとってどのような脅威なのか、また自社を守るために企業としてこれから何を優先的に取り組み、取るべき対策とは何なのか。

マカフィーでは、全4回にわたって標的型サイバー攻撃をテーマとした情報を、さまざまな視点からお伝えします。企業の重要情報や社員を守るための事前対策のヒントになれば幸いです。

標的型サイバー攻撃における対策で、よく言われる「多層防御の重要性」。それと同時に、既存のセキュリティ製品では防御しきれないとも耳にします。攻撃者が高度の技術力と資金力を有する組織である場合、一般的なセキュリティ製品、特に単一の製品だけを導入し、防御する事は難しい時代になってきています。

しかし、既存のセキュリティ製品の効果を否定するわけではありません。例えば、米国防総省(DoD)をはじめ、世界最高峰のサイバー技術力を持つと言われる米国の防衛産業基盤(DIB)でも、既存のセキュリティ製品で防御体制を構築しています。しかし、彼らはそれぞれの製品の特性を十分理解し、その効果が最大限に発揮できるよう導入して、「多層防御」を実現しているのです。

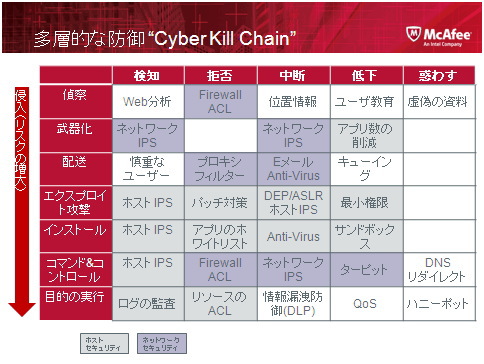

下記の図は、実際に米国の有力な防衛産業が実施している、APT(Advanced Persistent Threat=高度な手法を用い、長い時間をかけて標的内部に侵入する攻撃)に対する多層防御の実施例です。縦軸が表すのはAPT攻撃の一連の流れと段階であり、横軸は、その攻撃の段階ごとの検知、防御を始めとする複数の対策が記載されています。ここで興味深いのは、「惑わす」というインテリジェンスの対策です。彼らは、この一連の対策を“Cyber Kill Chain”と呼んでいます。この“Kill Chain”とは、もともと軍事コンセプトで、相手からの攻撃をいち早く発見、そして捕捉、照射、迎撃するまでの流れを指しています。

日本の多くの一般企業が、このような最高レベルの防御体制を築くのは難しいことですが、私たちが学ぶ点は多々あります。例えば、ネットワーク製品による防御と同等以上に厚いエンドポイント端末の対策に注目してください。マカフィーが知る限り、現在、多くの上場企業において、迅速なパッチ対応とセキュリティの設定ができていない現状があります。こうした基本的な対策ができず、アンチウイルス製品の導入だけに頼っている場合が多いようです。

また、日本での使用例が少ないとされる、ホスト型IPS(不正侵入防止システム)を効果的に使用していることも分かります。この製品は、セキュリティスイート製品の中に標準で同梱されている場合が多いのですが、実際、利用されていないケースも見られます。

まれに、複数のセキュリティベンダーのアンチウイルス製品の導入を、多層防御と紹介している場合があります。確かに、昔は欧米の政府でも、そのようなプラクティスは存在しました。しかし、APTのような高度化された攻撃が可能になった今、攻撃者側はメジャーなセキュリティ製品のパターンファイルに引っかからないように検証してから攻撃をするため、あまりお勧めはできません。理想は上記の図のように違う手法を組み合わせた多層的な防御が最適です。

昔から情報セキュリティの世界で最適なソリューションとは、決して奇抜で目新しいものではありません。成熟された製品と最適な手法、そして漏れのない運用を組み合わせることにより、大幅にセキュリティが向上することを広く伝えたいと考えています。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?