ファイアウォールを迂回するより、人をだます方が簡単――ソーシャルエンジニアリングの舞台裏

セキュリティ技術がいかに進歩しようとも、最も脆弱な点は「人」だと言われる。人間の心理を巧妙に突く「ソーシャルエンジニアリング攻撃」の実態を、米国の第一線で活躍するセキュリティ研究者らが紹介した。

巧妙化、高度化するばかりのサイバー攻撃の対策において、最も困難とされるポイントが「人間」だ。いかに対策技術が進化しても、人間の心理や行動といった部分は補えない。アズジェントが5月24日に開催したセミナーでは、人間の心理を突く「ソーシャルエンジニアリング攻撃の実態」を米国のセキュリティ研究者、クリストファー・ハドナジー氏らが解説した。

企業のセキュリティ監査や不正侵入テストなどを手掛けるハドナジー氏は、RSAカンファレンスや米SANS Instituteなどの世界的なセキュリティカンファレンスで数多くの講演を行っている。

同氏によると、ソーシャルエンジニアリングとは「人間を操り、行動を起こさせるための行為」を指す。サイバーセキュリティでは、それを仕掛ける人間にとっての利益、あるいは標的とした人間の不利益になる行動へつなげるための手段となる。

ソーシャルエンジニアリングの手法は、2011年ごろから急増している企業や組織に対する標的型サイバー攻撃事件で注目が高まった。「攻撃者はシンプルなメールで相手をだます。ファイアウォールやIPSに検知されないための技術を駆使するよりも、ずっと簡単だからだ。実際にAnonymousのメンバーの女性は、米メディアのインタビューに『ソーシャルエンジニアリングが最も関心事だった』と答えている」(ハドナジー氏)

ソーシャルエンジニアリングの手法は、メールやSNSなどによる「フィッシング」、勧誘などの「電話」、なりすましなどによる「テールゲート」――の3つに大別されるという。

ハドナジー氏によれば、現在ではインターネットユーザーの半数以上が1日あたり1通のフィッシングメールを受け取っている。「わたしも本日の講演が始まるまでに2通受け取っている」(同氏)

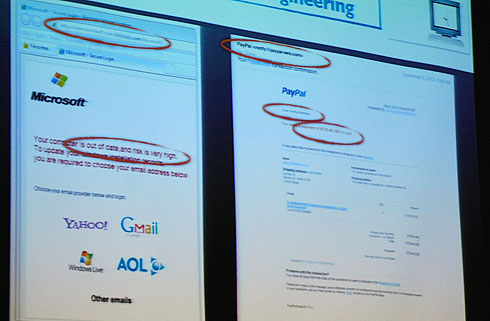

フィッシングメールの実際のケースとして、Microsoftのサポートになりすました攻撃では受信者を不安に駆り立てるために、メールには「あなたのコンピュータの保証が切れ、リスクが高まっている」と記載されていた。また、PayPalになりすましたメールでは「あなたが高額の支払いをした事実を確認したが、本当か?」と記述し、確認のためと称したWebサイトへのリンクをクリックするように促していた。

こうしたメールに添付ファイルを実行したり、リンクをクリックしたりすると、不正プログラムに感染して、コンピュータで悪事が働かれてしまう。攻撃者はこの目的のためにソーシャルエンジニアリングを多用している。

次に電話を使うケースは、実際に2011年の東日本大震災直後に米国で確認された。ハドナジー氏によると、まず津波被害のニュースが米国で報道された直後に、「日本にいる知人の安否確認をサポートします」とうたったWebサイトがGoogleの検索結果に登場し始めた。こうしたWebサイトは、まずユーザーにメールアドレスや名前、住所、生年月日などの個人情報と、探したい知人の個人情報の登録させていた。

Webサイトに情報を登録した人には、次の日にWebサイト関係者を名乗る女性の声で、電話が掛かってきたという。「心配や不安に陥っている相手の感情を刺激するには女性の声が最適だからだ」(ハドナジー氏)。女性は小額の義捐金を送金するよう相手に提案した。

その次の日(震災から3日後)には、銀行関係者を名乗る男性の声で電話が掛かり、相手に送金した銀行や口座の確認を求めた。「今度は男性の声で事務的な話をすれば、相手は信用してしまう」(同氏)という。この時点で、攻撃者は標的とした人間からあらゆる個人情報の入手に成功している。

3つ目の「テールゲート」では、例えば、宅配事業者や清掃人の服を着るだけで標的の企業や組織の建物内部へ簡単に侵入できてしまう。「これは米国で特に多く、米国人は相手の格好で信用するかどうかを決めてしまう。実際に侵入テストの一環でわたしが清掃人の格好をしたところ、簡単に侵入できてしまった。周囲の人間は、清掃人のわたしに見向きもしない」

攻撃者は、何を目的にソーシャルエンジニアリングを使って情報を入手するのか。ハドナジー氏によれば、直接的に金銭を搾取するというよりも、実在する人間になりすまして不正にローンを組んだり、クレジットカードを作成して金品を購入したりというケースが多いという。

米国のデータ侵害に関する統計調査では侵害されたデータレコード1件あたりの損失は平均194ドル(約2万円)。1回の侵害で平均550万ドル(約5億6000万円)の損失が生じている。

ハドナジー氏は、ソーシャルエンジニアリング攻撃による被害を技術的に防ぐ手立ては無いという。「文化を変えていくしかない。何か聞かれた時に何も疑うのではなく、『おかしくないか?』と直観すること、ある意味で批判的になれる文化だ」と解説する。そのためには、啓発や教育といった活動を地道に続けていくしかない。

また、こうした観点では企業や組織の内部犯行ではさらに難しいものになるという。「仲の良い同僚が悪事をするとは考えないし、本人は既に中に居て、どこへでも行ける。企業としては(従業員の荷物検査など)機能するポリシーを強制させること、万一の際にリカバリできる体制を準備しておくべきだ」とハドナジー氏はアドバイスしている。

セミナーにはハドナジー氏のほか、映画「ザ・ハッカー」のモデルとなったセキュリティコンサルタントのケビン・ミトニック氏も米国からビデオを通じて講演。ハドナジー氏とミトニック氏は、アズジェントと連携して日本のセキュリティ技術者を支援する取り組みを計画していることも明らかにした。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- NotebookLMで作業時間95%削減 自治体も企業も「Google回帰」が止まらない理由

- 採用難続くIT部門 欠員補充に"おじさん人材"が選ばれる「背景」

- 壊れてないのに買い替えろ? Wi-Fiルーターに潜む“5年の壁”の正体

- OpenAI、チーム開発向けにCodexの「従量課金制」を導入 ChatGPT Businessの値下げも

- M365利用中の京都市が職員7000人に「NotebookLM」を配ったワケ 利用者の8割が「業務の質向上」

- Google Chromeに重大な脆弱性 CISAが既知の悪用を確認し警告

- Synology製品に緊急の脆弱性 認証なしでリモート操作の恐れ

- シスコがClaude Codeの記憶改ざん手法を報告 持続的な攻撃の危険性を指摘

- TP-Linkの無線LANルーター「Archer NXシリーズ」に複数の重大な脆弱性

- Gmailアドレスが変更可能に――組織アカウントへの影響は?

セキュリティ研究者のクリストファー・ハドナジー氏

セキュリティ研究者のクリストファー・ハドナジー氏 実在企業になりすましたフィッシングメール。文面やロゴだけでも相手をだませるという

実在企業になりすましたフィッシングメール。文面やロゴだけでも相手をだませるという ハドナジー氏がセキュリティ調査で作成した偽のMicrosoftのIDカード。「データと100ドルのプリンタで簡単に精巧な偽造カードを作れる」(同氏)

ハドナジー氏がセキュリティ調査で作成した偽のMicrosoftのIDカード。「データと100ドルのプリンタで簡単に精巧な偽造カードを作れる」(同氏)