Adobe、Flashの脆弱性を修正 既に攻撃ツールが流通

Hacking Teamからの情報流出で発覚したFlash Playerの脆弱性をAdobeが修正した。既に攻撃ツールも出回っていることから、ユーザーはできるだけ早く対応する必要がある。

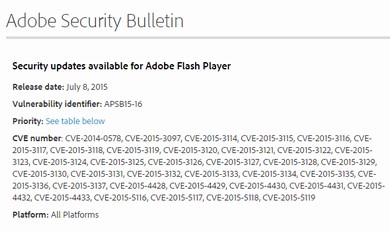

米Adobe Systemsは7月8日、Flash Playerの深刻な脆弱性を修正する臨時セキュリティアップデートをWindows、Mac、Linux向けに公開した。Flash Playerの脆弱性は、イタリア企業Hacking Teamから流出した情報の中にコンセプト実証コードが含まれていたことが判明。攻撃ツールも出回っていることから、ユーザーはできるだけ早くFlash Playerを最新版に更新する必要がある。

今回公開されたFlash Playerのセキュリティアップデートでは、Hacking Teamの情報流出で発覚した脆弱性のほかにも、相当数の脆弱性が修正された。悪用された場合、攻撃者にシステムを制御される恐れがある。

脆弱性を修正した更新版は、Flash Playerバージョン18.0.0.203(Windows、Mac向け)、13.0.0.302(延長サポート版)、11.2.202.481(Linux向け)となる。AndroidやiOS向けのAIR SDKも18.0.0.180に更新された。

最新版はAdobeのWebサイトから入手できる。Flash Playerを使っているコンテンツ上で右クリックして「Flash Playerについて」を選択すると、インストールページが表示される。

WindowsとMacでFlash Playerの自動更新を有効にしている場合や、GoogleのChromeおよびMicrosoftのWindows 8.0/8.1向けのInternet Explorer(IE)10/11を使っている場合は、Flash Playerも自動的に更新される。

Hacking Teamからの情報流出は7月5日に確認され、Flash PlayerやWindowsカーネルの未解決の脆弱性を突くコードが含まれていたことが7日までに発覚。Adobeは7日にセキュリティ情報を出して注意を呼び掛けていた。

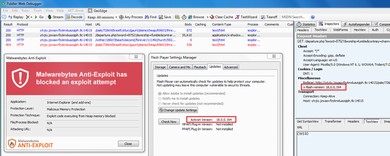

しかしセキュリティ各社によれば、8日のパッチ公開よりも前に、この脆弱性を悪用するコードが「Angler」「Neutrino」「Nuclear Pack」などの主要攻撃ツールに組み込まれて出回っていたことが分かった。これらツールは「エクスプロイトキット」と呼ばれ、各種のサイバー攻撃に広く利用されている。

関連記事

- FlashやWindowsに未解決の脆弱性、Hacking Teamの情報流出で発覚

- 監視ツール提供企業がハッキング被害、使用国リストが流出

- Flash Player悪用攻撃すぐに発生、修正版の早期適用を

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地