Flash Player悪用攻撃すぐに発生、修正版の早期適用を

6月23日に修正されたFlash Playerの脆弱性が27日にエクスプロイトキットに組み込まれ、ランサムウェアの「Cryptowall」に感染させる目的で利用されていたことが分かった。

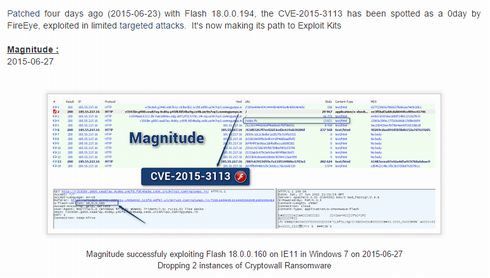

米Adobe Systemsが臨時パッチで修正したFlash Playerの脆弱性が、わずか4日後にエクスプロイトキットに組み込まれ、大規模攻撃に利用できる状態になっていたことが分かった。セキュリティ研究者が自身のブログで伝えた。

Adobeは米国時間6月23日に、Flash Playerの臨時セキュリティアップデートを公開して、1件の脆弱性(CVE-2015-3113)を修正した。既にこの時点で照準を絞った限定的な攻撃に、同脆弱性が使われていたことが確認されていた。

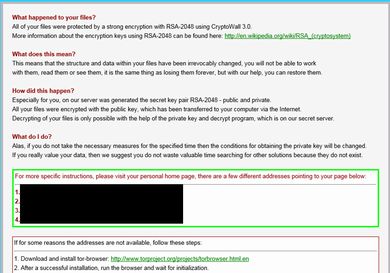

セキュリティ研究者の「Kafeine」氏は、この脆弱性が6月27日に「Magnitude」と呼ばれるエクスプロイトキットに組み込まれ、さらに29日には「Angler」に組み込まれたと伝えた。いずれもWindows 7に搭載されたInternet Explorer(IE)11でFlash 18.0.0.160の脆弱性を突いて、被害者を脅迫するランサムウェア「Cryptowall」やマルウェア「Kelihos」に感染させる仕掛けになっていたという。

エクスプロイトキットはさまざまな脆弱性を組み合わせて悪用し、マルウェアに感染させることを狙った攻撃ツール。MagnitudeやAnglerはその代表格で、サイバー犯罪集団などが無差別攻撃や標的型攻撃を仕掛ける道具として頻繁に利用している。

Flash Playerの脆弱性は、以前も修正から1週間足らずでMagnitudeに組み込まれる事例が確認されていた。この間隔が短いほど、ユーザーがパッチを適用する前に脆弱性を悪用され、マルウェアに感染させられる確率が高くなる。

トレンドマイクロはこうした現象について、「サイバー犯罪者がエクスプロイトキットを用いて修正されたばかりの脆弱性をいかに早く利用しているかを浮き彫りにする現象」と位置付ける。Flash Playerは特に頻繁に利用されており、その傾向は今後も続くと予想している。

関連記事

AdobeがFlashの緊急パッチを公開、ゼロデイ攻撃も発生

AdobeがFlashの緊急パッチを公開、ゼロデイ攻撃も発生

この脆弱性を突くフィッシング詐欺メールが出回っているのをFireEyeが確認している。 Adobe、Flash Player更新版で深刻な脆弱性を修正

Adobe、Flash Player更新版で深刻な脆弱性を修正

特にWindowsとMacでは脆弱性を悪用される恐れが高いとして、早急に更新版をインストールするよう促している。 Adobe、PhotoshopとBridgeの深刻な脆弱性を修正

Adobe、PhotoshopとBridgeの深刻な脆弱性を修正

脆弱性はWindowとMac版の両方に存在していて、悪用された場合、攻撃者にシステムを制御される恐れがある。 Adobe、Flash PlayerとReader/Acrobatの脆弱性に対処

Adobe、Flash PlayerとReader/Acrobatの脆弱性に対処

Flash Player、Reader/Acrobatとも多数の深刻な脆弱性が修正された。Adobeでは直ちにアップデートを適用するよう勧告している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- NTTデータが「商品企画AI」を発表 社内データを基に150秒でコンセプト生成

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- メインフレーム「IBM Z」は51%増、全事業セグメントが増収 IBMが2026年Q1決算を発表

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- NECが人材育成サービスを刷新 「今後必要とされる人材像」を再定義した背景

- 富士通がフィジカルAIを束ねる「OS」を開発中 カーネギーメロン大学との研究成果を組み込む

- 「AI社員」も登場 ServiceNow新戦略から探る、「自動化された企業」から逆算するAI活用

- ASP.NET Coreに特権昇格の脆弱性、認証クッキー偽造の恐れ Microsoftが修正パッチ公開