LINE、脆弱性情報への報奨金プログラムを実施へ

サイボウズなども導入している脆弱性報告者に報奨金を支払うプログラムを実施する。

LINEは8月5日、iOS/Android版「LINE」アプリの脆弱性発見者に報奨金を支払う「LINE Bug Bounty Program」を実施すると発表した。脆弱性情報の募集期間は24日午前0時から9月23日の午前0時までで、脆弱性の重要度に応じて500〜2万ドル(最低額)を支払うとしている。

脆弱性情報の報告者に報奨金を支払う仕組み(バグバウンティプログラム)は、海外ではGoogleやMicrosoft、Mozilla、Facebookなどが導入しており、国内でもサイボウズが2014年にスタートさせている。脆弱性情報は個別対応しているケースが多いものの、バグバウンティプログラムではより多くの脆弱性情報が提供されるため、セキュリティ問題の早期解決やソフトウェア製品の品質向上に大きく貢献する施策として、世界中で注目されている。

LINE Bug Bounty Programで対象になるは、「LINE for ios」「LINE for android」のバージョン 5.2.0以上のアプリで、「*.line-apps.com」「*.line.me」「*.line.naver.jp」のドメインで発見された脆弱性。受付期間終了後に同社内で審査し、結果を公表するほか、同意を得た報告者の名前を謝辞として公開する。

脆弱性の種類と報奨金の最低額は以下の通り。なお、自動検査ツールで発見された脆弱性をそのまま報告した場合やコンセプト実証コードを伴わない報告、サービス妨害(DoS)攻撃につながる脆弱性などは審査対象にならないという。

| 脆弱性名 | 内容 | 最低金額 |

|---|---|---|

| message/call eavesdropping | 他人のメッセージ、通話を盗聴、解読、改変、及び終了可能 | 1万ドル |

| SQL Injection | SQLインジェクションにより、個人情報閲覧が可能 | 3000ドル |

| Cross-Site Scripting(XSS) | クロスサイトスクリプティングにより、セッションハイジャックやスクリプト実行が可能 | 500ドル |

| Cross-Site Request Forgery(CSRF) | クロスサイトリクエストフォージェリにより、LINE利用者が意図しない処理をさせることが可能 | 500ドル |

| Client-Side Remote Code Execution | 細工された任意のメッセージをLINEへ送信し、受信端末で任意コードを実行させることが可能 | 2万ドル |

| Server-Side Remote Code Execution | 細工された任意のパケットをサーバ側へ送信し、サーバ側で任意のコードを実行させることが可能 | 1万ドル |

| authentication bypass | 認証を迂回して、なりすましが可能 | 5000ドル |

| purchase bypass | 課金を迂回し、アイテムを購入可能 | 5000ドル |

| Other | その他 | 500ドル |

なお、プログラムに参加できるのは原則として成年で、日本語もしくは英語でコミュニケーションが可能なこと。プログラム期間中や報酬支払時に経済制裁措置対象国の居住者は応募できない。

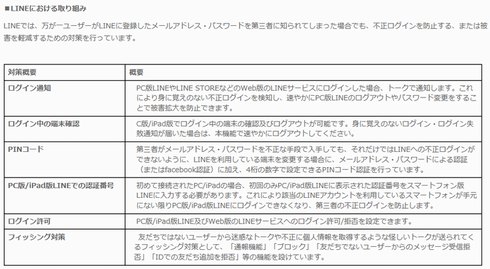

同社では併せて製品などに関するセキュリティ情報ページをリニューアルした。

関連記事

脆弱性発見者に報奨金、サイボウズが新制度スタート

脆弱性発見者に報奨金、サイボウズが新制度スタート

海外ではおなじみになりつつある脆弱性発見者への報奨金制度をサイボウズが導入した。特に危険度の高い脆弱性報告については30万円を上限に報奨金が支払われる。 「バグ報告に報奨金」で品質改善に効果あり、サイボウズが再び実施へ

「バグ報告に報奨金」で品質改善に効果あり、サイボウズが再び実施へ

海外ではGoogleなどが導入している脆弱性報告者の報奨金制度をサイボウズも実施した。製品やサービスの品質改善につながったとして、2015年も実施することになった。 「脆弱性情報に賞金を払う制度に効果あり」 米カリフォルニア大が研究報告

「脆弱性情報に賞金を払う制度に効果あり」 米カリフォルニア大が研究報告

GoogleやMozillaが実施している報奨金制度は、「フルタイムのセキュリティ研究者を雇用するのに比べると経済効率が高い」という。 脆弱性発見のプロ「キヌガワ マサト」さんは日本人だった

脆弱性発見のプロ「キヌガワ マサト」さんは日本人だった

脆弱性を見つけてセキュリティ対策に貢献しているのが、「バグハンター」と呼ばれる存在だ。Googleなどベンダーの報奨金で生計を立てているという「キヌガワ マサト」さんが、プロのバグハンターとしての“愉しみ”を紹介してくれた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説

- NTTデータ、仮想化基盤「Prossione Virtualization 2.0」発表 日立との協業の狙いは

- Apple、「macOS」や「iOS」に影響するゼロデイ脆弱性を修正 悪用確認済み