root権限奪取のAndroidアドウェア、削除ほぼ不可の進化版

正規アプリを装って2万本が流通しているという。アドウェアはroot権限を取得してシステムアプリケーションとして組み込まれ、インストールすると、削除はほぼ不可能になる。

Android端末にインストールされると自動的にroot権限を取得してトロイの木馬と化す進化型のアドウェアが、Facebookなどの正規アプリを装う手口で出回っているという。セキュリティ企業のLookoutが11月4日のブログで伝えた。

従来のアドウェアは広告をプッシュ配信する目的で使われていたが、ユーザーが削除すれば問題は解決されていた。しかしLookoutによると、今回見つかった進化型のアドウェアはroot権限を取得してシステムアプリケーションとして組み込まれ、インストールすると削除はほぼ不可能になる。

作者はGoogle Playで配信されている人気アプリをリパッケージして不正なコードを挿入し、サードパーティーのアプリストアで配信する手口を利用。Lookoutが確認したものだけでも、Facebook、Google Now、NYTimes、Okta、Twitter、Snapchat、WhatsAppなどの正規アプリを装った進化型アドウェアが、米国やドイツ、ロシアなどの国で2万本以上見つかったという。

root権限を利用されれば他のアプリなどのデータに無制限にアクセスされたり、他のマルウェアをインストールされたりする恐れがある。本来のアプリの機能は維持したままバックグラウンドで動作するため、ユーザーはだまされやすく、検出もされにくい。

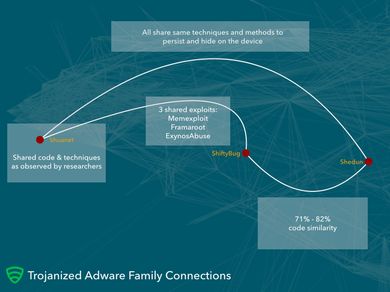

Lookoutが確認した2万本以上のリパッケージアプリは主に、「Shuanet」「Kemoge」(別名ShiftyBug)「Shedun」(GhostPush)の3種類に分類できるという。同じコードを使い回していることなどから、互いに関連性があるとLookoutは推測する。

マルウェアの手口は今後さらに進化して、システムディレクトリでの読み取りや書き込みの権限を取得したり、不正な動作の痕跡を隠したりする機能の高度化が進むと同社は予想している。

関連記事

悪質なAndroidアドウェア、世界20カ国で流通

悪質なAndroidアドウェア、世界20カ国で流通

人気アプリを無断で改ざんする「リパッケージ」の手口を使って流通し、同一作者のものと見られるアプリがGoogle Playでも配信されていた。 LenovoのノートPCに不正なアドウェア、SSL通信を傍受

LenovoのノートPCに不正なアドウェア、SSL通信を傍受

セキュリティ企業によると、LenovoのノートPCにプリインストールされていた「SuperFish」は、暗号化された通信を傍受して暗号を解除する仕組みをもっているという。 Mac OS Xを狙うアドウェアが増加、ディスプレイ広告を勝手に挿入

Mac OS Xを狙うアドウェアが増加、ディスプレイ広告を勝手に挿入

「アフィリエート広告で稼ぐ犯罪集団は、Appleコンピュータへの関心を日増しに高めている」とDoctor Webは警告する。 Android端末の87%に11件の脆弱性、英研究者が指摘

Android端末の87%に11件の脆弱性、英研究者が指摘

「Android市場においては残念ながら、セキュリティアップデートの提供がうまくいっていない」と研究チームは結論付けた。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解