JBossサーバ経由でランサムウェアに感染させる手口が横行、対応策は?

サーバの脆弱性を突いてランサムウェアの「Samsam」に感染させる手口が横行しているという。

» 2016年04月19日 07時44分 公開

[鈴木聖子,ITmedia]

米Ciscoのセキュリティ部門Talosは、JBossサーバの脆弱性を突いてランサムウェアの「Samsam」に感染させる手口が横行し始めたと伝えた。インターネット上で脆弱性のあるマシンをスキャンしたところ、およそ320万台が危険にさらされていることが分かったとしている。

TalosではCiscoの顧客サポートを通じ、JBossが侵入経路として使われた事案について詳しく調査した。その結果、学校や政府機関、航空会社などのマシン2100台あまりで既にバックドアがインストールされているのが見つかったという。こうしたマシンではランサムウェアがいつ起動してもおかしくない状態だった。

感染が見つかったJBossサーバのほとんどは複数のWebShellバックドアが仕込まれていて、別々の攻撃を受けて何度も感染していたことがうかがえるという。

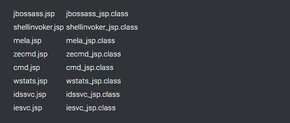

Talosはこれまでに見つかった不正なWebShellの一覧を公開。サーバにこうしたWebShellがインストールされているのが見つかった場合、可能であれば外部との接続を遮断し、イメージを作成し直してソフトウェアの更新版をインストールすることが望ましいと助言している。

関連記事

病院でランサムウェア感染被害が横行、診療にも支障

病院でランサムウェア感染被害が横行、診療にも支障

米国で病院のマルウェア感染被害が相次いでいる。主に病院を狙うマルウェアも出回っているという。 ランサムウェアに標的型攻撃化の兆し、脆弱な企業システムは蜜の味?

ランサムウェアに標的型攻撃化の兆し、脆弱な企業システムは蜜の味?

ランサムウェアが採算の取れるビジネスモデルとなった今、標的型へシフトするのは当然だという。 ランサムウェア「Petya」の暗号解除ツール、無料公開される

ランサムウェア「Petya」の暗号解除ツール、無料公開される

専用サイトを使って感染したドライブに関する情報を提供すると、暗号を解くためのパスワードが生成されるという。 「あなたは新しい請求書」メールでランサムウェア感染、次の手口に注意

「あなたは新しい請求書」メールでランサムウェア感染、次の手口に注意

「あなたは新しい請求書(番号)を持っています」の件名でランサムウェア感染を狙うメールが出回った。今後も件名や内容を変える手口で攻撃が続く可能性が高い。 Flash Playerの脆弱性攻撃でLockyウイルスに感染、「直ちに更新して」

Flash Playerの脆弱性攻撃でLockyウイルスに感染、「直ちに更新して」

最新版で修正された脆弱性を悪用する攻撃ではファイル拡張子を「Locky」に変えるランサムウェア(身代金要求マルウェア)に感染するという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- 生成AIで消えるのは仕事、それとも新人枠? 800職種のデータから分かったこと

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- 政府職員向けAI基盤「源内」、18万人対象の実証開始 選定された国産LLMは?

- もはやAIは内部脅威? 企業の73%が「最大リスク」と回答

あなたにおすすめの記事PR