日本人が標的のマルウェア出現、工業大学の研究室を名乗るファイルで遠隔操作

感染のきっかけとなるファイルには、関東の工業大学の研究室に関連するおとり文書が使われているという。

セキュリティ企業のパロアルトネットワークスは8月17日、日本人を狙うマルウェア「Aveo」による標的型サイバー攻撃への注意を呼び掛けた。マルウェアの拡散には関東の工業大学の研究室に関連するExcel文書に見せかけたファイルが使われているという。

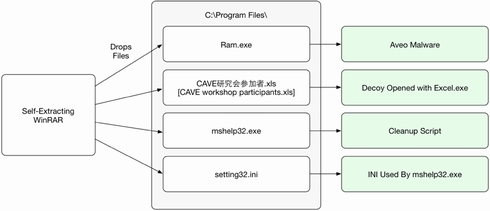

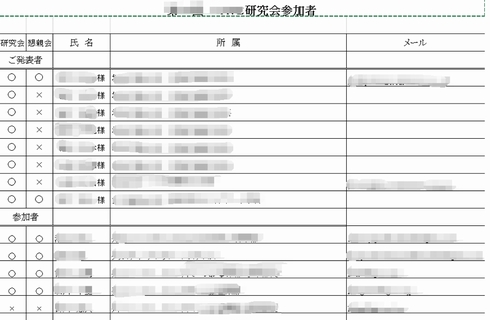

AveoはExcelファイルのアイコンに偽装したWinRAR自己解凍型の実行ファイルで、ユーザーがこれを実行する偽の文書やトロイの木馬がダウンロードされる。偽の文書は大学の研究室のWebサイトで公開され、研究会参加者の一覧が記載されている。文書は日本語になっており、同時にダウンロードされるファイル(トロイの木馬)の名称も日本語になっていることから、同社がこの攻撃が日本人を狙ったものだと指摘している。

ダウンロードされたトロイの木馬は遠隔操作型で、感染先のコンピュータから攻撃者が設置したとみられる米国の複数ドメインに接続し、盗んだ情報を送信したり、攻撃者の命令を受信したりしているとみられる。感染当初は一意のハッシュ、Windowsのバージョン、IPアドレス、ユーザー名などの情報を送信することが分かったという。

Aveoはその後も感染したコンピュータのレジストリを改ざんするなどして潜伏を続ける。攻撃者からはインタラクティブシェルでのコマンド実行、ファイルの入手・書き込み、読み込み、ドライブのリストなどの命令を受け取り、実行する。

同社によるとAveoは、2015年に「訃報」メールなどを通じて国内のハイテク・製造業を狙う標的型攻撃に使われたマルウェア「FormerFirstRAT」と多くの類似性がみられるといい、脅威検出の手掛かりとなる以下の情報も公開している。

- SHA256ハッシュ

9dccfdd2a503ef8614189225bbbac11ee6027590c577afcaada7e042e18625e2

8101c298a33d91a985a5150d0254cf426601e4632250f5a03ddac39375e7fb4d

- C2ドメイン

snoozetime[.]info

- レジストリキー

HKCU\software\microsoft\windows\currentversion\run\msnetbridge

- ファイルのパス

%APPDATA%\MMC\MMC.exe

%TEMP%\MMC\MMC.exe

関連記事

「訃報」メールでマルウェア感染、日本企業を狙う新手の攻撃を確認

「訃報」メールでマルウェア感染、日本企業を狙う新手の攻撃を確認

中国の攻撃者集団とみられる「DragonOK」が、製造やハイテク分野の企業を標的に新種のマルウェアを使った攻撃を仕掛けていたという。 確定申告に便乗、なりすましメールに注意

確定申告に便乗、なりすましメールに注意

大半は英語メールだが、国内でも3件の攻撃が確認されている。 日本の銀行を狙うマルウェア出現、中間者攻撃で情報搾取

日本の銀行を狙うマルウェア出現、中間者攻撃で情報搾取

世界的に猛威をふるう「Zeus」や「Citadel」とは異なり、日本を含む3カ国を標的にしているという。 日本を狙うサイバー攻撃で注意喚起、不審なメールや対策状況の確認を

日本を狙うサイバー攻撃で注意喚起、不審なメールや対策状況の確認を

FireEyeが中国を発信源とする2種類の標的型サイバー攻撃に関する情報を公開した。2つの攻撃に数多くの共通性がみられるという。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解