経団連にマルウェア「PlugX」「Elirks」が侵入、APT攻撃と判断:インシデント対応レポート

経団連の事務局コンピュータが外部と不正通信を行っていたことが判明し、調査からAPT(高度な標的型攻撃)と断定した。

日本経済団体連合会(経団連)の事務局コンピュータが外部と不正通信を行っていたことが判明したとして経団連は11月15日、調査状況などについて発表した。手口などからAPT(Advanced Persistent Threat=高度な標的型サイバー攻撃)と断定している。

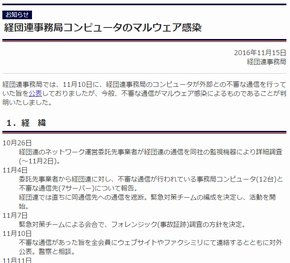

経団連は10日に、事務局コンピュータでの不審な外部通信の疑いがあると事案を公表していた。15日の発表によれば、経団連がネットワークの運営を委託している事業者が10月26日から11月2日にかけて監視機器で詳細な調査を行い、12台の事務局コンピュータが外部の7台のサーバに不審な通信を行っていたことが4日になって確認された。経団連は同日中に通信を遮断して、緊急対策チームを編成したという。

その後の調査で11日に、事務局コンピュータからマルウェアの検体を見つかり、この検体をウイルス対策ソフトベンダーに提供したという。また通信のログから、当初のコンピュータとは別の5台のコンピュータが、7台とは別の3台のサーバに通信を行っていたことも分かった。

経団連は、ホワイトリスト(安全が確認されている接続先)を除いて事務局と外部との通信を遮断し、インターネットから事務局LANへのリモートアクセスを停止した。また、経団連会員情報管理システムの運用も停止。事務局員が利用する全アカウントのパスワードを変更する措置を講じたという。

これまでの調査で、外部と不審な通信を行ったコンピュータは、マルウェアの「PlugX」と「Elirks」に感染していたことが判明したといい、侵入したマルウェアは少なくとも3台のコンピュータを踏み台にして侵入範囲を広げていた。この3台とは別に、踏み台にされた疑いのあるコンピュータが3台あったという。

経団連は10日の事案公表で情報漏えいの可能性を挙げていたが、15日の発表時点では明らかにしていない。マルウェアに侵害されたコンピュータの特定を進めており、原因や時期、侵害の内容や範囲の詳しい調査を実施するとした。また警察に捜査協力し、JPCERT コーディネーションセンターなどの機関とインシデント対応で連携するという。

確認された2種類のマルウェアは、いずれも遠隔操作型のトロイの木馬で、今年6月に発覚したJTB子会社に対するサイバー攻撃にも使用されたといわれる。

セキュリティ各社のレポートによれば、いずれのマルウェアも2010〜2011年頃に初めて発見された。Plug-Xは国内でも感染報告が寄せられている。Elirksの感染報告はPlug-Xに比べて少ないものの、主に香港や台湾の組織を狙う標的型サイバー攻撃に使われてきたとされる(関連リンク)。

あるセキュリティベンダーは、Elirksの活動に注視しているといい、国家の諜報機関が東アジア諸国を狙って人の移動や経済活動などを把握するためにATP攻撃を実行しているとみる。ただ、いずれのマルウェアも発見から5年近くが経過しており、現在なら検知や防御が決して不可能なものではないだろうと指摘している。

関連記事

大手旅行会社を攻撃した“遠隔操作マルウェア”が危険な理由

大手旅行会社を攻撃した“遠隔操作マルウェア”が危険な理由

話題のマルウェア「PlugX」について、セキュリティベンダーのファイア・アイが解説。昨今は個人情報を狙う巧妙な標的型攻撃が増えており、それを100%防ぐ方法はないという。だからこそ、感染前提の対策が必要であると強調した。 一太郎の脆弱性を突くマルウェア、人事情報装うメールで日本に「着弾」

一太郎の脆弱性を突くマルウェア、人事情報装うメールで日本に「着弾」

攻撃には「11/26及び11/30人事情報」という件名のメールが使われ、一太郎の拡張子「.jtd」が付いたファイルが添付されていた。 JTB子会社へのサイバー攻撃、インシデント対応で分かったことは?

JTB子会社へのサイバー攻撃、インシデント対応で分かったことは?

外部からの不正アクセスにより約793万人分の個人情報が漏えいした可能性がある。提携先のドコモユーザー33万人分の情報も含まれているという。 サイバー攻撃の痕跡はどこに? JPCERT/CCが指南

サイバー攻撃の痕跡はどこに? JPCERT/CCが指南

攻撃ツールやマルウェアなどが実行された痕跡がWindows上に残りやすいポイントなどを紹介している。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

- AD DSにSYSTEM権限取得の脆弱性 Microsoftが修正プログラムを配布

- .NETにサービス停止の脆弱性 広範なアプリケーションに影響

- Microsoft 365の新プラン「E7」は“AI盛り盛り”で99ドル E5にはない魅力は?

- ZIPファイルの“ちょっとした細工”で検知停止 EDRも見逃す可能性

- M365版「Cowork」登場 Anthropicとの連携が生んだ「新しい仕事の進め方」

- ★4を目指すのは正解か? SCS評価制度が企業に突き付ける“本当の論点”

- 本職プログラマーから見た素人のバイブコーディングのリアル AIビジネス活用の現在地

- 偽のTeamsサポートで新型バックドアを設置 巧妙な手口に要注意

- データ激増時代に変化するIT部門の役割 データガバナンス実装の現実解