年末年始のセキュリティ対策、インシデントや製品のサポート終了に備えて

IPAとJPCERT/CCが年末年始の長期休暇に備えたセキュリティ対策を呼び掛けた。ソフトウェアの更新や機器などの持ち出し、緊急連絡体制の点検など注意事項を紹介している。

情報処理推進機構(IPA)とJPCERT コーディネーションセンター(JPCERT/CC)は12月15日、年末年始の長期休暇に備えた情報セキュリティ対策を企業などのシステム管理者に呼び掛けた。インシデントや2017年にサポートが終了する製品などへの備えも挙げている。

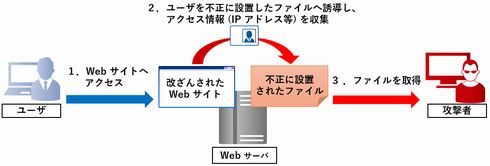

インシデントへの備えとしてJPCERT/CCは、特にWebサイトの改ざんや不正アクセス、メール攻撃への警戒を呼び掛ける。同センターによれば、国内では複数のWebサイトが改ざんされ、攻撃者がWebサイトの利用状況を探っているとみられる事例が報告されているとのこと。攻撃者が調査をもとにWebサイトをサイバー攻撃の踏み台に悪用する恐れがあり、閲覧者がマルウェアに感染させられるなどの危険性がある。

対策としては、インシデントの発生に備えて事前に対応フローやサーバ管理者の連絡先を確認しておくほか、Webサーバで使用するOSやソフトウェアの更新状況を確認し、必要に応じてアップデートを適用する。また、休暇中に不要なサーバが稼働していないかも確認して、必要に応じて停止させる。ログインIDやパスワードなどが脆弱な設定なっていないかどうかも確認してほしいとしている。

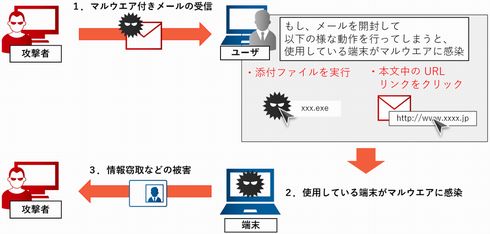

メール攻撃についても、マルウェアを添付したり、本文中に記載したURLをクリックさせて受信者を不正サイトへ誘導したりするケースが確認され、特に休暇後のメールチェックでは添付ファイルや本文の内容に十分注意してほしいという。

IPAは、2017年3月31日にサポートが終了するRed Hat Enterprise Linux 4/5や、4月11日にサポートが終了するWindows Vistaについての対応準備を呼び掛けている。これらのOSが稼働しているシステムやクライアントでは移行や入れ替えなどの作業に時間を要するとみられることから、休暇期間中の作業実施も検討し、終了期日までに対応を完了してほしいという。

この他に両機関がシステム管理者や社員、職員に呼び掛けているセキュリティのチェック事項は下記のとおり。

休暇前:システム管理者向け

- インシデント発生時の連絡網が整備、周知されていることを確認する

- 休暇中に不要な機器の電源が切られていることを確認する。休暇中に起動する機器がある場合、不要なサービスを起動していないか、起動したサービスに不要な権限が付加されていないかを確認する

- 重要なデータをバックアップする

- サーバのOSやソフトウェアなどに最新の修正プログラムが適用されていることを確認する。Webサーバ上で動作するWebアプリケーションも更新する

- 社員や職員が業務で使用しているPCやスマートフォンのOS、ソフトウェア、その他のネットワークにつながる機器に修正プログラムの適用漏れがないかを確認し、社員や職員に同様の確認を行うように周知する

休暇前:社員、職員向け

- インシデント発生時の連絡先を確認する

- 業務で使用しているPCやスマートフォンのOS、ソフトウェアなどに最新の修正プログラムが適用されていることを確認する

- パスワードに、容易に推測できる文字列(名前、生年月日、電話番号、アカウントと同一のものなど)や安易な文字列(12345、abcde、qwerty、passwordなど)を設定していないかを確認し、設定している場合は適切に変更する

- 業務遂行のためにPCやデータを持ち出す際には、自組織のポリシーに従って取り扱いや情報漏えいに細心の注意を払う。

休暇後:システム管理者向け

- 休暇中に修正プログラムが公開されていないかを確認し、公開されていた場合はそれを適用して、その情報を社員や職員にも周知する

- 社員や職員に対し、休暇中に持ち出していたPCなどを確認するとともに、それらを組織内のネットワークに接続する前に、ウイルスチェックを行うよう周知する(必要に応じて確認用ネットワークを別途用意する)

- 休暇期間中のサーバへの不審なアクセスやサーバの不審な挙動がないかを確認する(サーバへのログイン認証エラーの多発、深夜など利用者がいない時間帯のログイン、サーバやアプリケーションなどの脆弱性を狙う攻撃など)

- Webサーバで公開しているコンテンツが改ざんされていないかを確認する(不正なファイルが設置されていないか、コンテンツが別のものに書き変わっていないか、マルウェア設置サイトに誘導する不審なコードが埋め込まれていないかなど)

休暇後:社員、職員向け

- 出社後すぐにウイルス対策ソフトの定義ファイルを最新状態に更新する

- 休暇中に持ち出したPCやUSBメモリなどは、使用前にウイルスチェックを行う

- 休暇中に修正プログラムが公開されていた場合は、システム管理者の指示に従って修正プログラムを適用する

- 休暇中に受信したメールの中には標的型攻撃メールが含まれている可能性があるため、本文の内容及び添付ファイルを十分に確認し、安易に添付ファイルを開いたり、メールに記載されているリンク先にアクセスしたりしないように注意する

関連記事

冬休みの前と中と後で注意したいセキュリティ

冬休みの前と中と後で注意したいセキュリティ

2015〜2016年の年末年始休暇は例年より短いが、休暇前後や最中にもセキュリティに気を付けた対応を心掛けたい。 冬休みに気をつけたいセキュリティ対策(システム管理者編)

冬休みに気をつけたいセキュリティ対策(システム管理者編)

毎度おなじみですが、年末年始の長期休暇で注意すべきセキュリティ対策のポイントをお届けします。こちらはシステム管理者向けです。 冬休みに気をつけたいセキュリティ対策(社員や職員編)

冬休みに気をつけたいセキュリティ対策(社員や職員編)

毎度おなじみですが、年末年始の長期休暇で注意すべきセキュリティ対策のポイントをお届けします。一般の社員や職員の方が対象です。 冬休みに気をつけたいセキュリティ対策(家庭編)

冬休みに気をつけたいセキュリティ対策(家庭編)

毎度おなじみですが、年末年始の長期休暇で注意すべきセキュリティ対策のポイントをお届けします。休暇中の自宅や実家における利用が対象です。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- VS Code拡張機能4件に重大な脆弱性 累計ダウンロード数は1.2億

- 富士通、開発の全工程をAIで自動化し「生産性100倍」 自社LLMのTakaneを活用

- Chromiumにゼロデイ脆弱性 悪用コードが流通済みのため急ぎ対処を

- 悪いのは本当にVPN? 日本医科大武蔵小杉病院のランサムウェア事件をダークWebから解明

- 関西電力が「AIファースト企業」化に本気 脱JTCを図る背景と全従業員“AI武装化”の全貌

- SMBC日興証券が「パスキー」で口座乗っ取り対策 約5カ月で実現したのはなぜ?

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- アサヒGHDがランサムウェア被害の調査報告書を公開 152万の個人情報が漏えいの恐れ

- 「英数・記号の混在」はもう古い NISTがパスワードポリシーの要件を刷新

- そのセキュリティ業務、自前と外注のどちらが正解? 勘に頼らない判断のこつ

2016年11月1日現在におけるRed Hat Enterprise Linux各バージョンのサポート終了日(出典:

2016年11月1日現在におけるRed Hat Enterprise Linux各バージョンのサポート終了日(出典: