“使いやすいパスワード”が、大規模組織のシステムをつぶす――「恐怖の実話」はなぜ起こったのか:半径300メートルのIT(1/4 ページ)

意外かもしれませんが、「誰でも知ってそう」なセキュリティ知識を私たちが伝え続ける理由は、「あなた」を守るためなんです。だって、誰もこんな事件に巻き込まれたくはないでしょうから――。

この記事は会員限定です。会員登録すると全てご覧いただけます。

あなたが「そんなこと、もう知ってるよ!」と思うようなセキュリティ知識を、まだ知らないかもしれない人たちに向けて何度でも伝える――これ、一見ムダに思えませんか?

でも、実はセキュリティ向上にとって非常に重要なポイントは「皆の“知らなかった!”をどれだけ減らせるか」だと、私は考えています。なぜなら、多くの被害者を出した情報漏えい事件の一部は、基本的なセキュリティ知識が“皆に”伝わってさえいれば、本来防げたはずのものだから。

今回、皆さんに紹介するのは、2018年7月に公開された「報告書」です。これは、産業技術総合研究所(産総研)が外部からの不正アクセスを“許してしまった”事件の被害状況と原因を整理した、大変有用な資料です。

(参考)

産総研を襲ったのは「マルウェア」ではなかった

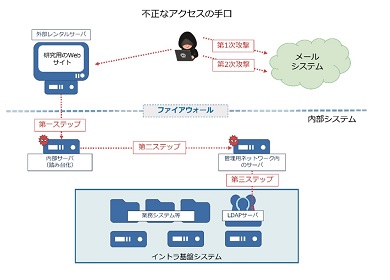

一体何が起こったのでしょうか? 簡単にまとめれば、この事件は、産総研が利用しているクラウドサービスを使ったメールシステムと、独自に構築していた内部システムに不正アクセスがあり、「未公表の研究情報」「共同研究の情報」「全職員の氏名」「所属情報」などが、漏えいまたは閲覧された可能性があるというものでした。

こう聞くと、「ああ、標的型攻撃にやられたのだな」と思うでしょう。確かにこの攻撃は、産総研を標的にしていたと思います。しかしその実態は、決して皆さんが想像するような「未知の脆弱(ぜいじゃく)性を突くマルウェアを産総研に向け投げつけ、そこから凄腕のハッカーが次々と侵入する」といった高度な攻撃ではありません――。ここが、この報告書の最も重要なポイントなのです。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- AI時代のSIerの「勝ち筋」とは? 富士ソフトが新体制を始動

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- Geminiアプリで直接ファイル生成・エクスポート可能に コピペの手間を省き作業をシームレス化

- 情シスがいきいきと働くためにやるべきこととは? リアルな「お悩み」に回答

- AI活用で足らないのは「ビジョン」や「熱量」じゃない 経営層と現場で拡大する“ズレの正体”

- 「時短ツール」としてAIを使い続ける企業の“落とし穴” ガートナーが警鐘

- システムが守っても「あなた」が壊す? パスワード管理の盲点を突く手口

- アクセンチュアとSAP、AIを前提とした基幹システム刷新プログラムを本格展開へ

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因