苦労してますよね? −IDS/IPSの誤検知への対応法:ゼロから分かるログ活用術(5)(1/3 ページ)

企業のセキュリティへの関心の高まりに合わせて、IDSやIPSを導入する会社が増えてきた。しかし、検知イベントの多さやシグネチャの更新といった運用作業面での不満も多い。今回はこれらのツールを有効的に活用する方法を紹介する。

はじめに

昨今、IDS(Intrusion Detection System:侵入検知システム)やIPS(Intrusion Prevention System:侵入防止システム)の利用が各企業において広まってきています。しかしながら、検知イベントへの対応やシグネチャの更新といった運用に関する負荷が大きく、効果的に運用できている企業はあまり多くありません。今回はIDS/IPSが出力するログを基に、これらのツールを効果的に運用する方法を考えてみます。

IDS/IPSの役割

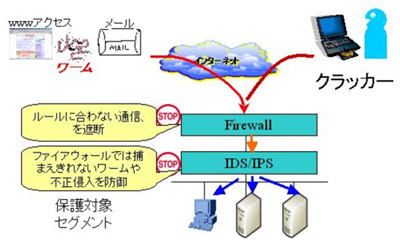

まずIDS/IPSが、企業システムのセキュリティにおいて、どういった役割を担っているかをまとめてみます。

大半の企業では、インターネットとの接続ポイントにファイアウォールを設置し、外部からの不正アクセスをブロックしています。ファイアウォールでは基本的にヘッダ情報、いい換えますと発信元(Source IP)、あて先(Destination IP)、サービス(あて先ポート番号)の組み合わせに基づいて、アクセスを許可するかブロックするかを決めています。

このとき、データ部分を調べて「悪意のあるコードが含まれているかどうか」まではチェックしません。従って、データ部分に悪意のあるコードが含まれていたとしても、ヘッダ情報が許可されたものである限り、ファイアウォールではアクセスを許可してしまいます。IDS/IPSでは、こういった“一見正規の通信”と思われる通信のデータ部分を調べ、悪意のあるコードを検出した場合には、通信をブロックしたりアラートを上げるといった役割を担っています。

IDS/IPS運用上の問題点

IDS/IPSはセキュリティ対策の有効なツールである一方、False Positiveの多発による運用負荷の増大という問題を抱えています。False Positiveとは、実際には正規の通信であるにもかかわらず、IDS/IPSが不正アクセスとして検知してしまった通信を指します。いわゆる“誤検知”です。

各IDS/IPSメーカーでは、False Positiveを減らすための工夫をいろいろと行ってはいますが、実際に導入するユーザー環境は千差万別であり、メーカー側で取れる対策には限界があります。このため、現状ではある程度のFalse Positiveが発生するのは仕方がないといえます。逆にFalse Positiveを減らそうとすると、不正アクセスそのものを見逃してしまう(False Negative)危険性が増すという負の効果も避けられません。

一方でシステム管理者にしてみれば、False Positiveが大量に発生すると、本来不必要な警告に対する対応に追われてしまい、本当に対策を取るべき不正アクセスを見逃してしまうという、ある意味矛盾した問題を抱えています。これではIDS/IPSを導入した意味がありません。IDS/IPSの運用は、False Positiveとの戦いだともいわれています。以下では、IDS/IPSのログを利用したFalse Positiveの低減方法を見ていきます。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 初期侵入口は“またVPN” 日本医大武蔵小杉病院にランサムウェア攻撃

- 「2027年1月12日」は運命の日? サポート切れOSを使い続ける会社の末路

- 富士通、ソブリンAIサーバを国内製造開始 自社開発プロセッサー搭載版も

- シャドーAIエージェントを検出 Oktaが新機能「Agent Discovery」を発表

- Googleが「AI Threat Tracker」レポートを公開 Geminiを標的にした攻撃を確認

- ホワイトハッカーが明かす「ランサムウェア対策が破られる理由」と本当に効く防御

- SOMPOグループCEOをAIで再現 本人とのガチンコ対談で見えた「人間の役割」

- 生成AIの記憶機能を悪用して特定企業を優遇 50件超の事例を確認

- 「AI前提」の国家戦略と「思考停止」の現場 大半の企業で“何も起きない”未来を予見

- AIエージェント普及はリスクの転換点 OpenClawを例に防御ポイントを解説