「ゼロトラスト」3つの“誤解” どのように考え、企業内で検討していくべきか:ニューノーマル時代のセキュリティ(2/3 ページ)

ここ1年で認知度が高まった「ゼロトラスト」。企業内でゼロトラストをどのように考え、検討していくべきかを考える。

2.ゼロトラスト化は、製品導入だけで成し遂げられるものではない

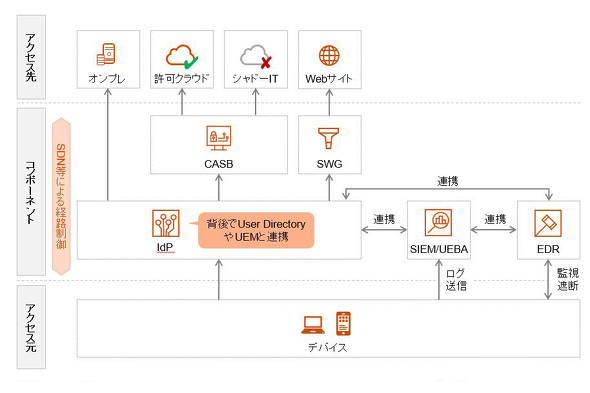

冒頭でも述べたが、ゼロトラストは、正確には「ゼロトラスト・アーキテクチャ」と呼ばれる通り、特定の製品を指すのでなく「アーキテクチャ」、つまり概念だ。参考までに、ゼロトラストを実現し得る製品の組み合わせの例を示す(図1)。

「端末における検知・対応能力を上げるためにEDRを導入する」「クラウドコンプライアンスを強化するためにCASBを導入する」などのように、「ゼロトラスト化したいから何かを導入する」といった製品とのひも付きがあるわけではない。どのような製品を組み合わせ、どこまで厳密にこの概念を実現するかの検討が必要なのだ。最終的には製品の導入によって達成されることは間違いないが、それにあたり自社で考えるべき・決めるべき事項が多岐にわたり存在している。

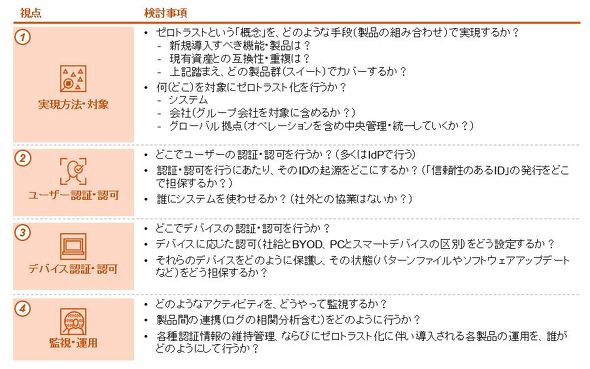

ゼロトラスト化を検討する際の視点(図2)を説明していく。まず(1)実現方法・対象については、現状、自社にどのような製品・機能が存在し、継続利用が可能かどうか、逆に足りていない製品・機能がないかを明確にし、何を、いつ、どのように実現するかを決定する。

ゼロトラスト対応をうたう製品には、複数機能を製品群(スイート)として提供可能なものもある。そうした製品では、各機能のレベルが専業/専用製品に大きく劣らないかどうか、既存製品との互換性は十分か、といった視点で検証することも必要だ。

また、ゼロトラストでは、ネットワークベースでの認証・認可が基本的になくなるため、(2)のユーザー、(3)のデバイスを認証・認可のよりどころとする。そのため、十分強固な認証方法(多要素認証やコンテキスト・リスクベース認証)、認証情報やデバイスの保護、そして一連のプロセスの信頼性を確保する仕組みなども検討が必要だ。

(4)の監視・運用については、ゼロトラスト化により大きく変わる可能性に留意すべきだ。現状インターネットゲートウェイに設置している製品がクラウドベースのものに置き換わる場合、監視・運用がどう変わるかを考えておく。例えば、IDやデバイスの維持管理、アノマリー検出時の対応、あるいは相関分析を含むログの監視などが該当する。加えて、ネットワークベースの監視が機能しなくなる可能性を踏まえ、不正検出の方法を要員や費用を含めて検討する必要がある。

重要なのは、各企業の現有資産やリスク許容度、解決したい課題等を踏まえてゼロトラスト化を考えていくことだ。深い検討無しに製品導入を進めてしまうと、後々解決したい課題が出てきた際に対応ができなかったり、思わぬ追加コストを強いられたりする可能性がある。

Copyright © ITmedia, Inc. All Rights Reserved.

関連記事

VPNは危ない? テレワーク時代に急浮上、新しいセキュリティの考え方「ゼロトラスト」って何だ?

VPNは危ない? テレワーク時代に急浮上、新しいセキュリティの考え方「ゼロトラスト」って何だ?

テレワークが広がる中、VPNという「境界防御」の延長線上にある技術ではなく「ゼロトラストセキュリティ」という新しい考え方を取り入れる企業が日本でも出てきた。どんな概念なのか。 「急遽テレワーク導入」に落とし穴 国内約40社が被害「VPN不正アクセス事件」が他人事とは限らない理由

「急遽テレワーク導入」に落とし穴 国内約40社が被害「VPN不正アクセス事件」が他人事とは限らない理由

8月下旬に「パルセキュア社のVPN製品の脆弱性を突かれて、認証情報などが盗まれてしまい、ネット上で公開された」という事件がメディアを賑わせた。この一件にはいくつか他山の石にしたいポイントがある。 2万人超“全員テレワーク”を実現、VPNのパンクを回避したLIXIL

2万人超“全員テレワーク”を実現、VPNのパンクを回避したLIXIL

4月から原則、在宅勤務に切り替えたLIXILグループ。コロナ禍以前は「全員が同時にテレワーク」は想定しておらず、対応に追われたという。全員が同時にVPN接続するとパンクしてしまう、という課題をどう打破したのか。 カプコンも襲撃「ランサムウェア」、この数年で“手口に異変” どう対策?

カプコンも襲撃「ランサムウェア」、この数年で“手口に異変” どう対策?

11月、ゲーム大手のカプコンが「ランサムウェア」の被害を受けました。ランサムウェア自体は昔から存在していました。しかしこの数年、ランサムウェアは少しずつやり方を変え、ターゲットを変え、今や多くの企業の脅威となっています。