新製品最速リポート――UTMの「実際の使い勝手」を試す:UTM――急成長する中堅企業の「門番」(3/4 ページ)

基本設定はシンプル

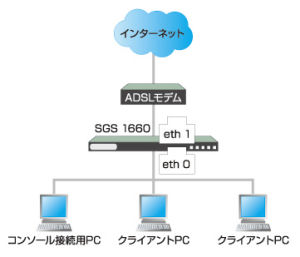

では、早速基本設定を行い、インターネットに接続してみよう。今回テストするモデルは上位機種のSGS 1660である。テスト環境の構成は図1のとおりだ。システム実装時に注意したいのは、透過モードをサポートしていないため、もし既存のファイアウォールがある場合には、リプレースが必要になる点だ。今回は簡易テストのため、ADSLモデムの背後にSGS 1660を設置し、その配下にコンソール用PCとクライアントPCを1台だけ接続している。

まず、SGS 1660本体の外観を見てみよう。正面部には、SGS 5600シリーズで採用された液晶ディスプレイは装備されていない。通電、ハードディスク、ファイアウォールのステータスインフォメーション、イーサネットのリンクといったランプが付いている簡素な構成だ。背部には、電源ボタン、シリアルポート×1個、USBポート×2個、イーサネットポート×5個が装備されている。USBポートはUPS(無停電電源装置)接続のために用意されているものだ。

SGS 1660の初期設定をするためには、コンソール接続用PCとSGS 1660本体のイーサネットポート(eth 0)にLANケーブルを接続し、電源を投入する。シリアルポートも用意されているので、こちらを利用してもよい。ただし、SGS 1660本体との通信はSSH(Secure Shell)となるので、通信ソフトを別途用意する必要がある。

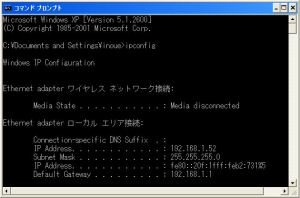

電源を投入すると、本体のDHCP機能が働いて、クライアントPCにIPアドレスが割り振られる。デフォルト設定でのIPアドレスは、192.168.1.52から始まるように設定されている(画面2)。クライアントPCからWebブラウザを起動し、https://192.168.1.1:2456へアクセスすると、セットアップウィザードが開始される。このあたりの手順は、通常のブロードバンドルータの設定と同様なので、特に問題はないと思われる。ただし、SGSシリーズの設定ツールはJavaを利用しており、証明書とともにインストールが必要だ。もしJavaのPlug-inがVersion 1.5以上でない場合は、クライアントPCにインストールを促すメッセージが表示され、自動的にインストールが始まる。

その後、ライセンスアグリーメントが表示されるので「Accept」を押すと、システムのセットアップウィザードが開始される。ウィザードによる初期設定の手順は、「Welcome」→「System Restore」→「Machine Setting」→「Network Interface Connections」→「Initial Firewall Rule」→「Confirmation」の6ステップだけだ。専任の管理者がいないSOHOやSMBユーザーにとって、このような簡易な設定が行える配慮はうれしいところ。ここでは、初期設定の中で特に重要と思われる「Machine Setting」「Network Interface Connections」「Initial Firewall Rule」について説明する。

まず「Machine Setting」では、日時、タイムゾーン、ホスト名、ドメイン名、パスワードなどを設定する(画面3)。このパスワードは、次回から管理画面に入るときに必要となるものだ。次の「Network Interface Connections」の設定では、使用側のWAN回線とLAN回線の選択を行う。今回、WAN側はADSL環境なのでPPPoE(xDSL)を、LAN側はeth 0なので、チェックはそのままでインタフェース設定に進む(画面4)。「Network Interface Connections」では、LAN側の論理名(任意)/IPアドレス(192.168.1.1)/ネットマスク(255.255.255.0)を設定し、WAN側PPPoEについては論理名/ユーザー名/パスワードなどを設定する(画面5)。

次のステップ「Initial Firewall Rule」に進むと、ファイアウォールの簡易ルール設定のほか、オプション設定となるIDS/IPS、アンチウイルス、アンチスパム、コンテンツフィルタリングなどのチェックボックスが表示される(画面6)。初期設定ではすべての項目にチェックが入っている。デフォルトのファイアウォール設定では、アウトバウンドの通信がすべて許可される。

画面4●「Network Interface Connections」の設定。Outside interface(eth 1:WAN側インタフェース)は、ADSL環境なのでPPPoE(xDSL)を選択。このほかにも、Static IP、DHCP、PPTPを選択できる。一方、LAN側のインタフェースはeth 0のためそのまま次のステップに進む

画面4●「Network Interface Connections」の設定。Outside interface(eth 1:WAN側インタフェース)は、ADSL環境なのでPPPoE(xDSL)を選択。このほかにも、Static IP、DHCP、PPTPを選択できる。一方、LAN側のインタフェースはeth 0のためそのまま次のステップに進むまた、オプション設定の「Scan all application data」の項目は、パケットの中身まで精査する場合に設定するもので、このチェックを外すとパフォーマンスは向上するが、セキュリティレベルは下がってしまうので、通常はチェックしたままにしておく。さらにアンチウイルススキャニングは、アウトバウンドのSMTP通信に対してだけ有効となるので、インバウンドに対する設定は別途行う必要があるので注意が必要だ。

コンテンツフィルタリングの初期設定は、「Intolerance」「Sex/Acts」「Sec/Nudity」「Violence」「Crime」の5つのカテゴリーのみ有効となる。そのほかの細かいカスタマイズをするためにはウィザードの設定を終了してから、別途管理画面で再設定する。初期設定が終わると「Confirmation」の画面が出てくるので、先ほどの設定の確認をしてから終了する。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- AIで高度化するサイバー攻撃にどう立ち向かう? 各種レポートに見る脅威の現在地とセキュリティの基本

- シャドーAIに「ログイン情報」を渡している割合は? Oktaの実態調査で判明

- MicrosoftとNVIDIAが次世代PCを発表 1ペタフロップス級の「Windows PC」ができること

- マクロを使わずにExcelを自動化 ゼロから分かる「パワーピボット」超入門

- Microsoft 365 Copilotが新デザインを発表 ExcelでCopilot利用率が33%増加

- 企業の77%がエージェントAIを本番環境に投入、「導入の可否」から「どう選ぶか」の時代へ

- 自律型AIエージェントを安全に運用するには? Anthropicがセキュリティフレームワークを公開

- OpenAI、Anthropicが新会社設立 国内SIerは「黒船襲来」に対抗できるか?

- 30分の登録作業を5分に短縮 総合病院が「院内データベース」をkintoneで作成

- 「AIはSaaSの敵ではない」 ServiceNow CEOが語る“SaaS終焉論”の誤解と共存