Ciscoのセキュリティ製品に脆弱性、同じSSHホスト鍵を共有

攻撃者がデフォルトのSSH秘密鍵を入手すれば、仮想コンテンツセキュリティアプライアンス間の通信を偽装されたり暗号を解除されたりする恐れがある。

» 2015年06月26日 07時41分 公開

[鈴木聖子,ITmedia]

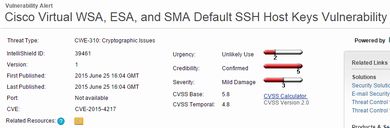

米Ciscoの仮想セキュリティアプライアンスに、同じデフォルトのSSHホスト鍵を共有している脆弱性が発覚した。同社は6月25日、ソフトウェアアップデートでこの問題に対処したことを明らかにした。

Ciscoのセキュリティ情報によると、この問題は仮想セキュリティアプライアンスのCisco WSAv、ESAv、SMAvのリモートサポート機能に存在する。一方、Cisco WSA、ESA、Content Security Management Applianceは影響を受けないとしている。

脆弱性は、デフォルトのSSHホスト鍵が全てのWSAv、ESAvおよびSMAvの間で共有されていることに起因する。攻撃者がこのSSH秘密鍵を入手すれば、仮想コンテンツセキュリティアプライアンス間の通信の暗号を解除してセンシティブな情報にアクセスしたり、標的とするデバイスになりすまして改ざんされたデータをコンテンツアプライアンスに送り付けたり、標的とするデバイスが管理しているコンテンツアプライアンスへのSSHアクセスを制限したりすることができてしまう恐れがある。

ただし、この脆弱性を悪用するためには、まず標的とするデバイスとホストの通信に割り込む中間者攻撃を仕掛ける必要があり、このために攻撃の難易度は高くなるとCiscoは説明している。

関連記事

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

SpecialPR

アイティメディアからのお知らせ

人気記事ランキング

- 中堅・中小企業に最も人気のAIエージェントは? Google Agentspaceは2位

- クレカを止めても被害は止まらない――アカウント侵害の「第二幕」から得た教訓

- ランサムウェアから復旧できない「7割の企業」で何が起きている?

- アクセンチュアが日本精工と戦略提携 AIで間接業務改革、製造現場の自動化も

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- 「時短ツール」としてAIを使い続ける企業の“落とし穴” ガートナーが警鐘

- 「日本のDXは期待外れ」が64% 世界平均を大きく上回るとGartnerが警告

- エージェント型AI普及の壁は「技術」ではなく「組織」 導入を阻む4つのリスク

あなたにおすすめの記事PR