SolarWinds事件、攻撃の実務担当は平日8時〜20時勤務か、PRODAFTの調査:ホワイトではないがしっかりした勤務形態の組織

SolarWinds事件への関与が疑われるグループのサーバに侵入したスイスのセキュリティファームが、攻撃活動の一端を明らかにした。平日8時〜20時勤務で組織化された犯行グループの可能性があるという。

SolarWinds製品の脆弱(ぜいじゃく)性に端を発する一連のサイバーインシデントの全容は依然として不明瞭なままだ。誰が何の目的でこの行動に出たのか、背後にいるアクターが1つなのか複数なのか、実際に影響を受けた組織とその範囲かどのくらいなのかといった情報について、部分的な情報はセキュリティファームや研究者らが公表しているが、未だに一致した見解が得られていない。こうした状況に変化が出そうな情報がもたらされた。

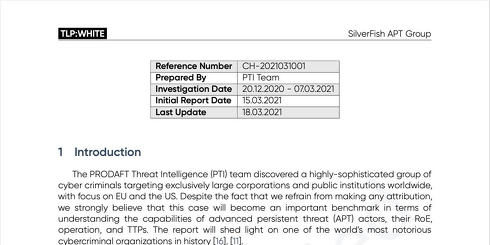

スイスのセキュリティファームPRODAFTが新たな報告書「SilverFish Group Threat Actor Report」を公開した。PRODAFTはSolarWindsインシデントに関与したとみられるサイバー攻撃グループ「SilverFish」が使用するコンピュータインフラストラクチャに侵入し、その内容を分析したとしている。この報告はSolarWindsインシデントの全容解明に関与する可能性が高い。

犯行に使われたサーバに侵入してみたら……。攻撃者のビジネスアワーとその属性のヒント

PRODAFTの研究者らはSolarWindsインシデントで活動したとみられるサイバー攻撃グループ「SilverFish」が使用したとされるサーバに侵入し、2020年12月20日(協定世界時)から2021年3月7日(協定世界時)までの活動分析を実施した。その結果、ヨーロッパおよび米国を対象とした大規模キャンペーンが展開されており、少なくとも4720の組織が標的になっていたと報告している。中でも興味深いのは、攻撃グループの行動だ。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- デンソー、SCMの内製主義から脱却へ 「AIエージェント」で挑むサプライチェーン強靱化

- Veeam、AI時代に向けたデータ管理システムを発表 AIエージェントの暴走を防ぐ

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- アクセンチュアがAnthropicとの協業を国内本格化 Claudeを活用した4つの支援領域とは

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- NTTグループはAIで「GAFAM級」の存在感を発揮できるか?