資生堂から学ぶリスクマネジメントの神髄 本気でリスクを数値化する方法:ITmedia Security Week 2023冬 イベントレポート(2/2 ページ)

資生堂はどのようにリスクマネジメント指標を定めてどう活用しているのか?

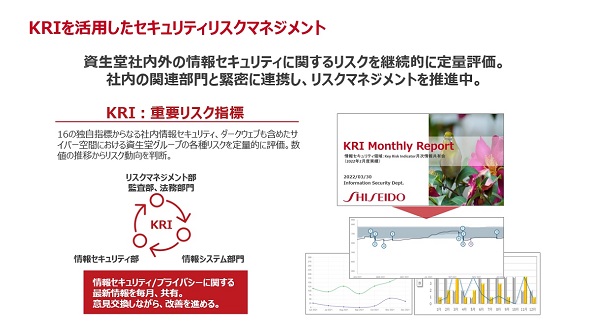

資生堂はこうした基本姿勢に従って、情報セキュリティ施策の指標をKPIからKRI(Key Risk Indicator)へと変更した。

「知りたいのは過去のことではなく未来のリスクの予兆だ。今後どういったリスクがあるかを明らかにするためにこの指標を選んだ。これを指標とすることで、もぐらたたきのような対症療法ではない、予防保全が可能になる」(斉藤氏)

資生堂では現在、16のKRIがある。一部を取り上げると以下の通りだ。

- 外部での資生堂サイバーリスクのスコア

- 外部インテリジェンスの分析結果

- 不審メールのトレンド分析結果

- 脆弱(ぜいじゃく)性改善までのリードタイム

- 端末の紛失傾向分析結果

- 書類紛失・誤廃棄の傾向

- 新規システム・キャンペーン相談の件数

- 不審な振る舞いの動向調査結果

- お客さまの苦情・問い合わせ

これらのKRIをリスクマネジメント部や監査部、法務部などといった社内の関連部署と緊密にレポートなどを共有しながらマネジメントを推進している。

それでは、KRIの考え方でどのように情報セキュリティ施策を進めているのか。ここから5つの事例を見ていこう。

1つ目は、資生堂ブランドに関連するドメインモニタリングだ。現在、紛らわしい偽のWebサイトドメインが複数立ち上がっている。顧客が誤って個人情報やクレジットカード情報を入力しないよう、複数のサイバーインテリジェンスを活用して脅威を早期に発見し、テイクダウンオペレーションを日々実施している。

2つ目は、不審な電子メールの脅威トレンド分析だ。外部環境の電子メールの脅威動向と資生堂グループ内における脅威メールの受信状況を分析し、リスクの兆候やトレンドを早期に認識する。これによって今後予定されている社内外のイベントから発生する可能性がある被害シナリオを想定して、社内掲示板での注意喚起やマルウェア感染を確認できるウイルスチェッカーをEDR(Endpoint Detection and Response)製品に組み込むなど、追加対策を関連部署と連携して速やかに実装している。

3つ目は、サイバーセキュリティリスクスコアの活用だ。国内外のリージョンごとのセキュリティの成熟度や対策状況などに関して、客観的な比較材料になると考えている。スコアの低下をトリガーに、より集中的な是正の取り組みを実施する。これは、取引先のセキュリティ対策レベルの評価や、新規に取引を開始する企業のセキュリティ体制も確認する際の参考情報として役立てられる。

4つ目は、脆弱性改善までのリードタイム短縮だ。システムに潜む脆弱性リスクは、毎週の定期スキャンによってスコア化されている。リスクレベルに応じて、対応完了までのリードタイムをSSFで定義、是正完了がスムーズに進行しないシステムに関しては、管理者を適宜フォローアップする。その結果、本当に対処が必要な脆弱性に、限られたリソースを優先的に割り当てて取り組む体制を構築した。

5つ目は、工場セキュリティやサプライチェーンを意識した取り組みだ。自社のセキュリティ対策とともに、委託先の情報セキュリティ管理体制対策状況を定期的に確認して把握することにも努めている。特に工場では、機器の保守運用ベンダーがVPN遠隔保守装置を置いているというケースがある。やはり重要なのは可視化で、定期的なアセスメントによって見えないものを見えるようにしていくことを意識している。

アウェアネス活動や個別出張セミナーにポジティブなフィードバック

資生堂の情報セキュリティは「サイバーセキュリティ経営ガイドラインVer.3.0」に基づいているが、このガイドラインは定期的にアップデートされている。そのため同社もガイドラインが更新されるたびにメンバーと読み合わせを実施して活動の見直しを図っている。

資生堂は2023年には、実際に起こったインシデントに基づいてビデオを作って社内で紹介するアウェアネス活動や個別出張セミナーに力を割いた。その結果、社内から多くのポジティブなフィードバックが返ってきた。

この他、自動車会社のサプライチェーンで工場が止まったときには、国内外のパートナーや取引先800社に対して緊急のセキュリティ事故点検を実施し、その結果を経済産業省と共有したり、同省から公開されたドキュメント「ASM(Attack Surface Management)導入ガイダンス」についてもいち早く取り入れて、その結果をフィードバックしたりした。

斉藤氏は最後に「見えないものは管理できません。管理できないものは守れません。そして情報セキュリティは情報セキュリティ部門だけでなく、全従業員で取り組むべきものです。セキュリティにゴールはないため、これを習慣化することが大事です。基本に沿ってこれを当たり前に実行するのは簡単ではありませんが、一緒に頑張っていきましょう」と締めくくった。

関連記事

オンプレ境界にある製品は、もはや“有害” 時代に合った対策できていますか?

オンプレ境界にある製品は、もはや“有害” 時代に合った対策できていますか?

NCSCが公開したブログが非常に示唆に富んでいます。ネットワーク製品を痛烈に批判するその内容と、われわれが目指すべきセキュリティの形、そのためにベンダーに要求すべきことを解説します。 サイバー犯罪業界の最新トレンド 狙われているのはあの“OS”と“ツール”

サイバー犯罪業界の最新トレンド 狙われているのはあの“OS”と“ツール”

Group-IBはサイバー脅威に関連した情報をまとめた「Hi-Tech Crime Trends 2023/2024」を発表した。レポートから、アンダーグラウンドマーケットにおける最新のトレンドが明らかになった。 Security Copilotで業務はどう変わる? Microsoftが考えるAI時代のセキュリティ

Security Copilotで業務はどう変わる? Microsoftが考えるAI時代のセキュリティ

Microsoftは生成AIソリューションSecurity Copilotをセキュリティ業務にどう活用するか、そのユースケースを発表した。この中では同社が実践している、安全なAI利用に向けたフレームワークの整備などについても語られた。 “EDR運用失敗”にどう対処する? ウィズセキュアが2024年事業戦略を発表

“EDR運用失敗”にどう対処する? ウィズセキュアが2024年事業戦略を発表

ウィズセキュアは2024年の事業説明会を開催した。EDRを導入してもうまく運用できない企業がいる中、同社はこれをどう解消するのか。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- Anthropic、中小企業用AI業務支援「Claude for Small Business」発表 15種のAIエージェントが作業を肩代わり

- Windows 11、1台のPCから「複数人で音声共有」が可能に AI監視強化など最新アップデートまとめ

- あなたのパスワードは何分耐えられる? 解析速度上昇で「8文字パスワード」はほぼ無力に

- アクセンチュアとGoogleが新プログラム AI全社展開で「つまづく」企業を支援へ

- AI供給網を可視化する「SBOM for AI」指針をG7、EUが公表

- デンソー、SCMの内製主義から脱却へ 「AIエージェント」で挑むサプライチェーン強靱化

- AppleがiOS 26.5公開 カーネルやWebKitなど多数の脆弱性を修正、早期更新を

- 約50年変わらなかったマウスを「再定義」――Google DeepMind、文脈を理解するAIポインター構想を発表

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- ServiceNowを「AIエージェントのOS」に NVIDIAファンCEOが認める進化の現在地