「ランサムウェアにやられた方が幸せ?」 新種メール攻撃の8割が日本を標的に

全世界で観測された新種メール攻撃の“8割以上”が日本を狙っている――。そんな衝撃的なデータが示された。さらに攻撃は進化し、静かに潜伏し続ける時代へと変化している。もはや従来の防御では追い付かないのだろうか。

この記事は会員限定です。会員登録すると全てご覧いただけます。

GMOインターネットグループは2026年3月5日、「第3回GMO大会議・春・サイバーセキュリティ2026」を開催した。先にレポートした新会社の発表や代表のあいさつ、高市早苗内閣総理大臣からのメッセージに加え、多数のパネルディスカッションが開催された。

その中でも、「ITmedia エンタープライズ」の読者にも注目してほしいセッションが、パネルディスカッション「我々を狙うサイバー攻撃の実態──能動的サイバー防御は『犯罪対策』を変えられるか」だ。その様子をレポートしよう。

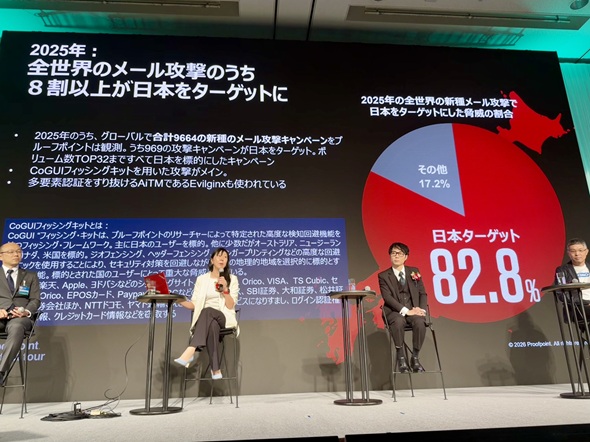

全世界の新種メール攻撃のうち、約8割が日本をターゲットに?

同セッションに登壇したのは、日本プルーフポイントの増田幸美氏(チーフエバンジェリスト 警察大学校講師)、FFRIセキュリティの鵜飼裕司氏(代表取締役社長)、GMOサイバーセキュリティ byイエラエの福森大喜氏(GMOサイバー犯罪対策センター 局長)。モデレーターはMUFG GMO セキュリティの平野賢一氏(代表取締役副社長)が務めた。

増田氏は冒頭、驚くようなグラフを提示した。同氏によると、2022年時点におけるNATOとウクライナの軍事演習、そしてロシアによるウクライナ侵攻により、全世界の新種メール脅威動向は大きくスパイクしたという。現在、その数はさらに拡大し、過去最大の8億5240万通にも膨れ上がっている。

日本プルーフポイントの増田氏が提示した全世界の新種メール脅威動向では、ウクライナ侵攻後、2025年に種類が増えていることを示している。左から平野氏、増田氏、鵜飼氏、福森氏(第3回GMO大会議 春 サイバーセキュリティ2026で筆者撮影、以下同)

日本プルーフポイントの増田氏が提示した全世界の新種メール脅威動向では、ウクライナ侵攻後、2025年に種類が増えていることを示している。左から平野氏、増田氏、鵜飼氏、福森氏(第3回GMO大会議 春 サイバーセキュリティ2026で筆者撮影、以下同)しかしさらに驚くべきは、その内82.8%が日本をターゲットとしている事実だ。これらの攻撃は「CoGUI」という高度なフィッシングキットによってAmazon.comやPayPay、楽天などの人気消費者ブランドや決済ブランドを装った手法を駆使する。

増田氏は「これが携帯電話やPCに着弾すると、位置情報やIPアドレスを見て、日本人であればフィッシングサイトに誘導するが、そうでなければ正規のWebサイトにつなぐ。完全に日本人だけをターゲットにしている」と指摘する。

かつてインターポールに在籍していた福森氏はこの状況に、「最近流行しているCEO詐欺では、『Slack』などメッセージアプリに攻撃が来ていることが多いが、まだまだ電子メールが狙われている点は驚きだ」と述べる。

電子メールの文面も生成AIによって手の込んだものが作られ、「日本の文化も聞けば分かる上に、例えば『広島のある銀行の取引先企業は? 電話番号は?』と聞けば、ターゲットリストまで作成できてしまう」と増田氏は話す。

なぜ電子メールが狙われるのだろうか。増田氏は「もはや電子メールはただのコミュニケーションツールではない」と指摘する。メールアドレスは今やシングルサインオンのIDとして、あらゆるシステムの入口で使われる。電子メールの認証情報/認可情報が奪われてしまえば、クラウドにログインでき、そのまま企業の重要な情報にアクセスできる。「ラテラルムーブメントすら必要ない上に、そのアカウントにつながる生成AIに聞けば、重要情報のありかも教えてくれる」(増田氏)

増田氏は加えて「アカウントを取られてじわじわと重要情報が抜かれる。もはやランサムウェアで攻撃してもらった方が、攻撃が把握できる分幸せなのではないか」と述べる。

能動的サイバー防御法がスタートするも…… そこにある「課題」

鵜飼氏はこの現状を踏まえ、「AIの進化により、かつては職人芸だった脆弱(ぜいじゃく)性の発見や攻撃手法の開発が自動化され、攻撃のコストが大幅に下がっている」と語る。そのため従来の防御技術や考え方を根本から見直す必要がある中で、サイバー領域における国産技術の重要性が高まっており、企業や産官学が力を合わせて対策を進めることが求められているという。

福森氏はこれまでの経験から、大局的な視点から指摘する。福森氏がウォッチしている中で2024年以降、攻撃者が組織に侵入し、ID/パスワードを盗みつつもすぐには行動を起こさない「事前配置活動」が増えているという。これは目的が分からない不気味な状況とも言える。この背景に国家がいたとしたならば、単なる経済犯罪にとどまらないものになる。

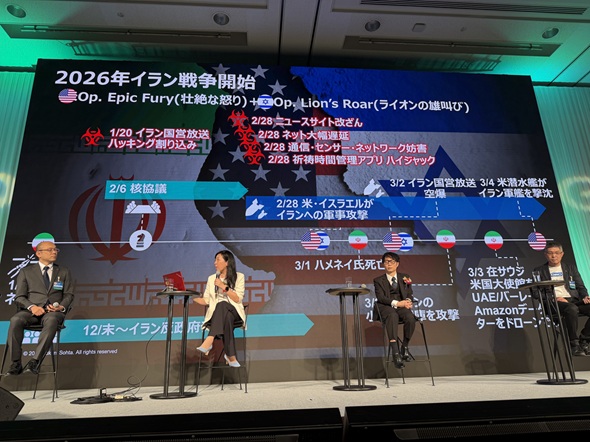

増田氏はイラン情勢においても、真っ先に狙われたのはイランの国営放送であり、2026年2月28日の軍事進行のタイミングではニュースサイトの改ざんやインターネットの遅延、通信・センサー・ネットワークの妨害、さらには祈祷時間管理アプリという、現地でしか使われないようなアプリがハイジャックされている。一つ一つは単なるサイバー犯罪かもしれないが、これを全体として捉えられなければ、国全体の安全保障にも関わる。増田氏は「物理の攻撃とサイバー攻撃が融合している」と指摘する。

福森氏は「まさにこれが事前配置活動だ。ID/パスワードを盗まれているが、その理由が分からない。このために準備していたもの」と指摘する。その上で、日本においても2025年5月に成立した、いわゆる能動的サイバー防御法(重要電子計算機に対する不正な行為による被害の防止に関する法律および同整備法)に関連し、まさに事前の活動ができるように法整備がなされたとしても、「日本が当事者となった場合、何かを始めても遅すぎる、事前にやるには早すぎるといいったジレンマが生まれるのではないか」と指摘した。

増田氏はこれらの状況をまとめつつ、「日本が最も攻撃を受けているが、これは逆にチャンスとも言える。最も情報を持つ日本のやり方に、世界が一目置いてもらえるチャンスになる」と述べる。

鵜飼氏も「ここ1年でも大きな変化があった。パラダイムシフトが起きる中、しっかり力を合わせていきたい」とコメントした。

福森氏は「日本も各種オペレーションに参加し、連携も進んで世界に大きく貢献している。われわれにもいろいろなレベルでできることがある。産官学の絆を深めながら進んでいければ」と述べた。

関連記事

AI時代の防御戦略は戦国史に学べ? GMO大会議で語られた意外な教訓

AI時代の防御戦略は戦国史に学べ? GMO大会議で語られた意外な教訓

AIが“武器”になる時代、守る側はどうすべきか。GMOインターネットグループのトップが「長篠の戦い」を引き合いに、サイバー防御の本質を語った。さらに同イベントでは、小泉進次郎防衛大臣や高市早苗内閣総理大臣からの強いメッセージも飛び出した。 知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

知らない番号でも一瞬で正体判明? 警察庁推奨アプリの実力を検証

警察庁が“推奨”する特殊詐欺対策アプリが、無料で使えるようになりました。電話を取る前に危険な番号を判定し、ブロックできます。というわけで筆者も実際に試してみたのですが、詐欺対策とは別の「意外な使い道」も見えてきました。 その事例、本当に出して大丈夫? “対策を見せたい欲”が招く逆効果

その事例、本当に出して大丈夫? “対策を見せたい欲”が招く逆効果

「隣の芝生は青い」ではないですが、他社のセキュリティの取り組みは、やけに良く見えるもの。これをマネして情報を発信するのは素晴らしいですが、伝え方を間違えるとその情報が攻撃のヒントになるかもしれません。今回は羨望と承認欲求が生むリスクを解説します。 監査対策のはずが現場崩壊? 情シスがハマるツール導入のわな

監査対策のはずが現場崩壊? 情シスがハマるツール導入のわな

評判や監査対応に背中を押され、最新ツールを導入したはずなのに、なぜ現場は楽にならないのでしょうか。止まる運用、鳴り続けるアラート、形骸化するポリシー――。情シスが陥りがちな“再現性の高い失敗”から、ツール選定の穴をあぶり出します。

関連リンク

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 待てない現場、抱え込むIT部門 生成AIによる「開発の民主化」を火種にしない方法

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- アクセンチュアが日本精工と戦略提携 AIで間接業務改革、製造現場の自動化も

- 「時短ツール」としてAIを使い続ける企業の“落とし穴” ガートナーが警鐘

- CrowdStrike、AI時代の脆弱性対策連合「Project QuiltWorks」を発足

- ドローンいらず? 飛行動画作成できる「Google Earth Studio」登場

- AI時代のSIerの「勝ち筋」とは? 富士ソフトが新体制を始動

- やはりClaude Codeの品質は下がっていた Anthropicが調査し特定した3つの要因

- 境界防御の延長とAIシフトが共存 Oktaが業務アプリ利用動向調査結果を公開