乽梊嶼偑側偄乿偼傕偆尵偄栿偵側傜側偄丂堛椕DX偱曄傢傞僙僉儏儕僥傿偺椡妛丗堛椕亊僙僉儏儕僥傿偺枹棃傪峫偊傞乮2/2 儁乕僕乯

堛椕婡娭偺僙僉儏儕僥傿恖嵽堢惉偵岦偗偨旈嶔偲偼丠

乗乗巇慻傒傗儖乕儖偺惍旛偑恑傓堦曽偱丄偦傟傪埖偆乽恖乿偺壽戣傕巆傝傑偡丅戞2夞偱乽恖嵽偑偄側偄乿偲偄偆偍榖偑偁傝傑偟偨偑丄崱偄傞恖嵽偺楙搙傪忋偘傞偨傔偺庢傝慻傒偵偮偄偰嫵偊偰偔偩偝偄丅

庒懞巵丗丂偳傟偩偗寴楽乮偗傫傠偆乯側乽娭強乿傪嶌偭偰傕丄嵟屻偵栧傪奐偗偰偟傑偆偺偼恖娫偱偡丅偟偐偟昦堾偺僗僞僢僼偵乽僙僉儏儕僥傿偺廳梫惈傪棟夝偣傛乿偲嵗妛偱嫵偊偰傕丄側偐側偐暊棊偪偟傑偣傫丅偦偙偱MedCSC偱偼丄3偮偺僣乕儖傪奐敪偟丄尰応傊偺晛媦傪恾偭偰偄傑偡丅

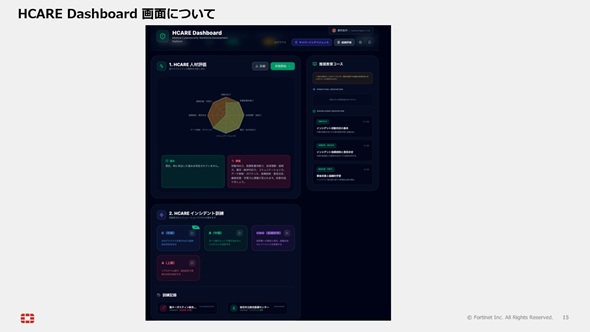

丂乽HCARE Dashboard乿偲柤晅偗偨僣乕儖偵搵嵹偟偨堛椕婡娭偺惉弉搙恌抐僣乕儖偑1偮栚偱偡丅岤楯徣偺僈僀僪儔僀儞傗NIST乮暷崙棫昗弨媄弍尋媶強乯偺僼儗乕儉儚乕僋傪妛廗偝偣偨AI偵丄帺巤愝偺忬嫷傪擖椡偡傞偲丄5抜奒昡壙偱尰嵼偺儗儀儖偲夵慞揰傪僼傿乕僪僶僢僋偟傑偡丅

丂摨僣乕儖偵偼2偮栚偺惗惉AI傪巊偭偨僀儞僔僨儞僩懳墳僔儈儏儗乕僞傕偁傝傑偡丅偙傟偼屄恖岦偗偺僩儗乕僯儞僌僣乕儖偱偡丅僎乕儉偺傛偆側僀儞僞僼僃乕僗偱丄帺暘偑僙僉儏儕僥傿扴摉幰偵側偭偨偮傕傝偱丄儔儞僒儉僂僃傾旐奞偺拞偱師乆偵婲偙傞僩儔僽儖偵懳張偡傞傕偺偱偡丅夋柺偵偼乽梊嶼乿乽姵幰傊偺塭嬁乿乽僔僗僥儉偺埨掕惈乿偲偄偭偨僗僥乕僞僗僶乕偑昞帵偝傟傑偡丅孭楙傪捠偠偰慻怐偺僀儞僔僨儞僩懳墳擻椡傪僠僃僢僋偱偒傑偡丅

丂僔僫儕僆偺椺偱偡偑丄乽摿掕偺PC偱摦嶌偑抶墑偟偰偄傞乿偲偄偆弶婜曬崘偐傜巒傑傝傑偡丅僾儗僀儎乕偵偼乽拲堄姭婲儊乕儖傪憲傞乿乽徻嵶儘僌傪庢摼偡傞乿乽僱僢僩儚乕僋偐傜愗傝棧偡乿偲偄偭偨慖戰巿偑採帵偝傟丄偦傟偧傟偵悢枩墌偐傜悢昐枩墌偺乽壖憐僐僗僩乿偑偐偐傝傑偡丅僀儞僔僨儞僩懳墳偲僐僗僩傪姩埬偟偰儀僗僩僾儔僋僥傿僗傪妛傋傞傛偆偵側傝傑偡

丂3偮栚偼堛椕婡娭岦偗偺僒僀僶乕僙僉儏儕僥傿僔儈儏儗乕僞乕偱偡丅偙傟偼堛椕婡娭梡偺嫵堢梡僣乕儖偱丄揹巕僇儖僥傗専嵏僔僗僥儉丄僱僢僩儚乕僋側偳幚嵺偺昦堾偺忣曬僔僗僥儉峔惉傪嵞尰偟丄僒僀僶乕峌寕傗忈奞敪惗帪偵乽扤偑丒壗傪丒偳偺弴偱乿敾抐偡傋偒偐傪懡怑庬偱懱尡妛廗偱偒傑偡丅堛椕尰応側傜偱偼偺帠徾傪僔僫儕僆偵慻傒崬傫偱偍傝丄嵗妛偩偗偱偼摼傜傟側偄幚慔揑側妛傃偑摿挜偱偡丅婛偵婔偮偐偺昦堾偱偼僥僗僩僾儗僀偟偰傕傜偭偰偄傑偡丅

丂昦堾偵偼BCP乮帠嬈宲懕寁夋乯偺儅僯儏傾儖偑昁偢偁傝傑偡偑丄幚嵺偵僀儞僔僨儞僩偑婲偒偨偲偒丄扤偑堾挿偵曬崘偟丄扤偑岤楯徣偵楢棈偟丄扤偑儀儞僟乕偲岎徛偡傞偺偐丅偦偺乽栶妱暘扴乿偑偱偒側偄偲懳墳偼偆傑偔婡擻偟側偄偙偲偑丄戝嶃媫惈婜堛椕僙儞僞乕側偳偺夁嫀偺帠椺偱傕柧傜偐偵側偭偰偄傑偡丅偙偺僔儈儏儗乕僞乕傪捠偠偰丄帺暘偺昦堾偺乽偳偙偵寠偑偁傞偺偐乿傪丄僀儞僔僨儞僩偑婲偒傞慜偵媈帡揑偵懱尡偟偰傕傜偆丅偦傟偑丄崅壙側恖嵽傪奜晹偐傜屬偊側偄尰忬偵偍偗傞丄尰幚揑側掙忋偘嶔偩偲峫偊偰偄傑偡丅

堛椕DX壛嶼偼僙僉儏儕僥傿傪峔憿揑偵曄偊傞乽嵟屻偺僺乕僗乿

乗乗偙偙傑偱乽崙偺曗彆嬥偵傛傞僀儞僼儔惍旛乿偲乽AI偵傛傞恖嵽嫵堢乿偲偄偆2偮偺夝寛嶔傪尒偰偒傑偟偨丅偟偐偟偙傟傜傪帩懕壜擻側傕偺偵偡傞偨傔偵偼丄傗偼傝宲懕揑側乽塣塩帒嬥乿偑昁梫偱偡丅堛椕DX偱偺恌椕曬廣偺壛嶼偵偼丄偦偺壜擻惈偑偁傞偺偱偟傚偆偐丅

庒懞巵丗丂堛椕忣曬庢摼壛嶼丒堛椕DX悇恑懱惂惍旛壛嶼傪攑巭偟丄恌椕榐娗棟懱惂壛嶼偵偍偗傞僒僀僶乕僙僉儏儕僥傿懳嶔梫審傪尒捈偟偨忋偱丄弶恌椏丄嵞恌椏丄擖堾椏偺壛嶼偲偟偰怴愝偝傟偨乽揹巕揑恌椕忣曬楢実懱惂惍旛壛嶼乿偼丄堛椕婡娭偺僒僀僶乕僙僉儏儕僥傿傪峔憿揑偵曄偊傞乽嵟屻偺僺乕僗乿偵側傝摼傞偲婜懸偟偰偄傑偡丅椺偊偽丄偁傞戝妛昦堾偑帋嶼偟偨偲偙傠丄崱夞偺堛椕DX偵娭楢偡傞恌椕曬廣夵掕偵傛偭偰丄擭娫偱2500枩掱搙偺憹廂偑尒崬傔傞榖傕暦偄偰偄傑偡丅

丂曗彆嬥偼堦搙偒傝偱偡偑丄恌椕曬廣偼乽枅寧擖偭偰偔傞僗僩僢僋乿偺梊嶼偱偡丅偙傟傑偱偼乽僙僉儏儕僥傿偵偍嬥傪暐偆偲偄偆崁栚偑側偄乿偙偲偑丄帠柋曽傗宱塩憌傊偺愢柧傪擄偟偔偟偰偄傑偟偨丅偟偐偟恌椕曬廣偺惍旛壛嶼偱偼丄乽摿掕偺懱惂丒婡擻傪堐帩偟偰偄傞尷傝暐偆偙偲乿偺壛嶼偺偨傔丄IT僀儞僼儔丒塣梡懱惂偑惍偭偰偄傞偙偲偲抲偒姺偊丄僒僀僶乕僙僉儏儕僥傿懳嶔旓梡偲偟偰丄乽昦堾偺宱塩搘椡偵傛偭偰摼傜傟傞尨帒乿偑柧妋偵側傟偽丄偦偺堦晹傪崅搙側愱栧恖嵽偺屬梡偺埾戸旓偵廩偰傞偙偲偑惓摉壔偝傟傑偡丅

丂偙傟傑偱偺楢嵹偱傕巜揈偟偨捠傝丄昦堾偺宱塩憌偼乽帯椕偵捈寢偟側偄傕偺乿偵偼1墌傕弌偟偨偔側偄偺偑杮壒偱偡丅偟偐偟DX偵傛偭偰棙曋惈偑忋偑傝丄摨帪偵宱塩傕埨掕偟丄偦偺埨慡傪妋曐偡傞偺偑僙僉儏儕僥傿偱偁傞偲偄偆僗僩乕儕乕偑偮側偑傟偽丄傛偆傗偔搳帒偑巒傑傞偱偟傚偆丅

丂偦偺偨傔偵堛椕婡娭偼傑偢丄帺暘偨偪偺僱僢僩儚乕僋偺扞壍偟傪偟偰傎偟偄偲巚偄傑偡丅偦偺堄枴偱奜晹愙懕揰偺廤栺偼丄崙偐傜偍嬥偑弌傞崱偙偦愨岲偺僠儍儞僗偱偡丅儀儞僟乕偵乽尰忬偺峔惉恾傪弌偟偰偔偩偝偄乿偲尵偄丄晄柧側宱楬傪堦偮偢偮偮傇偡丅偦偟偰丄AI僣乕儖側偳傪巊偭偰慻怐慡懱偺楙搙傪忋偘傞丅偙偆偟偨抧摴側嶌嬈傪丄DX梊嶼偲偄偆擱椏傪巊偭偰夞偡偺偑戝帠偱偡丅

乗乗嵟屻偵堛椕婡娭偩偗偱側偔丄IT儀儞僟乕傗峴惌傕娷傔偨娭學幰傊偺儊僢僙乕僕傪偍婅偄偟傑偡丅

庒懞巵丗丂僒僀僶乕峌寕偼偨傑偨傑崱丄堛椕婡娭傪慱偭偰偄傞偵夁偓傑偣傫丅偟偐偟偙偺婋婡偼堛椕嬈奅偑書偊偰偒偨乽晄摟柧側宊栺乿乽懏恖揑側塣梡乿乽僀儞僼儔寉帇乿偲偄偆擽傪弌偟愗傞僠儍儞僗偱傕偁傝傑偡丅EDR乮僄儞僪億僀儞僩嫼埿専抦丒懳張乯傪擖傟傟偽夝寛偡傞丄曗彆嬥傪傕傜偊偽夝寛偡傞丄偲偄偭偨乽杺朄偺偮偊乿偼懚嵼偟傑偣傫丅帺暘偨偪偺僱僢僩儚乕僋偑偳偆側偭偰偄傞偐傪攃埇偟丄僐儞僩儘乕儖傪庢傝栠偡偲偄偆乽摉偨傝慜偺偙偲乿傪庡懱揑偵偡傞丅偦偺庡懱惈偙偦偑丄姵幰偺柦傪庣傞嵟嫮偺杊屼暻偵側傞偼偢偱偡丅

乗乗偁傝偑偲偆偛偞偄傑偟偨丅

乣楢嵹傪廔偊偰乣

慡4夞偵傢偨傞杮楢嵹傪捠偠偰尒偊偰偒偨偺偼丄堛椕僒僀僶乕僙僉儏儕僥傿偲偄偆栤戣偺惓懱偑丄幚偼乽IT媄弍偺寚擛乿偱偼側偔丄挿偄娫曻抲偝傟偰偒偨乽堛椕摿桳偺僈僶僫儞僗峔憿偺備偑傒乿偦偺傕偺偩偭偨偲偄偆偙偲偩丅

偙傟傑偱怗傟偰偒偨IT丒僙僉儏儕僥傿梊嶼偺寉帇傗恖嵽偺屚妷偼屄暿偺昦堾偺晄庤嵺偱偼側偔丄擔杮偺堛椕嬈奅偺峔憿偦偺傕偺偑撪曪偟偰偄偨惼庛惈偩偭偨丅昦堾偼乽棙塿傪忋偘偰偼偄偗側偄乿偲偄偆幮夛揑惂栺偲丄乽忢偵嵟怴偺崅搙堛椕婡婍傪摫擖偣傛乿偲偄偆埑椡偺斅嫴傒偵側傝丄栚偵尒偊側偄僱僢僩儚乕僋僀儞僼儔傪乽僐僗僩嶍尭偺惞堟乿偲偟偰嶍傝懕偗偰偒偨偺偩丅

崱夞偺庢嵽偱庒懞巵偼乽昗弨儌僨儖乿偲乽DX壛嶼乿乽孭楙乮AI嫵堢乯乿偲偄偆崻怺偄嬈奅峔憿傊偺夝寛嶔傪帵偟偨丅摿偵恌椕曬廣偲偄偆宍偱宲懕揑側嵿尮偑妋曐偱偒偨偙偲偼丄僙僉儏儕僥傿懳嶔傪堦夁惈偺傕偺偐傜丄帩懕壜擻側傕偺傊偲徃壺偝偣傞偨傔偺嬌傔偰廳梫側堦曕偩丅

偙偆偟偨僠儍儞僗偑朘傟偨崱丄堛椕婡娭偵媮傔傜傟偰偄傞偺偼嵟怴偺僙僉儏儕僥傿惢昳傪摫擖偡傞偙偲偱偼側偄丅帺暘偨偪偑偳偺傛偆側宊栺傪寢傃丄偳偺傛偆側僱僢僩儚乕僋傪塣梡偟丄枩偑堦偺嵺偵扤偑愑擟傪帩偭偰寛抐偡傞偺偐偲偄偆乽僈僶僫儞僗偺惓忢壔乿偱偁傞丅

偙偺懠丄IT儀儞僟乕偼堛椕婡娭偺抦幆偺側偝偵晅偗崬傫偩埻偄崬傒傪巭傔丄昗弨壔偵岦偗偰帺幮偺僒乕價僗傪揔墳偝偣傞傋偒偩丅崙偼曗彆嬥偲偄偆堦帪偟偺偓偱偼側偔丄僙僉儏儕僥傿堐帩傪恌椕曬廣偺懱宯偵峆媣揑偵慻傒崬傓妎屽傪帩偭偰傎偟偄丅偦偟偰昦堾宱塩憌偼僒僀僶乕僙僉儏儕僥傿傪IT晹栧偺巇帠偱偼側偔丄姵幰偺埨慡傪庣傞偨傔偺BCP偲偟偰嵞掕媊偡傞昁梫偑偁傞丅

堛椕亊僙僉儏儕僥傿偺枹棃偼丄昦堾傗IT儀儞僟乕丄崙偑偄偐偵乽摉帠幰堄幆乿傪帩偰傞偐偳偆偐偵偐偐偭偰偄傞偲姶偠偨丅乮揷熀乯

娭楢婰帠

昦堾偺僙僉儏儕僥傿懳嶔傪慾傓巆崜側乽僇僱乿偺栤戣丂嬈奅峔憿偐傜恀場傪扵傞

昦堾偺僙僉儏儕僥傿懳嶔傪慾傓巆崜側乽僇僱乿偺栤戣丂嬈奅峔憿偐傜恀場傪扵傞

堛椕嬈奅偵偍偗傞儔儞僒儉僂僃傾旐奞偑搙乆悽娫傪憶偑偣偰偄傞丅挷嵏曬崘彂偱偼婎杮揑側懳嶔偑偱偒偰偄側偄働乕僗偑栚棫偮偑丄偙偺攚宨偵偁傞傕偺偼壗偐丅杮楢嵹偼嬈奅峔憿傪怺杧偟丄乽僇僱乿乽僸僩乿側偳偺娤揰偐傜偦偺恀場傪扵傞丅 乽曌嫮偡傞偐傜帪娫傪偔傟乧乧乿丂堛椕僙僉儏儕僥傿恖嵽偑偄側偄丄堢偨側偄恀場

乽曌嫮偡傞偐傜帪娫傪偔傟乧乧乿丂堛椕僙僉儏儕僥傿恖嵽偑偄側偄丄堢偨側偄恀場

堛椕婡娭偺僙僉儏儕僥傿懳嶔偑恑傑側偄梫場偵偼嬈奅摿桳偺峔憿揑側壽戣偑偁傞丅戞2夞偺僥乕儅偼乽僸僩乿偩丅僙僉儏儕僥傿恖嵽偑堢偨偢丄廤傑傜側偄崻杮揑側棟桼傪挷嵏僨乕僞偲愱栧壠偺徹尵偐傜撉傒夝偔丅 僙僉儏儕僥傿扴摉偵擭廂3000枩丂乽帠柋堳埖偄乿偺擔杮偲偼堘偆丄暷崙昦堾偺恖嵽妉摼朄

僙僉儏儕僥傿扴摉偵擭廂3000枩丂乽帠柋堳埖偄乿偺擔杮偲偼堘偆丄暷崙昦堾偺恖嵽妉摼朄

擔杮偺昦堾偑僙僉儏儕僥傿屻恑崙偱偁傞棟桼偼乬梊嶼偑側偄乭偩偗偱偼側偄丅暷崙偱偼IT搳帒偑廂塿偵捈寢偟丄IT丒僙僉儏儕僥傿恖嵽偵偼擭廂3000枩墌挻偑摉偨傝慜丅堦曽丄擔杮偼惌帯傕惂搙傕堛椕尰応傕乽杮婥偵側傟側偄乿峔憿偵偲偳傑偭偨傑傑丅偙偺嵎偼側偤惗傑傟偨偺偐乗乗丅 側偤堛椕婡娭偼儔儞僒儉懳嶔偵忔傝弌偣側偄丠丂抧曽昦堾偑岅傞乬崻怺偄壽戣乭

側偤堛椕婡娭偼儔儞僒儉懳嶔偵忔傝弌偣側偄丠丂抧曽昦堾偑岅傞乬崻怺偄壽戣乭

堛椕婡娭傪昗揑偵偟偨儔儞僒儉僂僃傾峌寕偑寖壔偟偰偄傞丅偙傟偵懳偟偰懡偔偺昦堾偼婋婡姶傪妎偊偰偄傞偑丄偦偆娙扨偵懳嶔傪島偠傜傟側偄偺偼嬈奅摿桳偺乬崻怺偄栤戣乭偑娭學偟偰偄傞丅抧曽昦堾偺惗乆偟偄僙僉儏儕僥傿幚懺傪柧傜偐偵偟傛偆丅

娭楢儕儞僋

Copyright © ITmedia, Inc. All Rights Reserved.

傾僀僥傿儊僨傿傾偐傜偺偍抦傜偣

恖婥婰帠儔儞僉儞僌

- 儅僋儘傪巊傢偢偵Excel傪帺摦壔丂僛儘偐傜暘偐傞乽僷儚乕僺儃僢僩乿挻擖栧

- Microsoft 365 Copilot偑怴僨僓僀儞傪敪昞丂Excel偱Copilot棙梡棪偑33亾憹壛

- Microsoft乽Build 2026乿敪昞傑偲傔丂奐敪婎斦偺奼廩偐傜埨慡懳嶔丄僴乕僪僂僃傾傑偱

- 抦傜側偄斣崋偐傜偺拝怣丄弌傞慜偵尒敳偔丂榖戣偺寈嶡挕悇彠傾僾儕傪帋偟偰傒偨

- AI偵傛傞僐乕僪惗惉丄3擭屻偼3攞挻偵丂AI晛媦偱晜忋偡傞壽戣偼

- 乽夛榖偑僗儅儂偵搻挳偝傟偰偄傞乿偺恀憡丂僗儅儂僙僉儏儕僥傿偱庣傞傋偒儖乕儖偲偼丠

- 乽嬈柋偺慜採偦偺傕偺乿傪偳偆傾僢僾僨乕僩偡傞丠丂IBM偑愢偔乽AX偺梫審乿傪峫嶡

- 側偤杮斣娐嫬偺AI偼幐攕偡傞偺偐丠丂Datadog挷嵏偱敾柧偟偨乽塣梡偺暻乿偲懪奐嶔

- 僐儞僒儖偺昳幙丄側偤乽僶儔偮偔乿偺偐丠丂僈乕僩僫乕偑攚宨傪夝愢

- Claude偑嬃堎偺1100%惉挿偱僔僃傾17%偵媫奼戝丄媫棊偡傞Copilot乗乗暷惗惉AI傾僾儕巗応摦岦挷嵏