セキュリティ対策、社内の協力を仰ぐには?:システム部門Q&A(11)(3/4 ページ)

情報セキュリティ対策は全社的運動で

質問2にお答えします。そもそも最初のアプローチに問題があります。

1.情報システム部門だけの問題ではない

「情報セキュリティ対策は情報システム部門の仕事だ。そんな面倒なことにわれわれを引き込むな」

情報システムは全社的に用いていますので、情報システムの脆弱性も社内の至る所で発生します。しかも上述のように、むしろ利用部門に穴が開いていることが多いのです。

また、情報セキュリティ対策の対象は、コンピュータシステムだけが対象ではありません。重要な書類(コンピュータから出力されたものもあれば、手書きのものもある)が、部外者が近づくところに放置されていることもあるでしょう。パソコンやフロッピーなどを紛失したり、盗難に遭うこともあります。さらには一杯飲み屋で仲間としゃべっていることを他人に聞かれてしまうこともありましょう。これらのすべてがおけの一部なのです。

これらの対策までも情報システム部門に押し付けたのでは、効果的な対策ができるわけがありません。情報セキュリティ対策は、経営者がリーダーシップを執り、全社員が自分の問題だと認識して取り組まなければならないのです。

質問2のケースでは、そもそも最初に情報システム部門を担当部門としたことが不適切なのです。情報システム部門は、情報セキュリティ対策推進チームの重要な一員ではありますが、推進責任部門としては不適切です。このような体制では、コンピュータシステム、しかも情報技術的な対策しかできません。しかも、狭い意味での情報化推進にとって情報セキュリティ対策そのものが邪魔な存在だともいえるのです。当事者に監査をさせるようなことにもなりかねません。

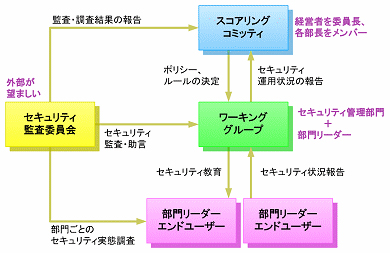

理想的には、経営者を最高責任者として各部門の執行取締役あるいは部長クラスをメンバーとするステアリングコミッティ、その下に実際の推進をするワーキンググループ、各部門でのセキュリティ対策リーダーを設置すること、そして、その実施状況をモニタリングしてステアリングコミッティに報告助言する監査委員会を設置します。できればその監査は社外機関にするのが適切です。

2.セキュリティポリシーの策定

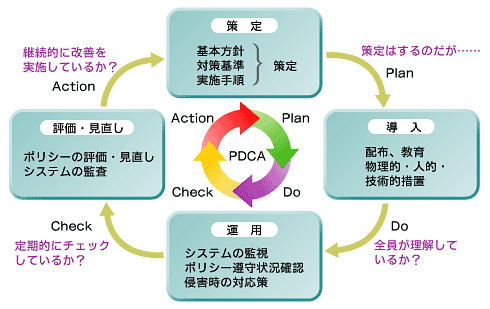

情報セキュリティ対策を進めるには、どのような情報資源を、どのような脅威から、どのように守るのかを明確にする必要があります。それをセキュリティポリシーといいますが、基本方針、対策基準、実施基準に区分されます。

・基本方針

狭義にはこれをセキュリティポリシーということもあります。経営者が自社の情報セキュリティ対策に関して、経営者を中心とした全社的な取り組みを行い、常に改善していることを社内外に宣言するものです。

・対策基準

基本方針に基づき、リスク分析を行い、何を何からどのように守るのかを示したもので、ウイルス対策基準、機密情報取り扱い基準、個人情報取扱基準など多様な分野があります。

・実施基準

対策基準では、パスワード管理については「パスワードは容易に類推されるものではならない」とか「適切に変更すること」というようなレベルですが、実施基準では「パスワードは英字・数字・特殊文字を含む8文字以上にすること」とか「アクセス○○回になるとシステムから変更督促メッセージが表示されるので、必ず変更をすること」というように、具体的に行うべき事項を示したものです。

これらについて、どのような観点からどのような面に配慮しなければならないかを、白紙の状況から検討するのは困難です。記事の最後(Page4)にガイドラインや基準を示しましたので、これらを参考にするのがよいでしょう。

3.PDCAサイクルと監査・認証制度

対策基準や実施基準を当初からすべて整備することは困難です。重要度の高いもの、緊急に対処するべきものから逐次整備していくのが適切です。また、情報システムの環境は急速に変化していますので、情報システムへの新しい脅威が発生しますし対策方法も変化します。それで、情報セキュリティ対策は、継続的な改善運動として運営する必要があります。

セキュリティポリシーで示した情報セキュリティ対策が適切に実行されているか、不十分な事項は何かなどをチェックすることは、継続的改善活動としてPDCAサイクルを回すために必要です。しかもそれが確実に行われていることを、第三者の専門機関による認証を得ることができれば、内部での活動の励みになりますし、外部に対しては基本方針の公約の実行が証明されます。

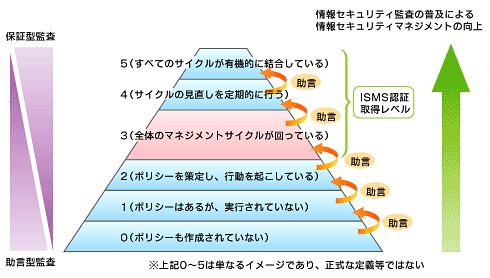

情報システムの監査に関しては、以前から「システム監査基準」がありましたが、最近は、「情報セキュリティ監査制度」と「ISMS適合性評価制度」が話題になっています。情報セキュリティ監査制度は、監査ですので、情報セキュリティ対策が適切に行われていることの保証と、不足している事項についての助言をするのが目的です。それに対してISMS適合性評価制度は、セキュリティポリシーが適切に実践されているかを審査するのが目的です。

双方とも、英国規格BS7799をベースにしており、同じ考え方で進めることができます。当面はコンサルタントなどの協力を得て情報セキュリティ監査制度を定着させ、ある程度のレベルに達したら、ISMS適合性評価制度の審査を受けるのが良いでしょう。また、これらでは評価基準のリストがありますので、それを検討することにより、情報セキュリティ対策ではどのような面に留意する必要があるか、どのように進めればよいかを具体的に理解することができます。

また、個人情報の取り扱いについて適切な保護措置を講ずる体制を整備していることを認証する制度にプライバシーマーク制度があります。

Copyright © ITmedia, Inc. All Rights Reserved.

アイティメディアからのお知らせ

人気記事ランキング

- 富士通とNECの業績見通しから探る「2026年度国内IT需要の行方」

- ChatGPTがシェア4割を切る 急伸するClaude、安定のGemini――生成AI三極化の兆し

- M365 Copilotの定着に万全なサポートは逆効果? 社内利用率95%の企業が実践する5つの鉄則

- Microsoft、Copilotのアップデートを発表 ExcelでPlanモードやPython連携が可能に

- クレカを止めても被害は止まらない――アカウント侵害の「第二幕」から得た教訓

- Androidにリモートコード実行リスク Googleが5月更新を公開

- 「Windows+R」は絶対に押さないで! 新入社員に贈るセキュリティの新常識5選

- ランサムウェアから復旧できない「7割の企業」で何が起きている?

- 「AIを使えば全員同じになる」 羽生善治九段が語るAI時代の差別化と意思決定

- 情シスがいきいきと働くためにやるべきこととは? リアルな「お悩み」に回答

図4 理想的なセキュリティ体制の例

図4 理想的なセキュリティ体制の例  図5 セキュリティポリシーの区分

図5 セキュリティポリシーの区分 図6 セキュリティ・マネジメントのためのPDCAサイクル

図6 セキュリティ・マネジメントのためのPDCAサイクル 図7 セキュリティ対策の成熟度

図7 セキュリティ対策の成熟度